行业解决方案查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2024-12-13 09: 00: 00

你要说IDA,大家可能都会觉得它是逆向工程的神器。无论是分析程序的版本信息,还是抓取程序中的异常行为,IDA几乎都能帮你搞定。今天,我就来跟大家聊聊IDA怎么提取程序的版本信息,如何用IDA软件分析程序的异常行为,还有IDA反汇编功能怎么定位代码。掌握了这些技巧,程序分析也能变得更轻松,效率自然提升。

一、IDA怎么提取程序的版本信息

有时候我们在做逆向分析或者漏洞挖掘时,需要先搞清楚程序的版本信息。版本号有时候能告诉你很多事情,帮助你判断安全风险。那IDA该怎么提取版本信息呢?

其实步骤很简单,下面来一步步告诉你:

打开程序文件

第一件事就是把IDA打开,加载你要分析的程序。无论是.exe还是.dll格式的程序,IDA都能搞定。点开“文件”菜单,选择“打开”,然后找到你要分析的程序,加载进IDA就行了。简单吧?

查找版本信息

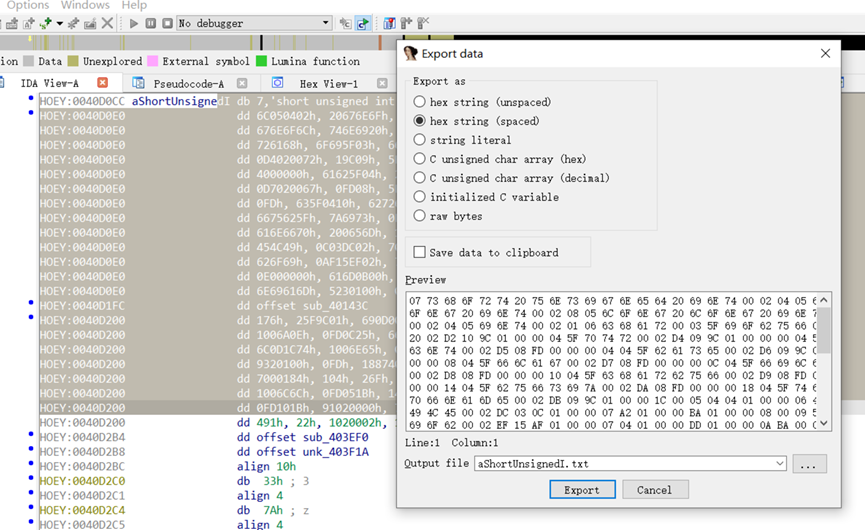

程序的版本号通常会保存在资源部分,尤其是在字符串里面。你可以在IDA的“字符串”窗口里搜索“Version”,如果你找到类似“1.0”或者“2.0”的字样,那基本上就是程序的版本信息了。就这么简单。

通过PE头提取

如果你分析的是Windows平台下的程序(比如.exe文件),你还可以通过PE头来提取版本信息。PE头其实就是程序文件的一部分,它包含了程序的基本信息。你可以通过IDA的“导览”窗口找到PE头,里面有一个“版本资源”选项,点进去就能看到版本号了。

利用脚本批量提取

如果你要分析的程序太多,手动一个个找就麻烦了。这个时候,IDA的Python脚本功能就能派上用场了。通过写一个小脚本,IDA就能自动扫描程序,提取版本信息。省时省力,效率大大提升。

这些步骤做起来并不复杂,基本上就可以帮助你提取程序的版本信息了。这对分析程序的漏洞、做安全检测很有帮助。

图1:提取版本信息

二、如何用IDA软件分析程序的异常行为

除了提取版本信息,IDA还可以用来分析程序的异常行为。程序运行时可能会有些奇怪的地方,像崩溃、死锁、甚至恶意行为。我们可以通过IDA来一步步找出这些异常。

接下来就给大家分享一下分析程序异常行为的几个方法:

静态分析

静态分析就是在不运行程序的情况下,通过查看程序的代码来分析异常。IDA会将程序反汇编成汇编语言,你可以看到每一条指令、每一个函数。程序的异常行为往往和某些函数的异常调用、跳转有关。IDA的静态分析能帮你抓住这些异常的蛛丝马迹。

定位异常代码路径

在程序中,异常行为往往出现在某些跳转指令(比如JMP、JE)出错的地方。IDA反汇编后,会把程序中的每个指令和跳转关系清晰地展现出来。你可以通过这些跳转指令,找到可能引发异常的代码路径。定位到了代码路径,就能深入分析异常发生的原因。

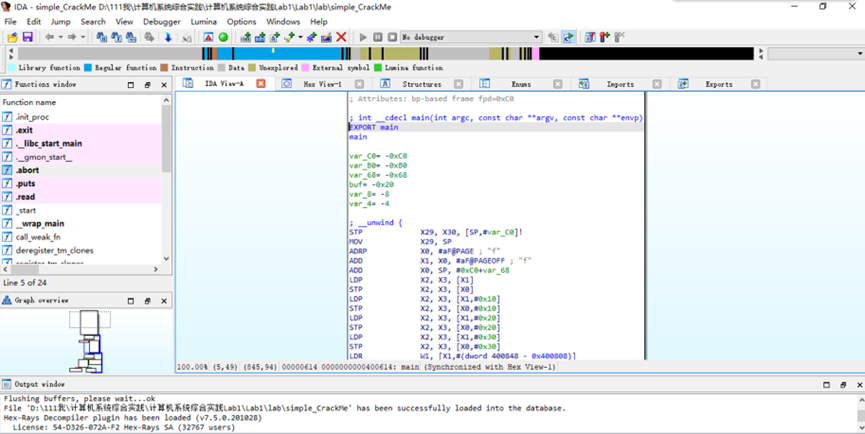

动态调试

除了静态分析,IDA还支持动态调试。什么意思呢?就是说,你可以让IDA直接运行程序,并实时观察程序的行为。这样,你可以直接看到程序运行时的异常,比如在某些特定的条件下,程序崩溃或者卡死。静态分析能给你大致的线索,但动态调试才是找出运行时异常的利器。

API调用跟踪

很多程序的异常或者恶意行为其实都是通过某些API调用来实现的。IDA可以帮助你查看程序调用了哪些系统API,并通过这些API来分析程序的行为。如果你发现程序频繁调用某些危险的API,或者修改了系统的关键资源,那就有可能是恶意行为。IDA的API跟踪功能能帮助你精确找出这些异常。

通过这些方法,你可以用IDA把程序中潜在的异常行为找出来,进一步分析异常的原因。IDA不仅能帮你找到问题,还能帮助你理解程序的内部机制,非常适合做漏洞分析、恶意程序分析等工作。

图2:动态调试

三、IDA反汇编功能怎么定位代码

IDA的反汇编功能简直就是逆向分析的灵魂。它能将程序的二进制代码转换成汇编语言,让你清楚地看到程序是怎么一步步执行的。如果你想知道某段代码是如何运行的,或者想定位某个特定的函数,IDA的反汇编功能会让你事半功倍。

自动反汇编

当你加载程序时,IDA会自动对程序进行反汇编,直接展示给你反汇编的代码。你可以通过IDA的反汇编视图看到每一条汇编指令。IDA会自动帮你识别程序中的函数和变量,把程序的结构整理得清清楚楚,这样你可以更容易理解程序的执行逻辑。

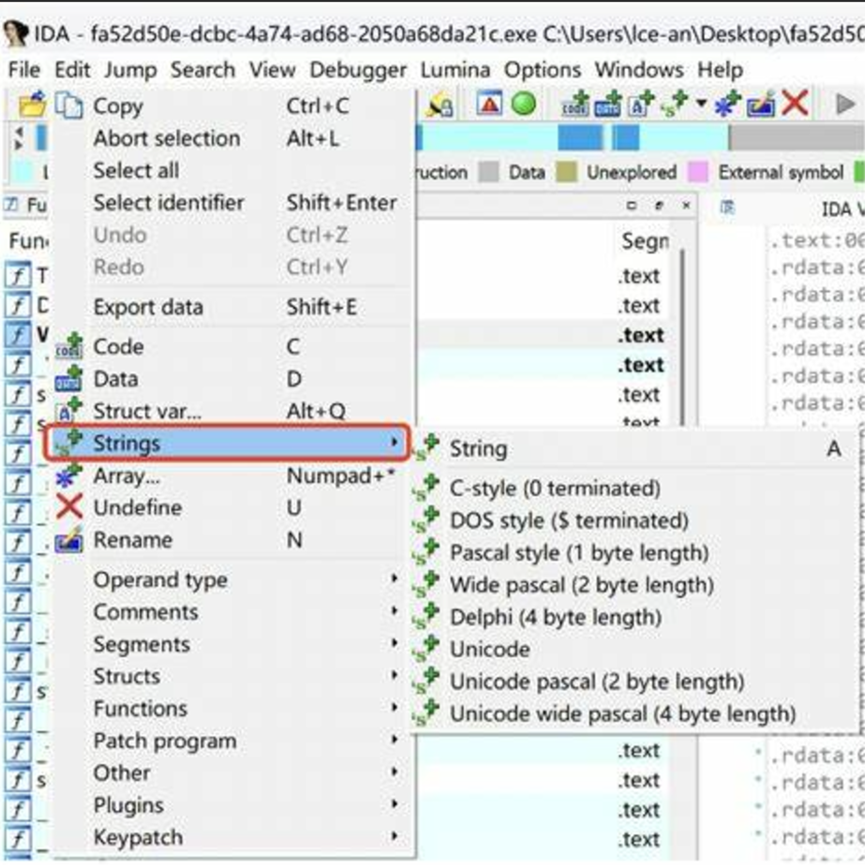

手动标记函数

有时候IDA没有自动识别出某些函数(尤其是加壳或者混淆过的程序),这时候你就可以手动标记函数。只要选中代码区域,右键点击“标记为函数”,IDA就会把这段代码识别为一个函数,方便你进一步分析。

定位到内存地址

如果你知道某段代码的内存地址,可以直接跳转到那个地址查看代码。IDA支持精准跳转到指定的内存地址,这样你就可以迅速定位到你关心的代码区域,省时高效。

查看控制流图和调用图

除了反汇编视图,IDA还提供了控制流图(CFG)和调用图(Call Graph)等功能。这些图能直观地展现程序的执行流程和函数之间的调用关系。通过这些图形化的视图,你可以清楚地知道程序是如何执行的,哪些函数互相调用,哪些是关键路径。对于复杂的程序,控制流图和调用图能帮助你快速抓住重点。

IDA的反汇编功能是逆向分析中最强大的工具之一。它能帮助你精准地定位到每一行代码,理清程序的执行路径,深入分析程序的行为。

图3:定位代码

四、总结

今天我们聊了IDA怎么提取程序的版本信息、如何用IDA软件分析程序的异常行为,还有IDA反汇编功能怎么定位代码。IDA不仅仅能帮助你提取版本信息,还能深入分析程序的异常行为,通过反汇编功能帮助你定位到程序的每一段代码。掌握这些技巧,你在逆向分析时绝对能够事半功倍。如果你对IDA还不熟悉,赶紧开始多加练习吧!掌握IDA的技巧,分析程序就能轻松搞定!

展开阅读全文

︾

读者也喜欢这些内容:

IDA导入表怎么看 IDA导入表函数名缺失怎么恢复

在IDA里看导入表,真正麻烦的通常不是窗口找不到,而是导入项已经列出来了,名字却不完整,或者只剩序号,后面追调用关系就会越来越费劲。Hex-Rays官方文档把这件事拆得很清楚,IDA有单独的【Imports】视图,里面会列出导入地址、序号、函数名和来源库名;但如果导入项本来就是按序号导入,或者加载时没找到对应模块与IDS文件,名字恢复能力就会明显受限。...

阅读全文 >

IDA配置maven怎么搭建插件工程 IDA配置maven打包完成后插件不加载怎么排查

在IDA里做带Maven的插件工程,通常是用Maven打包一段Java能力,再由IDA侧插件去调用它。这样既能用Maven管理依赖与打包,也能保持IDA插件侧的加载与菜单入口清晰可控。搭建时先把工程结构与打包产物定死,再把产物放到IDA能稳定找到的位置,后续排查才不会绕圈子。...

阅读全文 >

IDA Pro安装包校验失败怎么办 IDA Pro安装完成后启动就闪退是什么原因

在客观的日常场景里,你从My Hex-Rays门户下载了IDA Pro安装包,准备在Windows或macOS上安装,结果安装向导提示安装包校验失败,或是安装完成后双击图标程序瞬间退出。遇到这类问题不要急着反复重装,先把校验失败当作文件完整性问题处理,再把闪退当作运行环境与组件加载问题处理,按下面的路径排查通常能快速收敛到原因。...

阅读全文 >

IDA Pro插件放在哪个目录下 IDA Pro插件加载后菜单不显示怎么办

很多人装IDA Pro插件时,第一反应是把文件丢进安装目录的plugins文件夹,但换版本、换路径、换权限之后,很容易出现插件放对了却不生效,或者显示加载了却在菜单里找不到。把问题拆成两步会更快:先确认IDA到底会扫描哪些插件目录,再用输出日志把加载失败原因定位出来,最后再处理菜单显示与规则配置。...

阅读全文 >