行业解决方案查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2025-02-24 15: 28: 00

IDA Pro能帮我们非常清晰地分析程序的结构,生成函数调用图,追踪数据的流动路径等。今天咱们就来聊聊“IDA Pro怎么生成函数调用图”和“IDA Pro如何追踪数据在程序中的传递路径”,让你在逆向分析中更加得心应手。

一、IDA Pro怎么生成函数调用图

在做程序分析的时候,生成函数调用图其实是一个关键的步骤。它能帮我们看到程序里每个函数是怎么相互调用的,理解程序的执行流程,发现可能的漏洞或者恶意代码。

1. 函数调用图是什么?

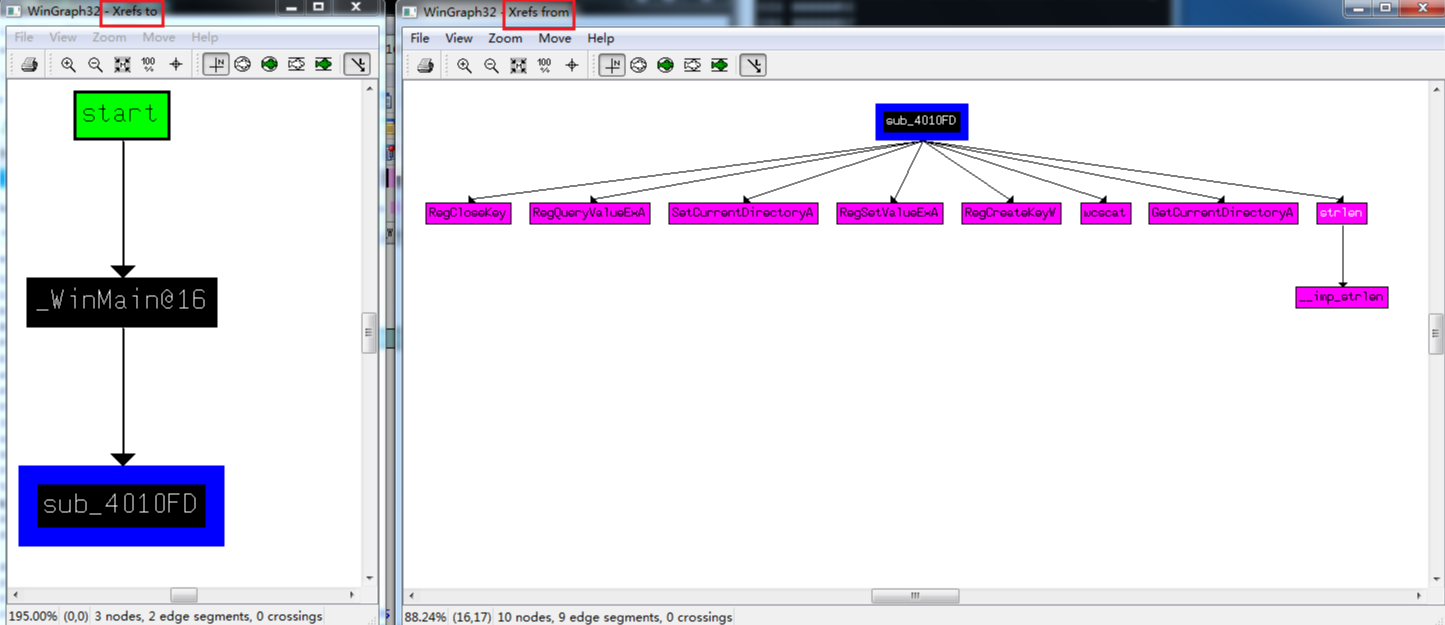

简单来说,函数调用图就是个图形,展示了程序里各个函数之间的调用关系。通过这个图,我们能一目了然地看到哪个函数调用了哪些其他函数,调用的顺序是怎么样的。对于搞逆向工程的朋友们来说,函数调用图是必备的工具,它能帮我们全面理解程序的执行逻辑。

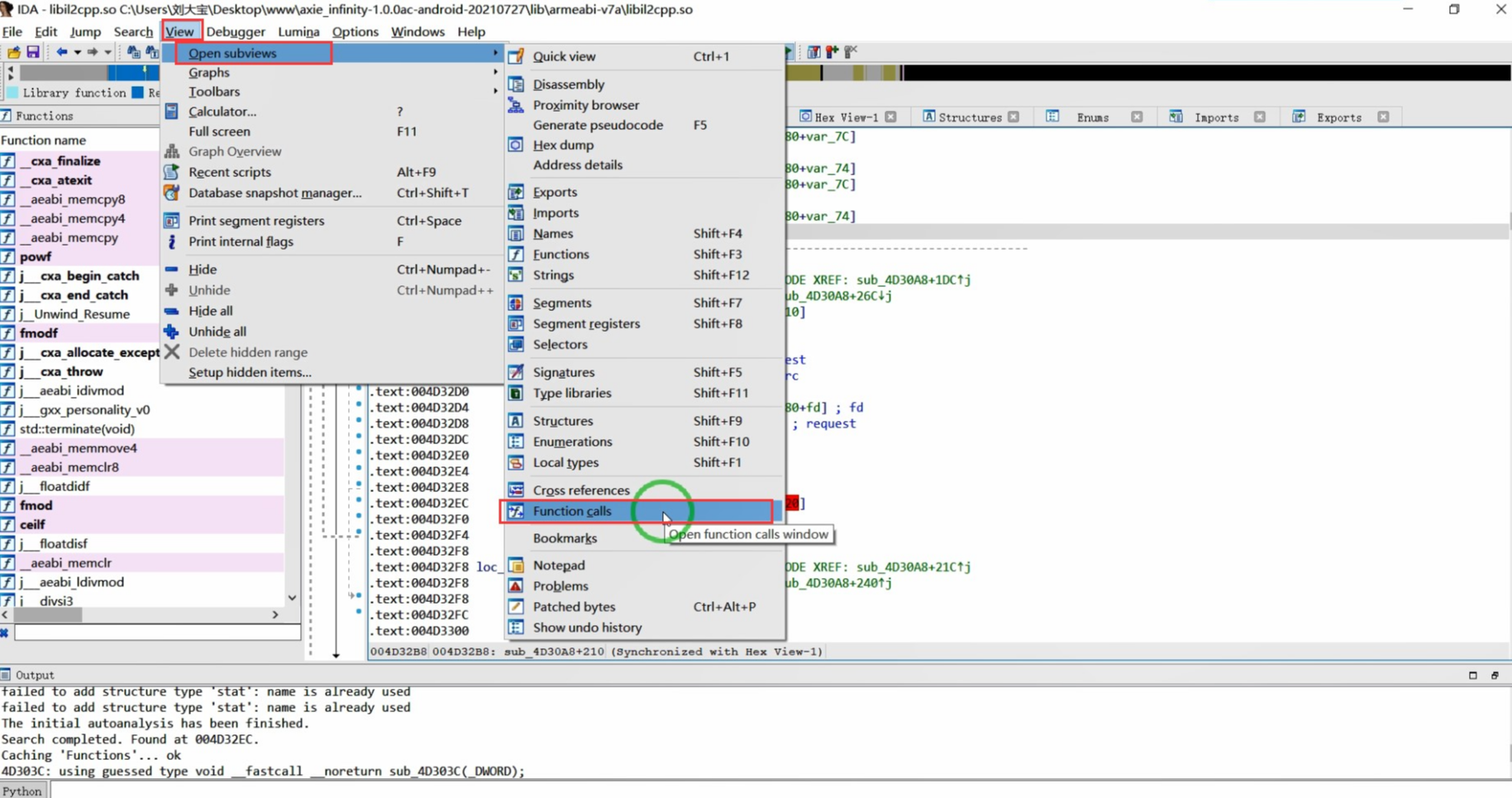

2. 在IDA Pro中怎么生成函数调用图?

其实在IDA Pro中,生成函数调用图很简单。你只需要先打开目标程序文件,把它的二进制文件加载进去。然后,IDA Pro会自动分析并识别出里面的所有函数。接下来,你就可以去菜单栏选择“视图”选项,点开“函数调用图”,IDA Pro就会帮你自动生成展示函数之间调用关系的图了。

打开目标程序文件

让IDA Pro自动分析,识别出函数

点开“函数调用图”视图,就能看到结果

3. 如何调整和查看函数调用图?

有时候,生成的函数调用图可能比较复杂,特别是对那些程序比较庞大的情况下,调用图看上去可能有点乱。IDA Pro提供了很多好用的功能,比如缩放、拖动、过滤等,你可以自由调整这些图,轻松找到你想要关注的部分。

函数调用图帮助你理解程序的结构,找出关键的函数和它们之间的关系,这对后面的漏洞分析和调试会有很大帮助。

二、IDA Pro如何追踪数据在程序中的传递路径

数据在程序中的流动,也就是数据流动路径,是程序分析和漏洞挖掘中非常关键的部分。通过追踪数据从输入到输出的路径,咱们可以清楚了解数据是如何在各个函数间传递的,是否有潜在的漏洞或者不安全的地方。

1. 数据流分析是什么?

简单来说,数据流分析就是追踪数据在程序中流动的过程,看看它是如何从一个地方传递到另一个地方的。数据从一个函数到另一个函数的传递,或者在函数内部的变化,都会影响程序的行为。对于分析程序中的漏洞,比如缓冲区溢出或者恶意代码注入等问题,数据流分析是非常有效的。

2. IDA Pro中数据流追踪工具的使用

IDA Pro提供了超强的数据流追踪功能,帮助我们追踪数据在程序中的传递路径。加载好程序之后,IDA Pro会识别出程序中的变量和数据结构,接着你可以选择“数据流”选项查看数据的传递过程。IDA Pro会通过图形化的方式,帮助你清楚地看到数据是如何流动的,数据之间的关系和修改都一目了然。

打开程序文件

启动数据流追踪功能,查看数据的流动路径

分析数据在不同函数间是如何传递和修改的

3. 数据流分析的应用

数据流分析不仅能帮助我们发现潜在漏洞,还能帮助我们了解程序的具体行为。比如在发现输入验证、数据传递中的漏洞时,通过追踪数据的流动路径,你就能清楚找到问题的源头。另外,数据流分析也可以帮助分析恶意程序,了解它是如何传递数据的,进一步识别其恶意行为。

IDA Pro的这项功能让你能深入分析程序的行为,发现隐藏的问题,提升程序的安全性。

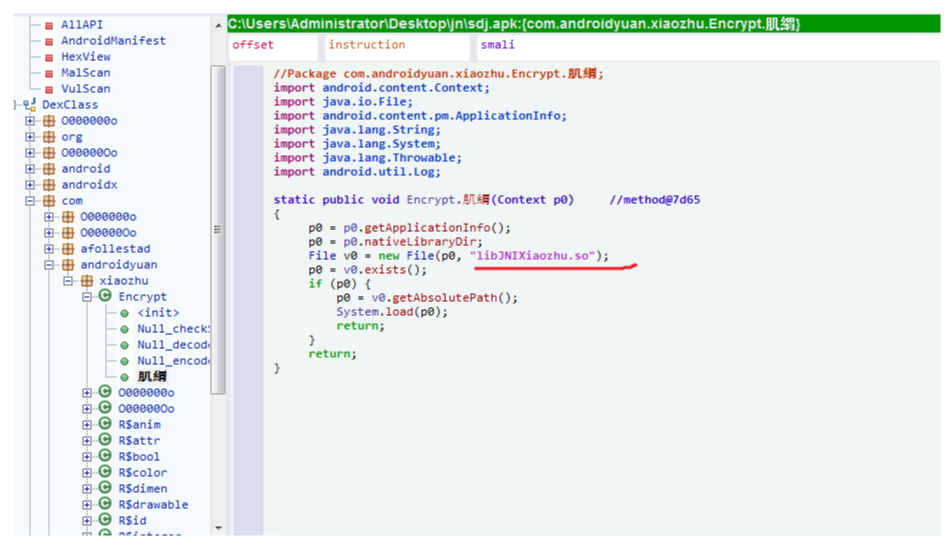

三、IDA Pro怎么处理加壳程序

加壳程序是逆向分析中的一大难题,很多时候它们通过加密或者压缩程序代码,防止我们直接看到源码。IDA Pro作为强大的反汇编工具,提供了很多功能来帮我们处理加壳程序,绕过这些保护,恢复原始代码进行分析。

1. 什么是加壳程序?

加壳程序就是把原始程序用某种方式压缩或者加密,再打包成一个新文件。防止程序的代码被直接逆向。常见的加壳工具有UPX、ASPack等,它们会保护源代码不被破解。加壳后,程序先解密或解压壳,才能运行原始代码。

2. IDA Pro如何识别加壳程序?

IDA Pro加载加壳程序时会自动检测它的加壳情况。检查程序的结构、入口点等,IDA Pro会判断文件是否被加壳,提供去壳选项。甚至自动识别并去掉壳,直接分析程序的原始代码。

3. 去壳和分析

去壳就是将加壳的保护层去掉,恢复出原始程序。去壳后,IDA Pro可以像处理普通程序一样进行反汇编,生成汇编代码、函数调用图等。这些分析就可以清楚了解程序的真实行为,发现潜在的漏洞。

IDA Pro的去壳功能非常强大,它帮助我们绕过加壳保护,直接进行程序的深入分析,大大提高了效率。

总结

总结一下,IDA Pro通过生成函数调用图、追踪数据流动路径和处理加壳程序,提供了非常强大的逆向分析工具。无论是理解程序的结构、分析数据流动,还是处理加壳程序,IDA Pro都能帮你轻松搞定,让逆向分析变得更加高效。

展开阅读全文

︾

读者也喜欢这些内容:

IDA异常处理表怎么看 IDA异常处理流程怎么追踪

在IDA里看异常处理,最容易走偏的地方,是把它当成普通数据段去扫。实际上,Windows下最常见、也最适合在IDA里系统追踪的,是x64这一类表驱动异常处理:异常目录先指向.pdata,.pdata里是按函数地址排序的函数表项,再由每一项跳到.xdata里的展开信息。顺序理清以后,后面看处理函数、追语言级处理逻辑,都会顺很多。...

阅读全文 >

IDA恶意软件分析怎么快速定位行为 IDA恶意软件分析API调用链怎么看

用IDA看恶意样本,最怕一上来就陷进反汇编细节里,结果半天找不到真正的行为入口。更稳的做法是先用字符串、导入表、函数表和交叉引用把高价值区域圈出来,再从可疑API往上回溯调用链,这样能更快把样本按下载、持久化、进程注入、网络通信这类行为拆开看。IDA官方当前也把Imports、Functions、Names、Graph、Xref Graph这些视图作为标准分析入口。...

阅读全文 >

IDA反汇编bin怎么指定加载地址 IDA反汇编bin代码段对不齐怎么校正

bin文件不带装载地址与段信息,IDA只能按你填写的基址把字节映射到虚拟地址空间。加载地址一旦错,跳转目标、向量表、函数入口会整体偏移,看起来就像代码段对不齐。处理时先把加载地址钉死,再用少量可验证锚点校正,最后固化段与入口点,能最快恢复可读反汇编并保证后续复现一致。...

阅读全文 >

IDA Pro静态分析so文件怎么做 IDA Pro静态分析so文件符号缺失怎么办

很多人第一次用IDA Pro看so文件,会卡在两件事上:一是文件能打开但分析结果不对劲,函数边界和跳转看着怪;二是符号少得可怜,满屏都是sub开头的函数名,几乎没法顺着业务入口走。处理这类问题,不需要反复重装或乱改设置,先把加载基址、重定位与调试符号这三件事按顺序校准,静态分析会顺很多。...

阅读全文 >