行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2025-02-24 15: 25: 00

如果你经常搞逆向工程、分析漏洞或者做软件安全研究,那你一定知道IDA Pro这款工具,现在,随着很多软件都用了混淆技术,逆向分析也变得越来越难。不过,IDA Pro提供了强大的功能,能轻松应对。今天,我们就来聊聊“IDA Pro如何处理混淆代码 怎么用IDA Pro做内存分析”。

一、IDA Pro如何处理混淆代码

混淆代码是程序员用来保护软件的一种手段,目的是让别人通过逆向工程去理解代码时,变得更难。通常,混淆代码会通过改变变量名、函数名,或者增加一些无用代码等方式让原本清晰的代码变得复杂。不过,别担心,IDA Pro有足够的能力帮助你“破解”这些混淆,让你能快速分析出其中的真正逻辑。

1. 自动化分析让你少做功夫

IDA Pro最强的地方之一就是它的自动化分析功能。就算程序代码经过混淆,IDA Pro依然能够通过反汇编技术,把它转换成更容易理解的汇编代码,帮你自动识别出程序里的函数、变量和常量等内容。这个功能特别适合处理混淆代码,因为它能自动恢复出代码的基本结构,让你省去很多手动分析的时间。

2. 控制流图让分析更直观

混淆代码的目的就是让你无法轻易理解程序的执行路径,但IDA Pro有一个特别有用的功能——控制流图(CFG)。这个图形化的功能会清楚地展示出程序执行的路径,不管代码有多混乱,你都能从中看出程序的大致执行顺序。图形化展示让你一目了然,大大提升了分析效率。

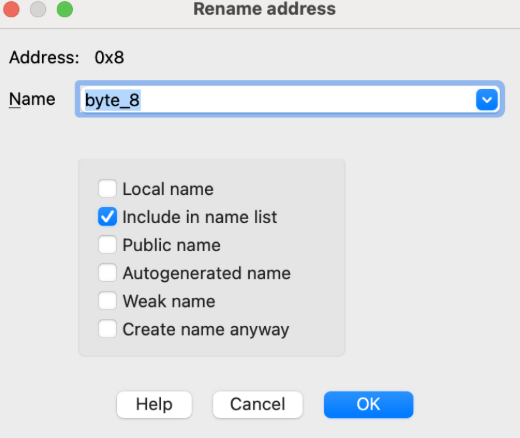

3. 手动调整和标签功能

当然,自动化分析不是万能的,有时候自动分析无法准确识别某些混淆的部分。这时,IDA Pro就允许你手动干预。你可以添加标签、注释,记下自己的分析过程,逐步破解混淆部分。通过这种手动调整,你可以更加精准地分析出混淆代码的真面目。

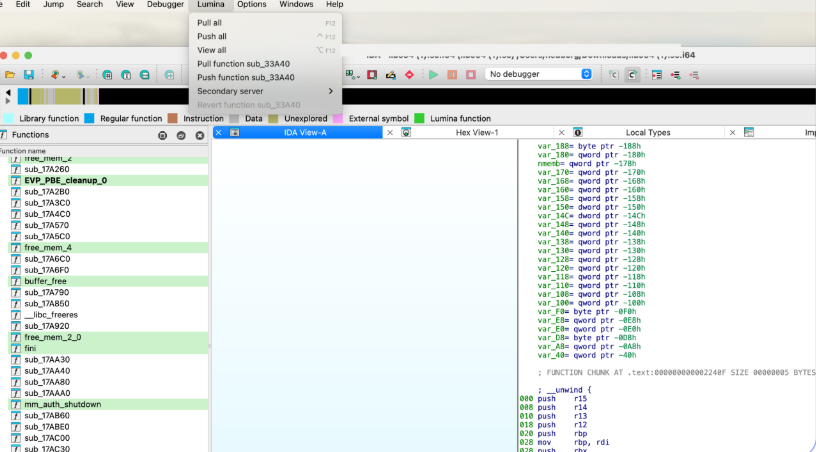

4. 插件扩展功能

IDA Pro还支持各种插件,增强了它的功能。比如Hex-Rays反编译插件,它能将复杂的汇编代码转化为更接近C语言的代码。这样一来,混淆代码就不再那么难以理解,插件让IDA Pro变得更强大,分析混淆代码也更加高效。

总的来说,IDA Pro通过自动化分析、控制流图、手动调整以及插件的支持,提供了一整套高效的工具,帮助你快速处理混淆代码,轻松应对复杂的逆向任务。

二、怎么用IDA Pro做内存分析

内存分析在逆向工程中非常关键,在动态分析漏洞挖掘时,IDA Pro不仅仅是一个静态反汇编工具,还能帮助全面了解程序的运行过程。

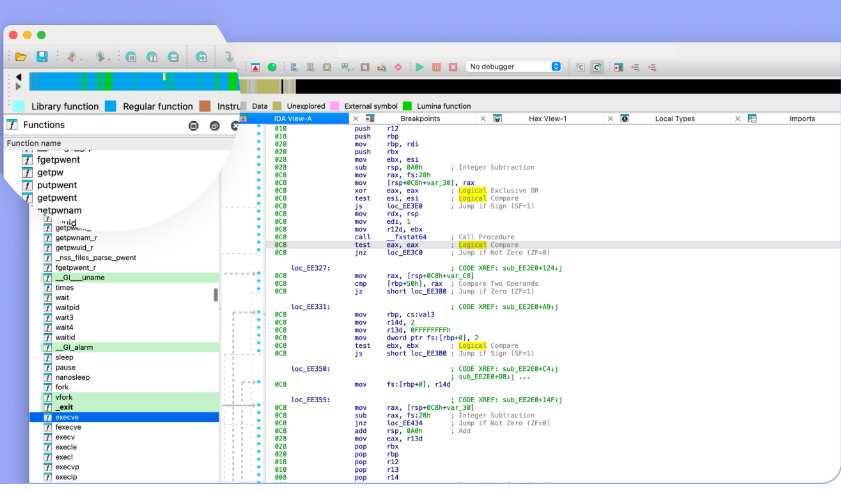

1. 调试模式下观察内存变化

调试模式可以实时观察到程序内存中的变化。可以查看程序运行过程中栈、堆、寄存器的变化情况。对于发现潜在的内存漏洞,比如缓冲区溢出、内存泄漏很有帮助。

2. 分析栈和堆的使用情况

IDA Pro还可以分析程序的内存结构,尤其是栈和堆。栈的分析可以帮助理解函数调用的顺序和传递的参数,堆的分析揭示了程序如何分配和释放内存。IDA Pro可以深入了解这些内存使用情况,发现潜在的安全隐患。

3. 内存数据导入和导出功能

IDA Pro能将内存中的数据导出为文件,有一些恶意软件分析或者漏洞验证的场景时,这项功能非常有用。如果你在内存中发现了可疑的数据片段,直接导出保存为文件,再进行进一步的分析。这样在数据提取和验证上更加灵活。

4. 与其他工具配合使用

虽然IDA Pro自带的内存分析功能非常强大,但它也支持与其他工具一起使用,进一步提升分析能力。例如,你可以将IDA Pro与WinDbg、OllyDbg等调试工具结合使用,这样可以从不同的角度进行内存分析,得到更加全面的分析结果。

IDA Pro在内存分析方面的强大功能,让你不仅能静态地分析程序代码,还能在程序运行时动态观察内存变化,为漏洞发现和恶意代码分析提供了巨大的帮助。

三、IDA Pro处理代码有什么优势

IDA Pro的优势不仅体现在混淆代码的处理和内存分析上,它在整个逆向工程过程中的表现都非常出色。无论是静态分析还是动态调试,IDA Pro都能提供强大支持,特别是在处理复杂的代码时,它的优势更加明显。

1. 反汇编能力无可匹敌

反汇编功能可以将二进制文件转化为汇编代码,并自动分析出程序中的函数变量。这个功能特别适合处理复杂的程序,尤其是混淆代码。

2. 图形化分析界面

IDA Pro还有图形化的控制流图、调用图等,你可以直观地理解程序的结构和执行流程。图形化展示能快速理解代码的执行路径,还能更轻松地分析复杂程序中的问题,尤其是在分析多层嵌套的逻辑和混淆代码时。

3. 支持多平台和多架构

IDA Pro不仅支持Windows平台,还能在Linux、Mac OS等多个平台上运行,而且支持各种处理器架构,如x86、x64、ARM等。分析桌面应用和移动应用,IDA Pro都有很大作用。

4. 丰富的插件生态

IDA Pro拥有一个非常强大的插件生态系统,用户可以通过插件扩展其功能。比如Hex-Rays反编译插件可以将汇编代码转化为易于理解的C代码,这对于分析复杂程序尤其有用。插件让IDA Pro能够适应各种逆向工程需求,提升了它的灵活性和功能。

总结

以上就是IDA Pro如何处理混淆代码 怎么用IDA Pro做内存分析的内容,IDA Pro能处理混淆代码、进行内存分析以及应对各种复杂的逆向任务。如果你是做安全研究的工程师,IDA Pro能够帮助你深入分析程序,提升工作效率。

展开阅读全文

︾

读者也喜欢这些内容:

IDA Hex-Rays伪代码怎么刷新 IDA Hex-Rays伪代码变量名怎么整理

用Hex-Rays看伪代码时,很多人不是不会点功能,而是顺序没走对。改了类型以后没刷新,看到的还是旧结果;先急着改变量名,结果类型还没理顺,越改越乱。官方文档其实把这套流程写得很明白,伪代码窗口支持手动重编译,局部变量也可以直接重命名、改类型、做变量映射,只是这些动作要按顺序配合着用,效果才会稳定。...

阅读全文 >

IDA Pro小白从哪里开始学习 IDA Pro新手先练习哪些操作

IDA Pro小白从哪里开始学习,IDA Pro新手先练习哪些操作,最怕一上来就盯着反汇编窗口发呆。更稳的方式是先把学习拆成三层:先会把文件打开并看懂程序骨架,再掌握定位关键逻辑的日常手法,最后把分析结论沉淀成可复盘的数据库习惯。下面给你一条从零到能独立跑通小样本的路线,按步骤练就能看到进步。...

阅读全文 >

IDA Pro反编译功能怎么开 IDA Pro反编译结果怎么导出保存

IDA Pro里看到伪C代码,依赖的不是“某个开关”,而是Hex-Rays Decompiler组件是否已安装且与你当前IDA版本和目标架构匹配。很多人按了F5没反应,或弹出没有反编译器的提示,本质都是反编译器没装好、装错目录、版本不匹配,或当前样本的架构没有对应的反编译器。下面按实际操作路径,把开启与导出两件事一次讲清楚,仅建议用于你有合法分析权限的程序与样本。...

阅读全文 >

ida设置断点怎么运行 ida断点在键盘上的使用方法

在使用IDA pro进行逆向分析的过程中,断点设置是最基础也是最常用的调试手段之一。尤其是在处理复杂的汇编逻辑或定位关键执行点时,合理地设置并运行断点,能够极大提升分析效率与准确度。本文将围绕ida设置断点怎么运行,ida断点在键盘上的使用方法两个关键问题展开,详细介绍IDA pro中的断点操作方式、快捷键使用逻辑及其在多架构平台上的适配特性,帮助用户在实战中更加高效掌控IDA pro的调试能力。...

阅读全文 >