行业解决方案

查看所有行业解决方案

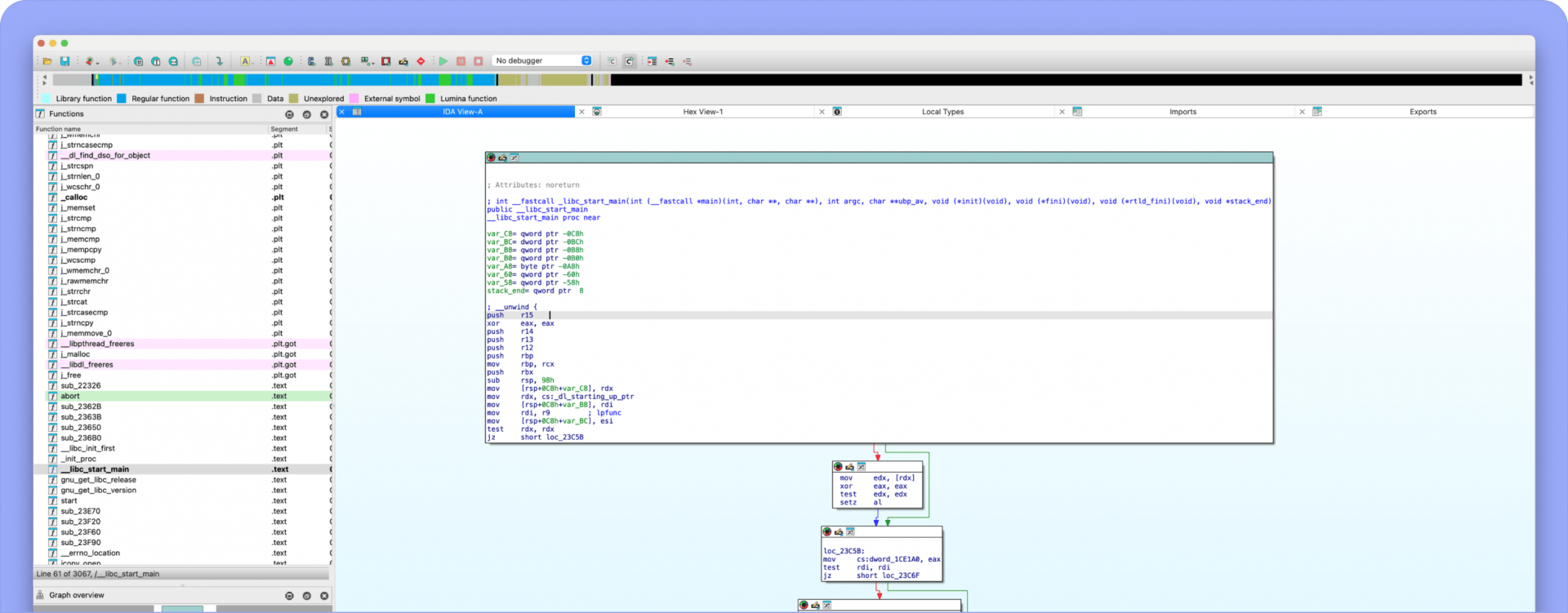

IDA 用于解决软件行业的关键问题。

发布时间:2023-05-11 11: 32: 46

Action name: AskBinaryText

This command searches for the specified substring in the file being disassembled. This command can be used for fast lookups of text strings in the executable file or even to find references to a data. You can interrupt it pressing Ctrl-Break.

If a range is selected using anchor, IDA will search for the specified substring in the range.

The substring is specified like this:

"This is substring to search"

i.e. in the double-quotes. Also you can specify individual byte values as numbers:

6A 10

Follow this link to learn more about the format of the input string.

For example, if you want to find a reference to the following string:

35F2:106A db 'Hello',0

you could search for number 106A in the file.

See also

the input string format

search for text command.

Search submenu

中文翻译:

操作名称: AskBinaryText

正在搜索的文件中搜索指定的子字符串

拆卸。此命令可用于快速查找文本

可执行文件中的字符串,甚至查找对数据的引用。

您可以按 Ctrl-Break 中断它。

如果使用锚点选择范围,IDA 将搜索

对于范围内的指定子字符串。

子字符串指定如下:

这是要搜索的子字符串

即在双引号中。您也可以将单个字节值指定为

数字:

6A 10

点击此链接了解有关输入格式的更多信息

细绳。

例如,如果要查找对以下字符串的引用:

35F2:106A db '你好',0

您可以在文件中搜索编号 106A。

另见

输入字符串格式

搜索文本命令。

搜索子菜单

展开阅读全文

︾

读者也喜欢这些内容:

IDA代码反编译怎么提高可读性 IDA代码反编译结果混乱怎么整理命名

用IDA看伪代码时,真正影响阅读效率的,通常不是F5能不能出结果,而是名字、类型和表达式有没有被持续整理。Hex-Rays官方文档把这套路径写得很明确,伪代码窗口本身就支持Rename、Set type、Hide/unhide、Split/unsplit expression这些交互动作,说明反编译结果不是只能被动接受,而是可以一边看一边改。...

阅读全文 >

IDA反汇编结果准确吗 IDA反汇编精度如何调整优化

IDA的反汇编结果可以作为可靠的分析基础,但它并不是把二进制自动翻译成唯一正确答案的工具。反汇编准确度主要取决于架构与装载信息是否正确、代码与数据边界是否被识别对、以及样本是否存在混淆、自修改或动态解密等行为,想让结果更接近真实执行路径,需要结合设置调整与人工校准一起做。...

阅读全文 >

IDA Pro如何分析加密数据 IDA Pro怎么给加密数据解密

在逆向工程的实际操作中,分析目标程序时最常遇到的问题之一就是“加密数据”。不论是配置文件、通信内容,还是程序内部的关键字符串,这些信息通常会被以某种方式加密存储或传输,以增加破解和分析的难度。针对这种情况,IDAPro如何分析加密数据,IDAPro怎么给加密数据解密就成为了每一位逆向分析人员都必须掌握的重要技能。本文将从加密数据识别、加密算法逆向、自动解密脚本构建等方面,系统解析如何利用IDAPro完成加密数据的分析与还原。...

阅读全文 >

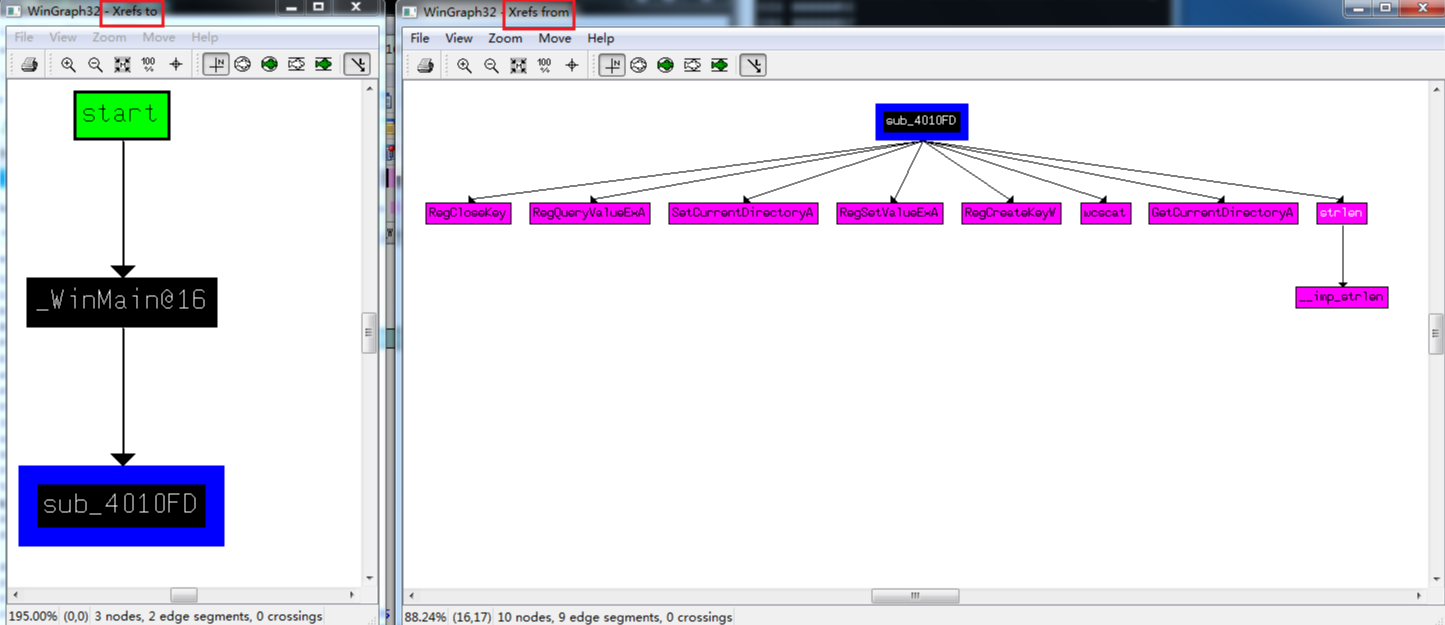

IDA Pro怎么生成函数调用图 IDA Pro如何追踪数据在程序中的传递路径

IDA Pro能帮我们非常清晰地分析程序的结构,生成函数调用图,追踪数据的流动路径等。今天咱们就来聊聊“IDA Pro怎么生成函数调用图”和“IDA Pro如何追踪数据在程序中的传递路径”,让你在逆向分析中更加得心应手。...

阅读全文 >