行业解决方案

查看所有行业解决方案

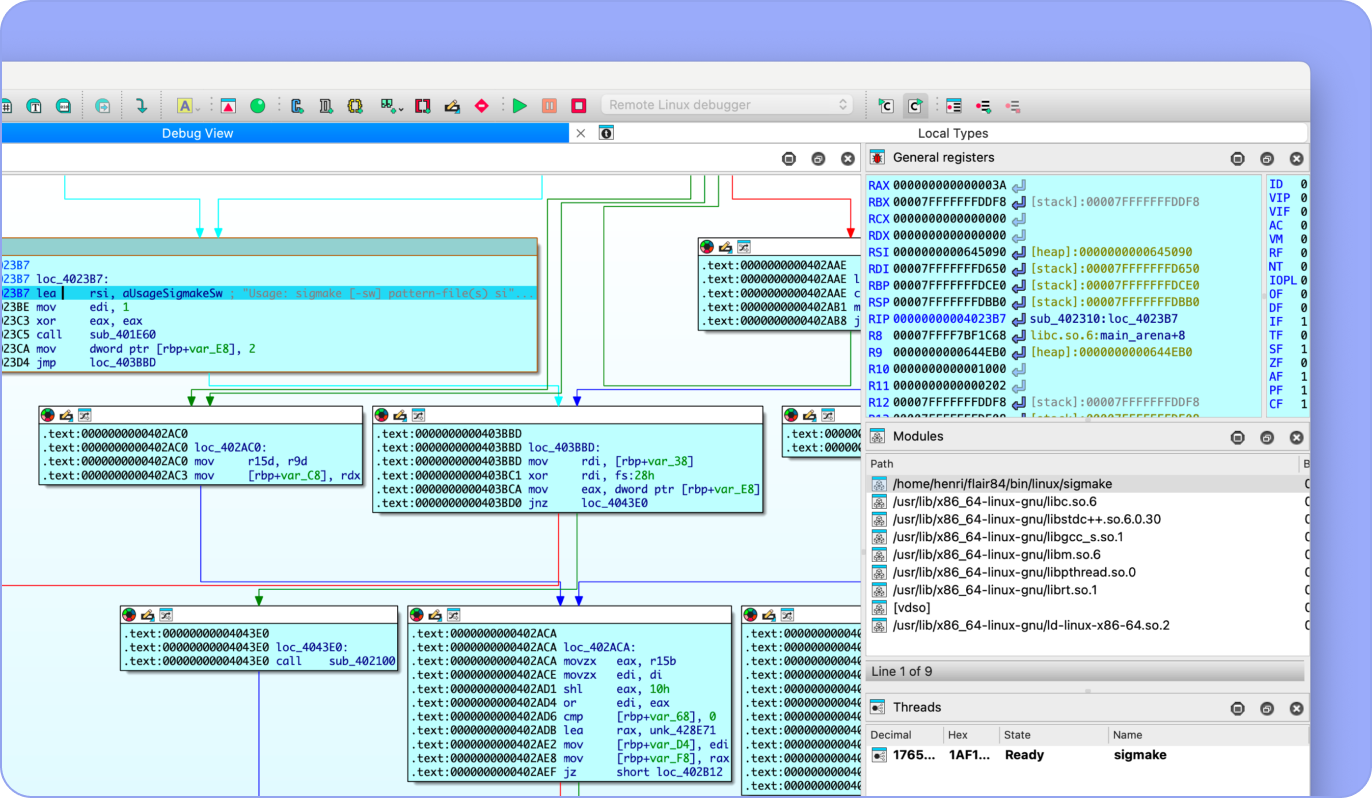

IDA 用于解决软件行业的关键问题。

发布时间:2023-04-18 15: 49: 38

Action name: ProduceExe

Enter a file name for the new executable file. Usually this command is used after patching (see commands Patch byte and Patch word) to obtain a patched version of the file.

IDA produces executable files only for:

- MS DOS .exe

- MS DOS .com

- MS DOS .drv

- MS DOS .sys

- general binary

- Intel Hex Object Format

- MOS Technology Hex Object Format

For other file formats please create a difference file.

NOTE: only Patch byte/word commands affect the executable file contents, other commands (including User-Specified String for the #th Operand) will not affect the content of the disassembled file.

EXE files: Output files will have the same EXE-header and relocation table as the input file. IDA will fill unused ranges of the EXE file (e.g. between relocation table and loadable pages) with zeroes.

See also

File|Produce output file submenu,

Edit|Patch core submenu.

中文翻译:

操作名称: ProduceExe

输入新的可执行文件的文件名。通常此命令在打补丁后使用(参见命令 Patch byte 和 Patch word)以获得文件的补丁版本。

IDA 仅为以下项目生成可执行文件: - MS DOS .exe - MS DOS .com - MS DOS。 drv

- MS DOS .sys - general binary - Intel Hex Object Format - MOS Technology Hex Object Format

对于其他文件格式,请创建一个差异文件。

注意:只有补丁字节/字命令会影响可执行文件的内容,其他命令(包括用户指定的第#操作数的字符串)不会影响反汇编文件的内容。

EXE 文件:输出文件将具有与输入文件相同的 EXE 标头和重定位表。 IDA 将用零填充 EXE 文件的未使用范围(例如

重定位表和可加载页面之间)。

也可以看看

文件|生成输出文件子菜单,

编辑|修补核心子菜单。

展开阅读全文

︾

读者也喜欢这些内容:

IDA调试MBR切换到16位模式 IDA调试Apk修改寄存器v0

在逆向分析中,MBR和APK分别代表底层引导机制与上层移动应用的典型研究对象。前者常涉及16位实模式与汇编流程控制的深入理解,后者则要求熟练掌握Smali代码、寄存器模拟与调试器调用。IDA pro作为广泛应用的逆向工具,不仅支持对MBR类二进制的低位调试,也能在APK分析中发挥符号识别与寄存器控制优势。本文将围绕IDA调试MBR切换到16位模式和IDA调试Apk修改寄存器v0两个核心主题展开操作细节讲解。...

阅读全文 >

IDA Pro调试过程中查看基址 IDA Pro调试多线程的解决方法

在逆向分析和漏洞挖掘的过程中,IDA Pro作为业界广泛使用的静态与动态分析工具,承担着极为关键的角色。尤其在调试环境中,程序基址的准确获取与线程调度的合理处理,将直接影响整个分析流程的准确性与效率。对于初中级用户而言,“IDA Pro调试过程中查看基址”与“IDA Pro调试多线程的解决方法”常常是易出错、高频卡顿的问题节点。本文将围绕这两个核心环节,进行实操级别的详细解析,并进一步延伸说明IDA Pro如何借助Trace功能还原函数调用路径,以帮助使用者构建完整调试体系,提升静动态结合分析的深度和广度。...

阅读全文 >

IDA Pro如何分析硬件固件 IDA Pro怎么做硬件逆向工程

在嵌入式设备安全研究、物联网产品分析、工控系统审计等技术领域,硬件固件的逆向工程逐渐成为关键能力之一。尤其是当固件中包含敏感配置信息、通信协议逻辑或潜在安全漏洞时,研究人员需要依靠专业工具进行深入分析。IDAPro如何分析硬件固件IDAPro怎么做硬件逆向工程这一主题,正是每一个希望深入了解底层系统行为的逆向工程师无法绕开的内容。作为全球领先的反汇编工具,IDAPro提供了多架构、多格式、多功能支持,成为分析硬件固件的首选。...

阅读全文 >

IDA Pro如何分析加壳程序 IDA Pro怎么给程序脱壳

在逆向工程领域,加壳程序的分析与脱壳处理一直是重要且富有挑战性的任务。尤其是在面对经过各种混淆、防调试和压缩处理的可执行文件时,常规的分析手段往往难以奏效。这时候,IDAPro作为行业内广泛认可的静态分析工具,就展现出了强大的实战价值。无论是定位壳代码、识别壳类型,还是配合脚本与动态分析工具对程序进行脱壳,IDAPro都扮演着核心角色。本文围绕“IDAPro如何分析加壳程序,IDAPro怎么给程序脱壳”展开,从理论认知到操作方法,帮助你掌握应对加壳程序的关键技巧。...

阅读全文 >