行业解决方案查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2024-07-16 09: 00: 00

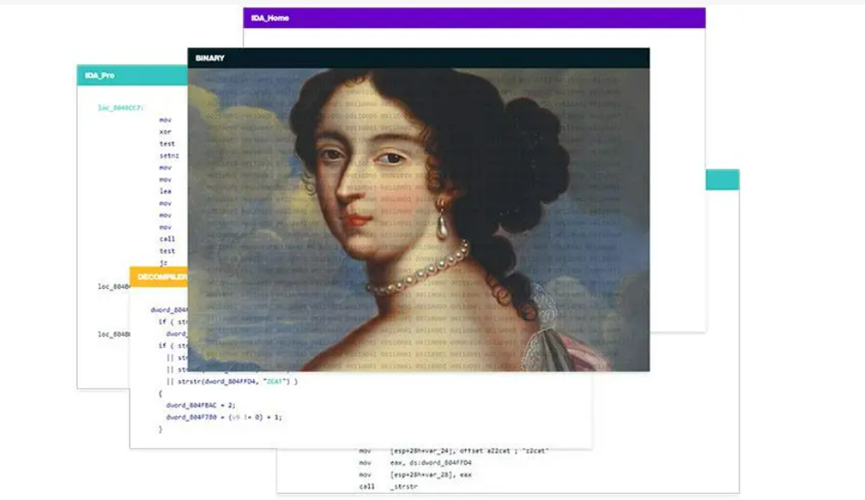

在信息安全领域,漏洞分析和逆向工程是至关重要的工作,而IDA反汇编软件则是这一领域中的佼佼者。作为功能强大的反汇编和调试工具,IDA不仅在漏洞分析中发挥着关键作用,还能通过与调试器结合使用,极大地提升分析效率和准确性。本文将详细探讨“IDA反汇编软件在漏洞分析中能起到什么作用 如何将IDA软件反汇编功能结合调试器使用”,并进一步介绍IDA常用的辅助插件,帮助用户更好地利用这一工具进行漏洞分析和逆向工程。

一、IDA反汇编软件在漏洞分析中能起到什么作用

在漏洞分析中,IDA反汇编软件能够发挥多方面的作用,其强大的功能使得漏洞研究人员能够深入理解二进制代码,找出潜在的安全漏洞。以下是IDA在漏洞分析中的主要作用:

1. 提供详细的代码分析

IDA反汇编软件能够将二进制代码转换为可读的汇编代码,这使得分析人员能够详细查看程序的每一条指令。通过这种详细的代码分析,研究人员可以识别出可能存在的漏洞,如缓冲区溢出、格式化字符串漏洞和未初始化变量等。

2. 静态和动态分析结合

除了静态反汇编功能,IDA还支持动态分析,通过与调试器结合使用,能够在程序运行时监控其行为。这种结合使得研究人员不仅能看到程序的静态结构,还能观察其动态行为,从而更全面地理解漏洞的触发条件和影响范围。

3. 图形化界面与交互

IDA提供了强大的图形化界面,使得研究人员能够直观地查看函数调用图、控制流图和数据流图等。这种图形化的呈现方式有助于研究人员更快地理解复杂的程序结构和逻辑关系,从而更高效地发现和分析漏洞。

4. 支持多种处理器架构

IDA支持多种处理器架构,包括x86、x64、ARM、MIPS等,使得其在不同平台上的漏洞分析工作中都能发挥作用。无论是分析Windows上的恶意软件还是移动设备上的安全漏洞,IDA都能够提供有力的支持。

5. 自动化脚本与插件支持

IDA支持多种脚本语言(如IDC、Python等)和插件,研究人员可以编写和使用自动化脚本和插件来扩展IDA的功能。这种自动化能力使得重复性工作变得更加高效,同时也为复杂漏洞分析提供了灵活的工具支持。

二、如何将IDA软件反汇编功能结合调试器使用

将IDA的反汇编功能与调试器结合使用,可以显著提升漏洞分析的效率和准确性。以下是详细的操作步骤和方法:

1. 配置调试器

首先,在IDA中配置调试器。打开IDA后,选择“Debugger”菜单中的“Select debugger”,然后选择适合当前分析环境的调试器(如WinDbg、GDB等)。配置好调试器后,IDA会在反汇编视图中启用调试功能。

2. 加载程序

在IDA中加载需要分析的程序。选择“File”菜单中的“Open”,然后选择要分析的二进制文件。加载完成后,IDA会自动对程序进行反汇编,并生成汇编代码视图。

3. 设置断点

在反汇编视图中,选择感兴趣的代码行,右键点击并选择“Add breakpoint”,在该位置设置断点。断点用于在程序运行时暂停执行,以便研究人员能够检查程序的状态和行为。

4. 启动调试

设置好断点后,选择“Debugger”菜单中的“Start process”,启动程序的调试。程序运行到断点位置时会暂停,此时研究人员可以查看寄存器、内存和堆栈等信息,分析程序的运行状态。

5. 步进执行

在调试过程中,可以使用“Step into”、“Step over”和“Run to cursor”等调试命令,逐步执行程序代码。通过逐步执行,可以详细观察每条指令的执行效果,从而深入理解程序的逻辑和漏洞的触发条件。

6. 动态分析

在调试过程中,可以结合动态分析工具(如内存监视器、寄存器观察等),实时监控程序的运行行为。通过动态分析,可以发现程序在特定输入或操作下的异常行为,从而定位和分析潜在漏洞。

三、IDA常用的辅助插件有什么

为了进一步提升IDA的功能和效率,许多研究人员开发了各种辅助插件。这些插件可以扩展IDA的功能,使得漏洞分析工作更加高效和便捷。以下是一些常用的IDA辅助插件:

1. Hex-Rays Decompiler

Hex-Rays Decompiler是IDA的官方插件,能够将汇编代码反编译成伪C代码。这使得研究人员能够更直观地理解程序的逻辑结构和数据操作,对于复杂程序的逆向工程和漏洞分析非常有帮助。

2. IDA Python

IDA Python插件允许研究人员使用Python脚本来扩展和自动化IDA的功能。通过IDA Python,可以编写自定义脚本来进行批量分析、自动化任务和数据提取等,大大提高了工作效率。

3. BinDiff

BinDiff是一款用于二进制文件对比分析的插件。通过BinDiff,研究人员可以比较不同版本的二进制文件,识别出代码的差异和变化。这对于漏洞修复后的验证和补丁分析非常有用。

4. FLIRT Signatures

FLIRT(Fast Library Identification and Recognition Technology)插件用于识别和匹配常见的库函数。通过FLIRT,IDA能够自动识别出反汇编代码中的库函数,帮助研究人员更快地理解和分析代码结构。

5. Class Informer

Class Informer是一款用于识别和解析C++类结构的插件。通过Class Informer,研究人员可以自动识别出反汇编代码中的C++类和成员函数,使得逆向工程工作更加高效。

6. IDA Pro Book Plugins

这些插件是《IDA Pro Book》一书中介绍的工具和脚本,涵盖了许多实用功能,如自动注释、数据结构识别和自定义数据类型等。这些插件可以大大提升IDA的分析能力和效率。

总结

通过本文的详细介绍,我们深入探讨了“IDA反汇编软件在漏洞分析中能起到什么作用 如何将IDA软件反汇编功能结合调试器使用”,并进一步介绍了IDA常用的辅助插件。IDA作为一款功能强大的反汇编和调试工具,提供了丰富的功能和灵活的扩展能力,帮助研究人员高效地进行漏洞分析和逆向工程。

理解和正确使用IDA的各项功能,掌握与调试器的结合使用方法,以及利用各种辅助插件,可以显著提高工作效率和分析准确性。通过这些技巧和工具,研究人员能够更加深入地理解和解决各种复杂的安全问题,为信息安全领域做出更大的贡献。

展开阅读全文

︾

读者也喜欢这些内容:

IDA配置java环境怎么设置 IDA配置java环境后反编译仍报错怎么排查

在IDA里需要Java环境的场景,通常来自两类需求,一类是调用Java版第三方反编译器或辅助工具,另一类是某些插件依赖系统可用的Java运行时。处理思路要先把Java装对并让IDA进程读到环境变量,再去验证插件是否真正加载与可用,否则你会一直在表面报错上兜圈子。...

阅读全文 >

IDA反编exe怎么处理入口点 IDA反编exe导入符号后仍无函数名怎么改善

exe进IDA后第一眼最容易卡住两件事:入口点跳过去像一团乱麻,不知道从哪里开始顺;导入了符号却仍然满屏sub_,看起来像没导入成功。处理这类问题不要凭感觉乱点,按固定顺序把入口点与加载口径对齐,再把符号匹配、库函数识别、函数边界恢复三条线分别处理,通常就能明显提升可读性。...

阅读全文 >

IDA Pro Linux反汇编怎么加载ELF IDA Pro Linux反汇编段信息缺失怎么办

在Linux样本里用IDA Pro做反汇编,ELF文件通常能直接打开,但只要加载基址、段创建或调试信息导入有一项没对齐,就会出现反汇编跳转异常、函数边界混乱、地址落在未定义区域等现象。要把问题一次解决,建议把动作拆成两条线并行推进:先把ELF加载入口走对,再把段体系补齐到能承载代码与数据的状态。...

阅读全文 >

IDA Pro调试器参数在哪里设置 IDA Pro调试会话总是断开怎么办

遇到调试跑不起来或会话频繁断开,很多时候并不是断点没下对,而是调试器类型没选对,进程参数与远程连接信息没填完整,或者调试服务器只允许单会话导致被动断开。把参数入口找准,再按固定顺序排查输出日志与连接链路,通常能把问题迅速收敛到一两处设置上。...

阅读全文 >