行业解决方案查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2025-04-25 14: 48: 00

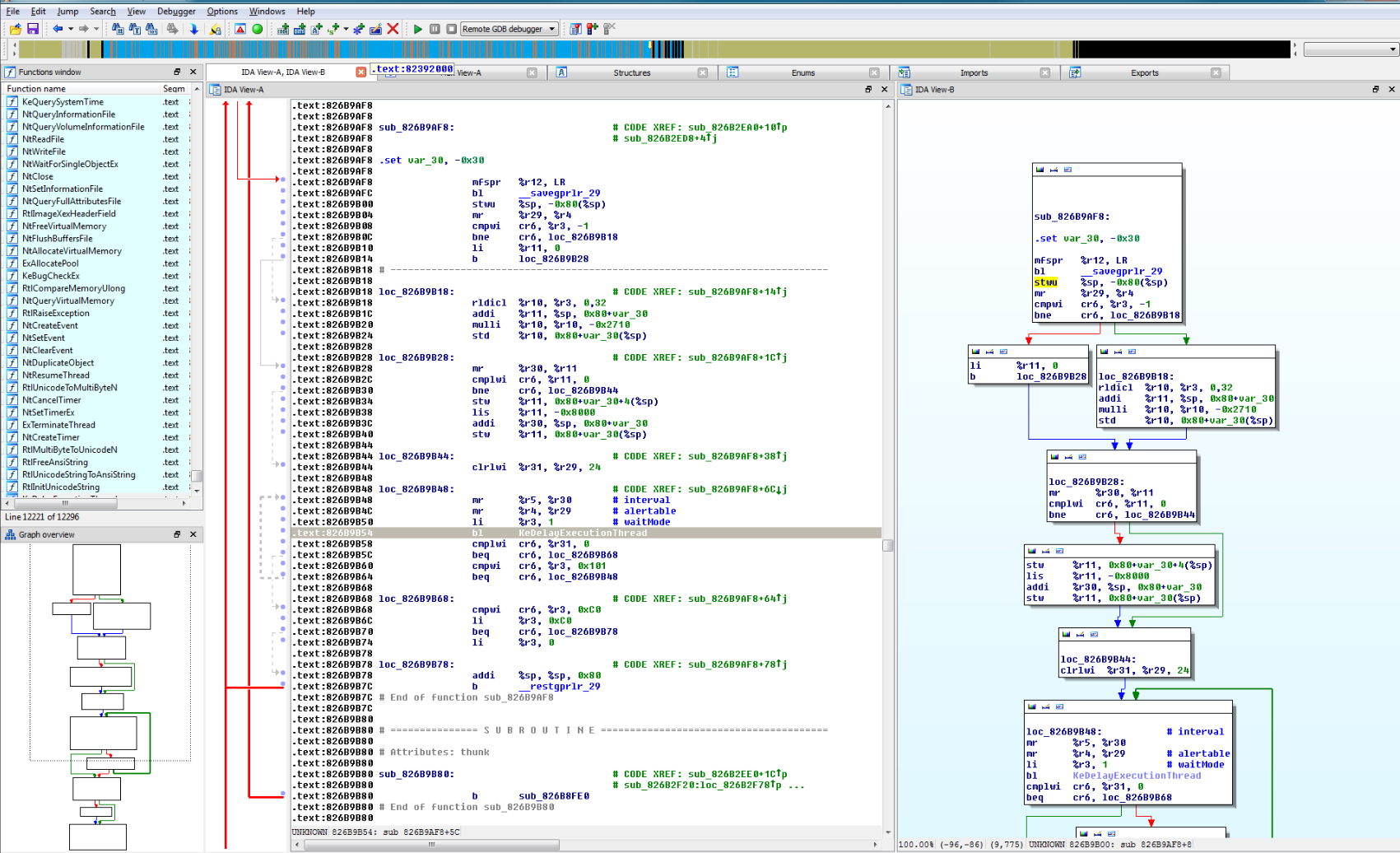

作为全球最受欢迎的反汇编与逆向分析工具之一,IDA Pro(Interactive Disassembler Professional) 不仅提供强大的静态分析能力,更具备灵活的扩展机制与脚本系统。借助这些功能,逆向工程师可以深入分析大型程序,自动化重复流程,乃至构建定制化的逆向框架。本文将围绕“IDA Pro的扩展功能如何使用”以及“IDA Pro脚本有哪些高级用法”两个主题进行全面剖析,帮助你掌握其进阶操作技巧,显著提升逆向分析效率与深度。

一、IDA Pro的扩展功能如何使用

IDA Pro 的扩展功能主要基于两大核心机制:插件(Plugins) 与 脚本接口(Scripting APIs)。这些扩展可以覆盖图形界面、指令识别、自动命名、格式化注释、自动化修复等方面,是很多高级逆向项目的关键组成部分。

1. 插件(Plugins)系统的使用方法

IDA Pro 支持插件以 .plw(Windows)或 .p64(x64位插件)文件的形式加载。插件是以 C 或 C++ 编写的动态链接库,可以在启动IDA时自动加载,也可以手动执行。

插件安装路径:

默认路径为 IDA安装目录/plugins/

将插件文件复制进去后,重启IDA即可激活

通过菜单栏 Edit -> Plugins 查看并运行已安装插件

常见插件用途:

Hex-Rays Decompiler:反编译为类C代码

BinDiff:用于对比两个二进制文件的差异

ClassInformer:识别C++类信息并生成类图

IDA Function String Associate:自动将字符串与调用函数关联

使用技巧:

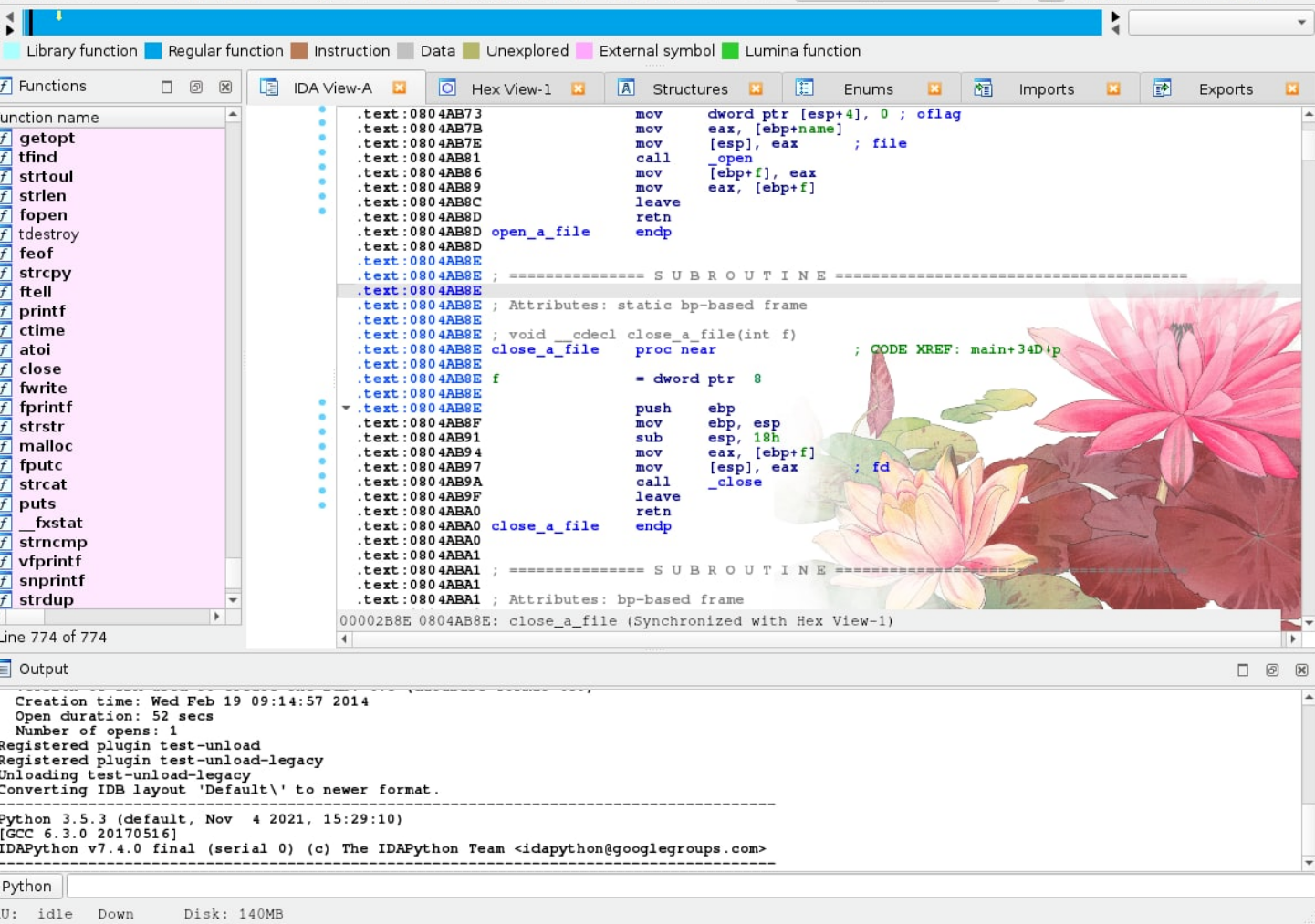

插件通常附带使用文档,可在 Output 窗口查看运行日志

可为插件设置快捷键,实现快速调用

插件运行后会修改数据库,应定期保存 .idb 或 .i64 文件防止丢失

2. 扩展模块:Hex-Rays Decompiler API

对于购买了 Hex-Rays Decompiler 插件的用户来说,还可以通过其 API 编写扩展分析器,例如:

自动识别参数类型并添加注释

修改伪C代码输出结果

添加图形标签、注释关键块

替换冗长宏调用为人类可读变量名

3. 第三方插件推荐平台

GitHub IDA Plugin Repository:收录了大量开源插件

Hex-Rays Forums:官方维护社区,分享插件与使用技巧

IDA Plugins List by Fireeye/FLARE:逆向圈内认可的集合资源

二、IDA Pro脚本有哪些高级用法

除了插件外,IDA Pro 另一个极具威力的扩展方式就是脚本。IDA 支持多种语言的脚本系统,Python(IDA Python) 是当前最主流的脚本接口,结合 API 可实现深度自动化分析和交互操作。

1. 脚本环境设置与入口

打开菜单 File > Script file,选择 Python 脚本运行

或者按快捷键 ALT + F7 打开命令行输入脚本

安装包自带 IDAPython 模块,可直接调用 idc, idaapi, idautils 等库

2. 脚本常见高级用法

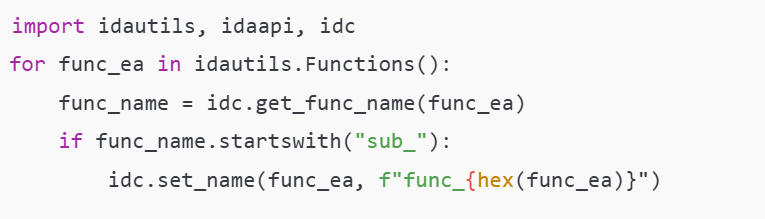

用法一:批量重命名函数与变量

使用脚本对反编译结果中的默认命名如 sub_401000. var_1C 进行批量重命名,提高可读性。

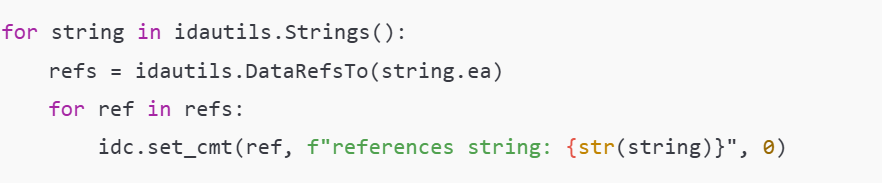

用法二:自动注释调用位置与字符串引用

用法三:函数图分析 + 动态标注

可结合 IDA Graph API 遍历函数流程图,对关键跳转或条件分支做颜色标注:

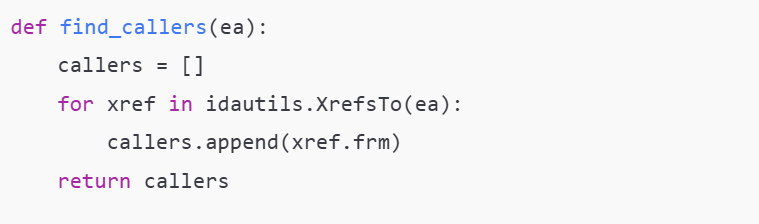

用法四:自动提取加密函数调用链

通过遍历调用图(Call Graph),找到可疑函数及其上下游逻辑,可用于分析壳、加密逻辑。

3. 结合 IDA API 做自定义图标注与导出

使用 ida_gdl 和 ida_graph 构建流程图后自动保存为 PNG;

使用 ida_hexrays 在反编译视图中插入伪代码级注释;

可结合 networkx、graphviz 等 Python 图形库将函数依赖图导出分析。

4. 调用外部数据库/接口联动分析

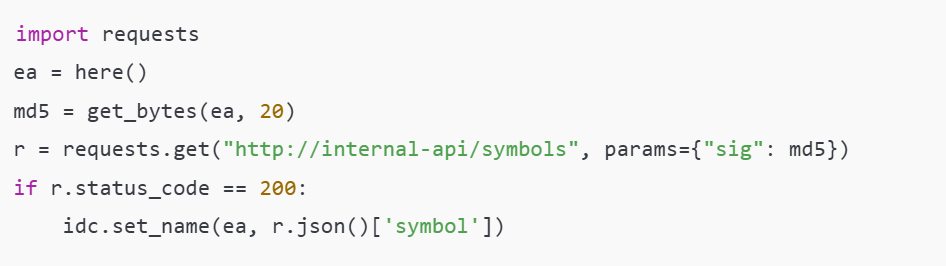

例如将函数地址与公司自有符号数据库比对自动识别符号:

三、构建自动化逆向框架与团队协同方案

1. 建立团队内部脚本仓库

建议使用 Git 管理脚本版本

将脚本模块化,例如 rename.py, string_map.py, cfg_export.py

配置统一的脚本执行入口,提升团队协作效率

2. 结合远程调试器实现动态分析联动

IDA 支持远程调试器插件(如 GDB、WinDbg)

可在脚本中调用动态信息,例如寄存器值、内存快照、堆栈帧等

可实现自动断点、异常捕获、内存分析与Dump

3. 与ChatGPT/LLM结合生成函数注释初稿

使用脚本提取函数伪代码,发送至本地大语言模型

返回函数功能描述,初步形成分析文档草稿

4. 导出IDA数据库供后期挖掘与机器学习训练

将 IDA 数据(函数关系、字符串、符号名)导出为 JSON/CSV

可用于训练恶意代码识别模型、函数签名比对引擎等

总结

IDA Pro的扩展功能如何使用 IDA Pro脚本有哪些高级用法,不仅是功能层面的技巧掌握,更是逆向工程人员效率提升与能力跃升的重要通道。从插件调用、脚本自动化到远程调试协同,IDA 提供了一整套可扩展、可定制的分析体系。学会运用这些工具,不仅能降低重复劳动,也能快速构建项目模板、实现自动报告生成,乃至搭建面向企业级的逆向分析平台,为安全研究、漏洞挖掘和软件审计等工作打下坚实基础。

展开阅读全文

︾

读者也喜欢这些内容:

IDA函数边界怎么修正 IDA函数边界识别错位怎么处理

做逆向时,函数边界一旦识别歪了,后面很多判断都会跟着跑偏。轻一点的情况,是伪代码里突然冒出跳不回来的分支,或者函数尾巴被截掉一段。重一点的情况,是本来属于别的函数的代码被吞进来,结果图视图、交叉引用、反编译输出全都开始别扭。Hex-Rays官方对这件事讲得很直白,函数边界、函数尾块、无返回函数分析和重新分析机制,本来就是连在一起看的,边界错了,后面很多分析结果都会被带偏。...

阅读全文 >

IDA程序反编译怎么进行 IDA程序反编译怎么输出可读的分析报告

在IDA里做程序反编译,真正的顺序不是打开文件后立刻盯着伪代码看,而是先让反汇编、函数边界、类型信息和交叉引用尽量稳定,再用反编译器生成可读的C样式结果。Hex-Rays官方文档明确说明,伪代码窗口可以用【F5】或【View】里的Pseudocode入口生成,而生成出来的结果是否好读,很大程度取决于你前面有没有把函数、类型和命名整理好。...

阅读全文 >

IDA Mac反编译怎么安装配置 IDA Mac反编译附加进程失败怎么排查

在Mac上用IDA,常见卡点通常不是打开文件,而是两步,一步是反编译能力没有真正装好或授权没识别到,另一步是本地附加进程时被macOS权限机制拦住。Hex-Rays官方安装文档、反编译说明和macOS调试教程其实把这两件事都讲得很清楚,按官方路径走,排障会快很多。...

阅读全文 >

IDA反汇编dll怎么定位导出函数 IDA反汇编dll找不到DllMain怎么处理

反汇编dll时,最快的落点通常不是从任意函数开始翻,而是先把导出函数与入口链路定位出来,再沿着调用关系补命名与类型。导出定位解决的是外部调用入口,DllMain定位解决的是装载初始化入口,两者跑通后,后续逆向路径会明显更短更稳。...

阅读全文 >