行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-05-15 11: 30: 23

Exe文件是Windows操作系统中的一种可执行文件格式,包含机器码和资源等资源。在Windows应用程序开发和逆向工程中,Exe反编译是非常重要的技术之一。但是,Exe文件中的完整代码并不能被逆向出来。本文将为大家简单介绍些关于exe反编译成源码的内容。

一、Exe反编译原理

Exe反编译的原理是将Exe文件中的机器码转换为可读的源代码,如C++、C#、Delphi等。在Windows操作系统中,Exe文件是以二进制形式存储的,包含机器码和资源等资源。

反编译工具可以将Exe文件中的机器码转换为C++代码或其他高级语言代码,高级语言源代码是一种易于理解和修改的代码形式,可以帮助开发人员和安全研究人员了解程序的结构和逻辑,从而进行程序分析和漏洞挖掘。

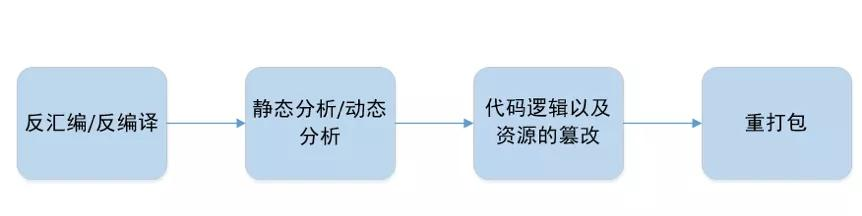

反编译EXE的方法主要有两种:静态反编译和动态反编译。

1. 静态反编译

静态反编译是指在不运行程序的情况下,将EXE文件反编译为高级语言源代码。常用的静态反编译工具包括IDA Pro、Ghidra、OllyDbg等。这些工具可以将EXE文件反编译为汇编代码和高级语言源代码,并且支持反混淆和反调试等高级功能。

2. 动态反编译

动态反编译是指在运行程序的情况下,将程序的二进制代码转换为高级语言源代码。常用的动态反编译工具包括.NET Reflector、ILSpy、dnSpy等。这些工具可以将.NET程序反编译为C#源代码,并且支持反混淆和反调试等高级功能。

二、Exe反编译的工具盘点

1. IDA Pro

IDA Pro是一款强大的反汇编和反编译工具,可以将Exe文件中的机器码转换为汇编代码或高级语言代码。IDA Pro支持多种平台和架构,包括Windows、Linux和Mac OS X等。IDA Pro可以帮助开发人员分析和修改Windows应用程序,也可以用于逆向工程和安全测试等领域。

2. OllyDbg

OllyDbg是一款强大的反汇编工具,可以将Exe文件中的机器码转换为汇编代码。OllyDbg支持多种平台和架构,包括Windows、Linux和Mac OS X等。OllyDbg可以帮助开发人员分析和修改Windows应用程序,也可以用于逆向工程和安全测试等领域。

3. PE Explorer

PE Explorer是一款强大的反编译工具,可以将Windows应用程序中的Exe文件和资源等资源反编译为可读的源代码。PE Explorer支持多种平台和架构,包括Windows、Linux和Mac OS X等。PE Explorer可以帮助开发人员分析和修改Windows应用程序,也可以用于逆向工程和安全测试等领域。

三、Exe反编译的局限性

虽然Exe反编译工具可以将Exe文件中的机器码转换为C++代码或其他高级语言代码,但是并不能逆向出完整的源代码。这是因为在编译过程中,编译器会对源代码进行优化和压缩,生成的机器码并不是完全等价于源代码。因此,即使使用反编译工具,也只能得到近似的源代码,而不能得到完整的源代码。

总之,Exe反编译是一项非常重要的技术,可以帮助开发人员分析和修改Windows应用程序。但是,需要注意的是,反编译工具只能得到近似的源代码,而不能得到完整的源代码。另外反编译EXE文件可能会涉及到版权和法律问题,因此需要遵守相关法律法规和道德规范。在进行反编译操作时,应该尊重原作者的知识产权和劳动成果,不得用于非法用途或者商业盈利。

展开阅读全文

︾

读者也喜欢这些内容:

IDA伪代码修改怎么操作 IDA伪代码修改后怎么导出补丁文件

在IDA里说的伪代码修改,通常分两类:一类是“改显示与语义”,例如改函数名、变量名、类型、结构体字段,让伪代码更像源码;另一类是“改二进制行为”,也就是对指令或字节打补丁,伪代码会随之变化。要能导出补丁文件,必须发生第二类变化,因为仅重命名与改类型不会改变机器码。...

阅读全文 >

IDA Pro Linux反汇编怎么加载ELF IDA Pro Linux反汇编段信息缺失怎么办

在Linux样本里用IDA Pro做反汇编,ELF文件通常能直接打开,但只要加载基址、段创建或调试信息导入有一项没对齐,就会出现反汇编跳转异常、函数边界混乱、地址落在未定义区域等现象。要把问题一次解决,建议把动作拆成两条线并行推进:先把ELF加载入口走对,再把段体系补齐到能承载代码与数据的状态。...

阅读全文 >

IDA Pro中文设置在哪里切换 IDA Pro中文设置后界面仍是英文怎么办

不少人想把IDA Pro改成中文界面,通常是因为长期做审计和逆向,菜单、提示、日志看得多,想降低认知负担。但这里要先把概念说清楚,IDA Pro对中文的支持更多体现在字符与编码层面,比如注释、字符串、符号名能否正确显示,而不是整套界面是否提供官方中文本地化。...

阅读全文 >

IDA Pro着色规则怎么设置 IDA Pro着色突然失效怎么恢复

IDA Pro的着色不止一种表现形式,既包含界面主题与反汇编列表的配色,也包含高亮、行级标记、图模式节点染色,甚至还能影响伪代码窗口的显示效果。很多人觉得着色像是偏好设置,其实它更像审计辅助工具,配得好能让关键分支、可疑调用、关注变量一眼就跳出来。下面按可复用的配置动作讲清楚怎么设,以及突然失效时怎么用最小代价恢复。...

阅读全文 >