行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-04-21 15: 13: 25

C语言反编译工具是指将已编译的C语言程序还原为源代码或类似源代码的结构表示的程序。本文给大家解答C语言反编译工具有哪些 ,C语言为什么不能反编译的相关内容。

一、C语言反编译工具有哪些

市面上的C语言反编译工具有很多,以下给大家介绍一些常用的C语言反编译工具。

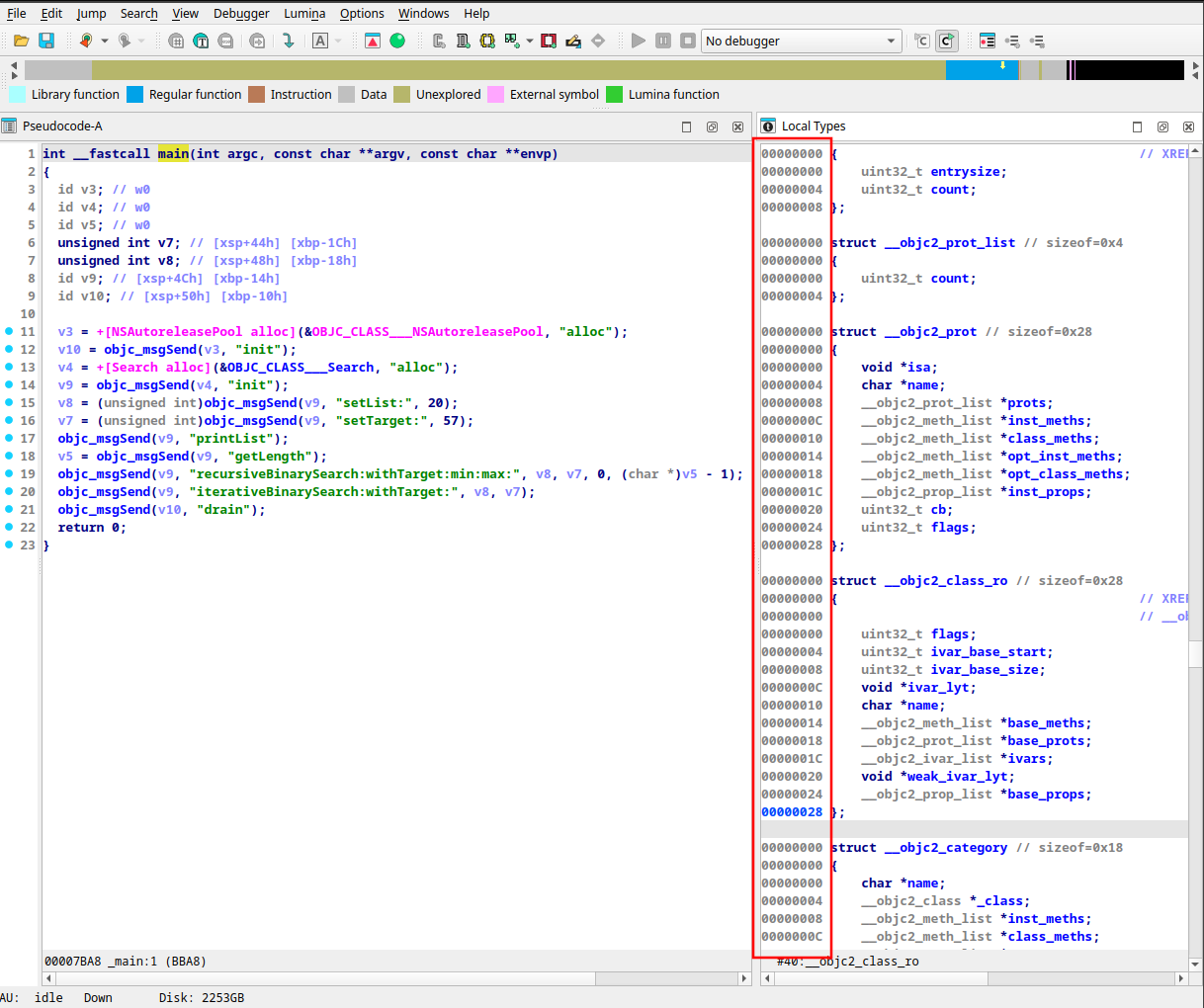

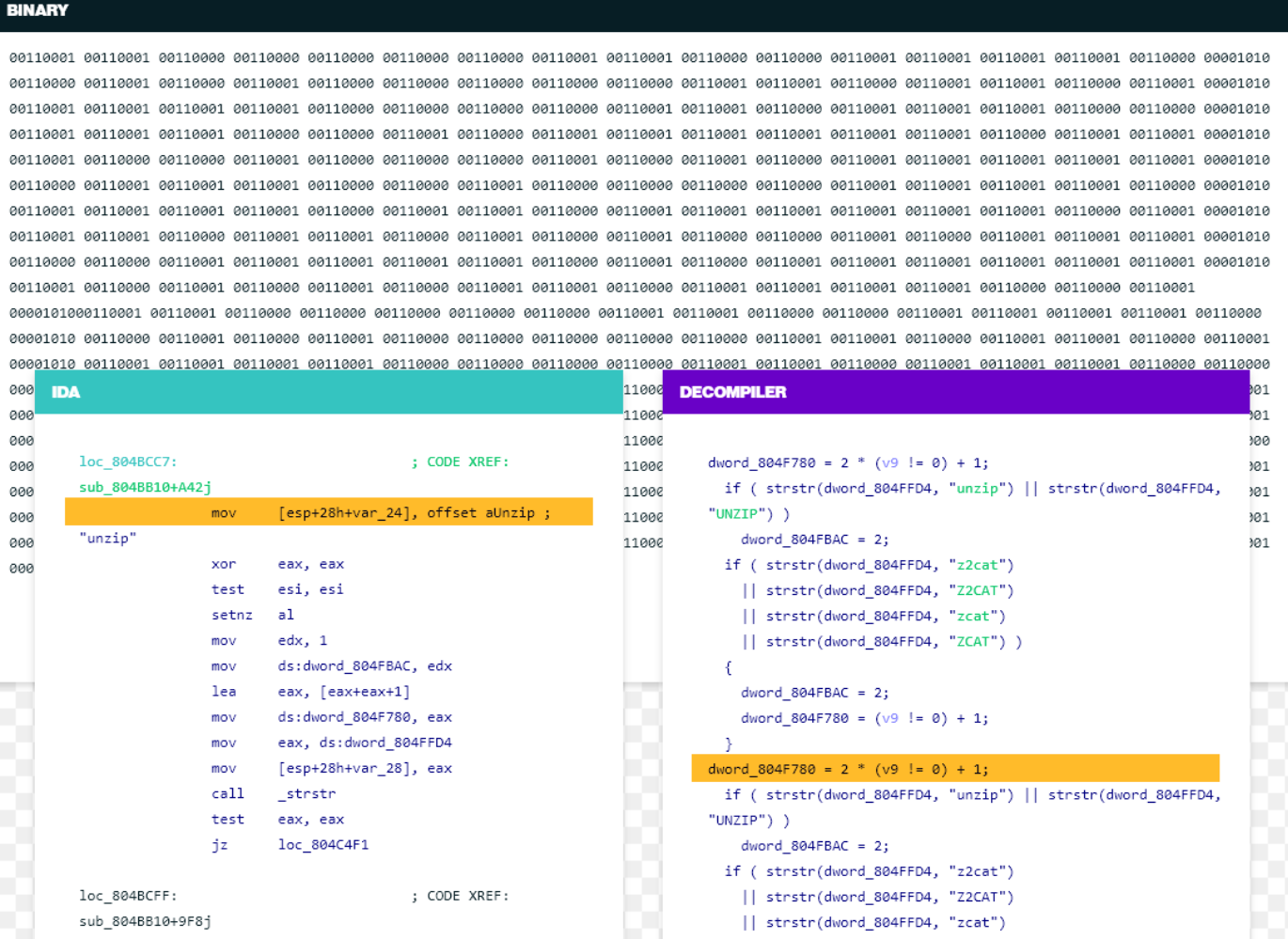

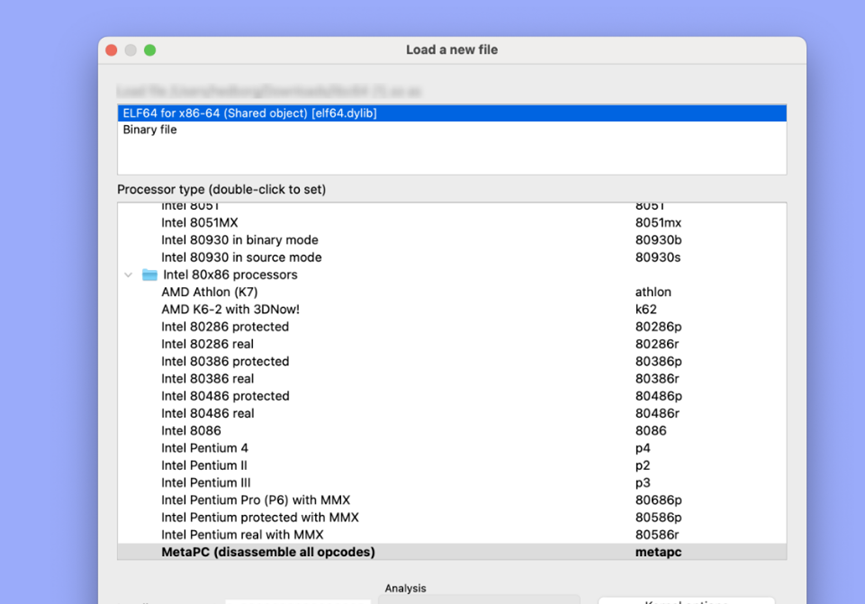

IDA Pro是一款强大的逆向分析工具,支持多种架构,包括x86、ARM、MIPS等,并提供反汇编和调试功能。Hex-Rays插件提供了更高级别的反编译能力,可以将反汇编结果还原为C语言代码。

一款开源的反编译器,支持多种处理器体系结构,包括x86、ARM、MIPS等,并可将反汇编结果还原为C语言。

是由美国国家安全局(NSA)开发的开源逆向分析工具,也提供反汇编和反编译功能,支持多种架构。

一款开源的反编译器,支持多种处理器体系结构,包括x86、PowerPC、ARM等,并可将反汇编结果还原为C语言。

这些工具都有各自的优缺点,大家可以根据自己的实际情况进行选择。请注意,在一些国家或地区,未经授权的反编译是不被允许的,使用反编译工具需要遵守相关法律法规。

二、C语言为什么不能反编译

C语言本身并不是不能反编译的,但是C语言在编译时会被转换成汇编语言,再由汇编语言生成机器码,这个过程涉及到多种优化和变换技术,使得反编译C语言程序变得非常困难。以下是C语言反编译困难的几个原因:

C语言编译器会使用各种优化技术,如基于数据流分析的优化、函数内联、循环展开等,将源代码转换成高效的汇编代码,这样的优化技术使得汇编代码与原始C代码之间的关系变得复杂。

C语言的类型系统有些模糊,对于一些数据类型的推导需要特殊的处理,例如指针类型、结构体、联合体等。

现代编译器具有丰富的编译器变换技术,可以将原始代码进行大量的变换,如循环变形、代码移动、条件判断变换等,这些变换使得反编译变得更加困难。

编译器会将一些符号和元数据删除,如函数名、局部变量名、类型信息等,这些信息的丢失会使得反编译难度增加。

综上所述,C语言程序反编译难度较大是由于编译器进行的优化、变换和元数据丢失等问题导致的。虽然现有的反编译技术可以将一些简单的C语言程序还原为源代码,但对于复杂的程序或者使用了高级优化技术的程序,反编译仍然是一项巨大的挑战。

本文主要和大家介绍了C语言反编译工具有哪些 ,C语言为什么不能反编译的相关内容。相信大家应该对C语言反编译有了一定的了解,想要了解更多C语言反编译的知识,可以访问IDA中文网站。

展开阅读全文

︾

读者也喜欢这些内容:

IDA Pro分析结果不准确怎么办 IDA Pro分析时符号解析失败怎么办

这两类问题经常一起出现:分析结果看起来不对,多半是加载参数、基址与段映射不对,或者缺少库识别与符号信息;符号解析失败则会让函数名、类型、交叉引用都变得“像能用但不好用”。处理时别急着重装或反复重开库,按可复现的顺序把输入条件校正,再让IDA重新分析,效果通常会立刻变稳定。...

阅读全文 >

IDA Pro如何分析多平台程序 IDA Pro怎么做跨平台逆向工程

随着软件系统复杂性的增加,越来越多的应用程序被设计为跨平台运行,从Windows桌面程序、Linux服务端应用,到Android和iOS等移动端APP,再到嵌入式系统固件,程序可能同时支持多种CPU架构(如x86、ARM、MIPS)和操作系统接口(如ELF、PE、Mach-O)。面对这样的挑战,逆向工程师需要具备跨平台分析能力。IDAPro如何分析多平台程序IDAPro怎么做跨平台逆向工程成为当前软件安全分析、协议还原、恶意软件溯源等领域的核心话题之一。...

阅读全文 >

如何优化IDA Pro的反汇编速度?如何设置IDA Pro加快程序分析过程?

IDA Pro大家应该都知道,是逆向工程师必备的工具。有时候,当程序越来越大、分析任务越来越复杂时,IDA Pro的反汇编速度就会有点慢。今天就来分享一些优化的小技巧:如何优化IDA Pro的反汇编速度?如何设置IDA Pro加快程序分析过程?帮你提升IDA Pro的速度,让程序分析更流畅。...

阅读全文 >

ida伪代码是什么语言 如何看懂ida伪c代码

在软件逆向工程里,IDA 这款工具特别有名。它可以帮我们把机器码变成更容易理解的代码。很多人觉得直接看汇编代码太难,于是 IDA 提供了伪代码功能,能把这些机器码“翻译”成像 C 语言那样的代码,方便我们理解。所以,今天我们就来聊聊“ida伪代码是什么语言 如何看懂ida伪c代码”这个问题,希望能让你对IDA伪代码有更清晰的认识。...

阅读全文 >