行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2024-03-08 13: 31: 00

在众多逆向工程和代码分析工具中,IDA(Interactive DisAssembler)无疑是最受欢迎和最强大的之一。它提供了一系列的功能,使得分析复杂的软件成为可能,而对于许多安全研究员和逆向工程师来说,掌握IDA的使用技巧是基本技能之一。特别是在查找特定字符串和搜索关键字方面,IDA提供了快捷有效的方法。本文将深入探讨ida查找字符串快捷键,ida怎么搜索关键字,以及IDA支持的系统范围,旨在帮助用户更加高效地利用IDA进行逆向工程任务。

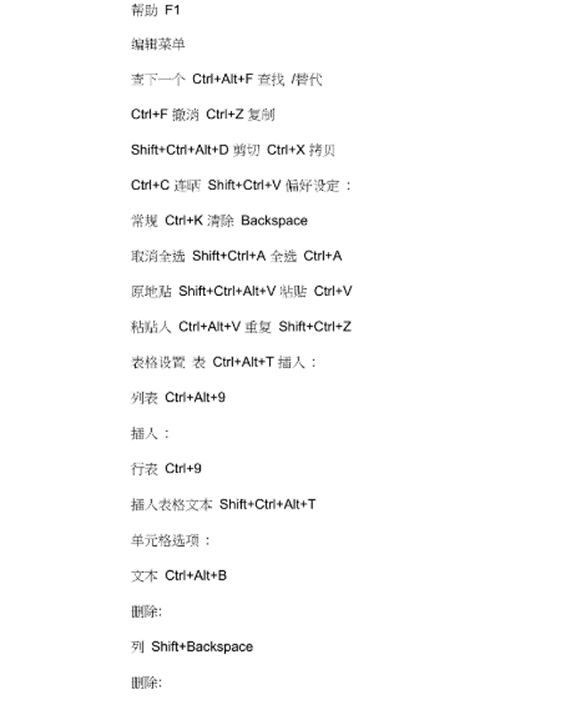

在IDA中查找字符串是逆向工程中的常见需求,它可以帮助用户快速定位到代码中的特定信息,比如错误消息、特定功能的调用等。使用快捷键Alt + B,可以打开“Binary Search”对话框,在这里输入需要查找的字符串,IDA会快速将结果呈现出来。

此外,Shift + F12键则可以打开字符串窗口,列出程序中所有的字符串,这对于快速浏览和定位字符串特别有用。掌握这些快捷键可以大大提高在IDA中的工作效率。

更多IDA快捷键,可以在本文最后进行下载PDF合集,观看具体。

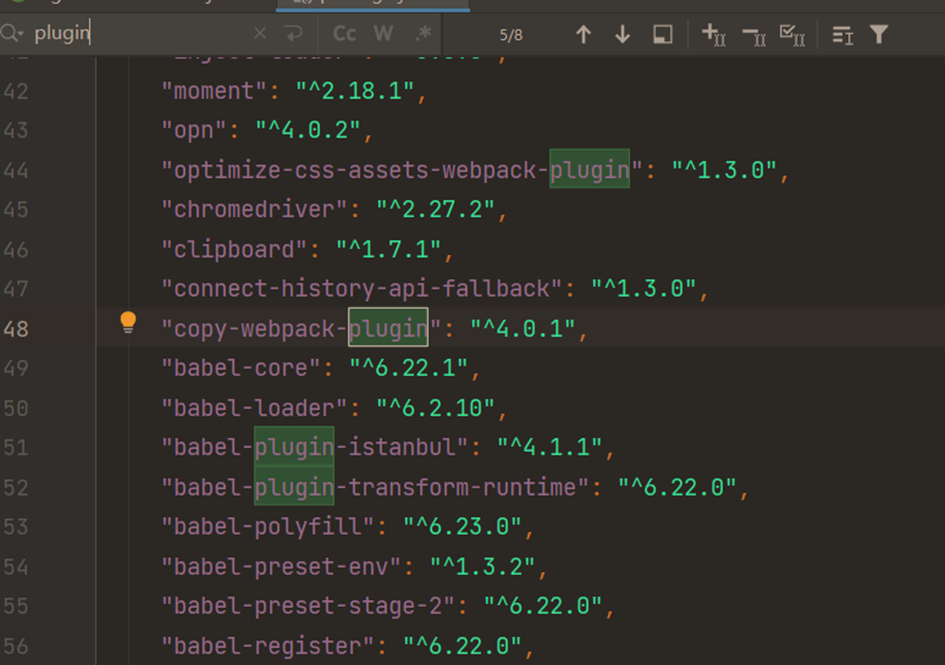

除了查找字符串外,搜索关键字也是IDA中一个非常实用的功能。通过使用快捷键Ctrl + F,可以打开搜索框,输入关键字后IDA会搜索整个程序的文本和字符串。

这一功能对于寻找特定的函数调用、变量和其他代码元素极为重要。它使得用户能够快速定位到感兴趣的部分,从而加速分析过程。

此外,IDA的高级搜索功能还支持正则表达式,提供了更为强大和灵活的搜索能力。

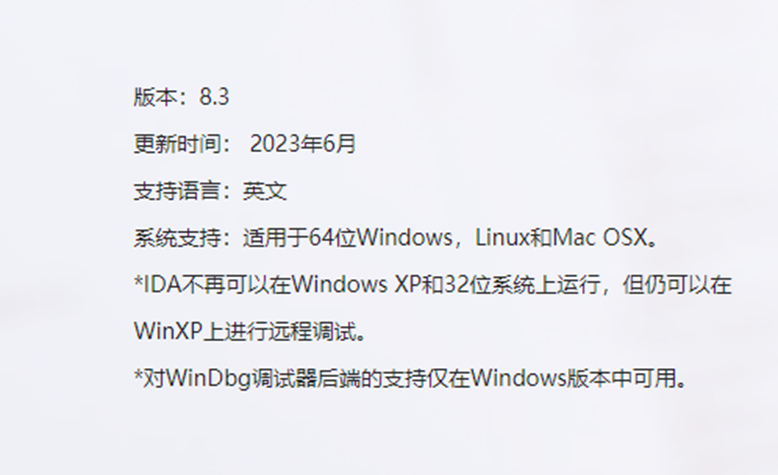

IDA的强大之处还在于它广泛的系统支持。它不仅能够分析Windows、Linux、MacOS等主流操作系统的程序,还支持对Android、iOS等移动平台的应用进行逆向工程。

此外,IDA还支持多种处理器架构,包括x86、ARM、MIPS等,几乎涵盖了市面上所有的处理器类型。这种广泛的支持使IDA成为了逆向工程师的首选工具,无论是分析最新的操作系统,还是研究古老的软件,IDA都能提供强大的分析功能。

通过深入了解ida查找字符串快捷键,ida怎么搜索关键字以及IDA支持的系统范围,用户可以更加高效地使用IDA进行逆向工程和代码分析。掌握这些技巧,将有助于用户在逆向工程的道路上更进一步,无论是安全分析、漏洞研究还是软件开发,都能够发挥IDA的最大潜力。

展开阅读全文

︾

读者也喜欢这些内容:

IDA反编exe怎么处理入口点 IDA反编exe导入符号后仍无函数名怎么改善

exe进IDA后第一眼最容易卡住两件事:入口点跳过去像一团乱麻,不知道从哪里开始顺;导入了符号却仍然满屏sub_,看起来像没导入成功。处理这类问题不要凭感觉乱点,按固定顺序把入口点与加载口径对齐,再把符号匹配、库函数识别、函数边界恢复三条线分别处理,通常就能明显提升可读性。...

阅读全文 >

IDA Pro so文件反编译怎么定位入口 IDA Pro so文件反编译函数名全是sub怎么办

so属于共享库,很多时候并不存在像可执行文件那样的main入口,所谓入口更像是三类起点:导出接口被谁调用、加载阶段有哪些初始化函数、以及关键字符串或关键API把你引到哪条调用链。另一边函数名全是sub,通常意味着符号被剥离或识别率不够,你需要把符号来源、签名识别、手工命名这三条线同时跑起来,才能把阅读成本降下来。...

阅读全文 >

IDA二进制分析可靠吗 IDA分析结果如何验证确认

在漏洞复现、兼容性排障、车载与工控固件审计这类场景里,IDA常被当作静态分析主力工具,但静态结果能不能当结论用,取决于二进制本身的信息完整度与分析过程是否把关键前提核对到位。与其问IDA准不准,更实际的做法是明确它在哪些条件下可靠、在哪些条件下必须配合验证手段,把结论从推断变成可复现的证据链。...

阅读全文 >

IDA pro中修改remote GDB路径 IDA pro修改加载地址

在进行逆向分析或调试远程目标设备时,IDA pro作为静态与动态分析的核心工具,配合GDB远程调试功能可以实现对嵌入式、IoT系统乃至裸机程序的高效控制。而在不同项目中,经常会需要变更remote GDB路径或重新设定加载地址,这些操作看似简单,实则涉及IDA pro配置逻辑、GDB插件加载机制、调试环境变量等多个技术细节。本文将围绕IDA pro中修改remote GDB路径,IDA pro修改加载地址两大关键点 ,以助于用户更好掌控IDA pro调试行为。...

阅读全文 >