行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2024-03-05 09: 00: 00

在当今信息安全和软件开发领域,IDA Pro的重要性不言而喻。作为一款领先的逆向工程工具,IDA Pro不仅帮助安全研究人员深入挖掘恶意软件的秘密,还使得软件开发人员能够更好地理解程序的内部运作机制。本文将进一步深入探讨如何在IDA中有效查找函数的被引用位置,解决在使用过程中遇到的函数窗口找不到的问题,并全面分析IDA在逆向工程中的核心作用及其对于整个行业的影响。

要在IDA中有效查找函数的被引用位置,理解IDA的交叉引用功能至关重要。交叉引用不仅能帮助用户追踪特定函数的调用关系,还能揭示程序中变量和数据结构的使用情况。深入利用这一功能,用户可以按照以下步骤进行:

- 在IDA的反汇编窗口中,定位到目标函数名上;

- 右键点击函数名,选择“List cross references”;

- 详细查看弹出的交叉引用列表,这里会列出所有引用和被引用的信息。

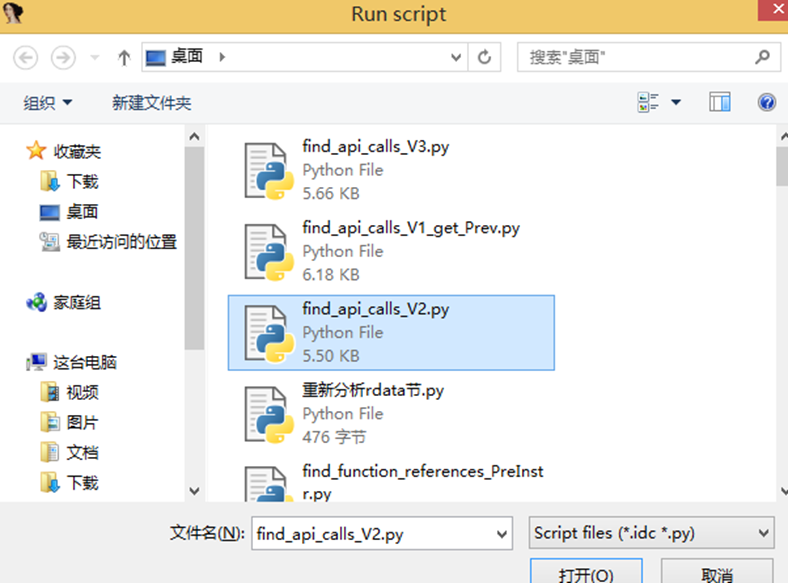

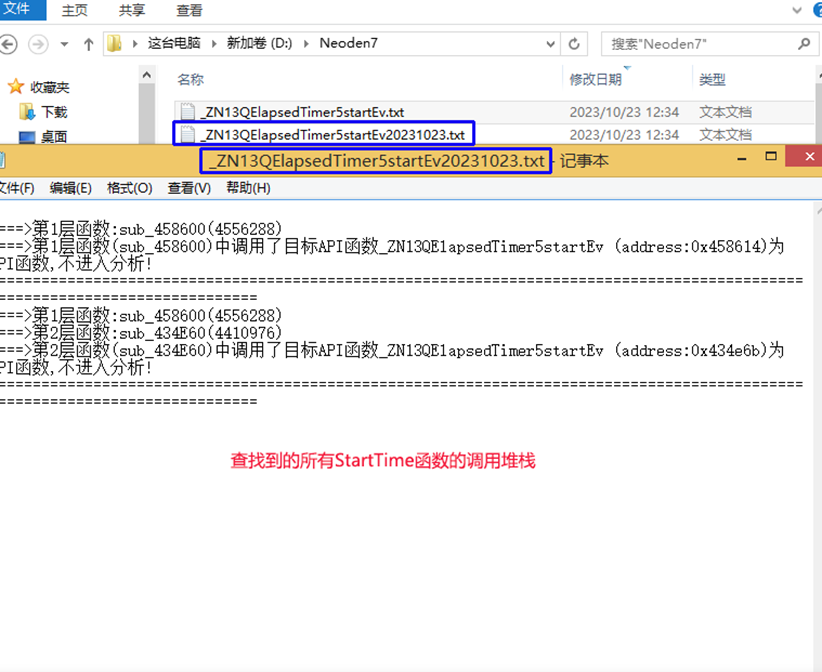

此外,通过自定义脚本或使用IDA提供的API,高级用户可以进一步自动化交叉引用的搜索过程,这对于分析大型复杂软件尤其有用。

在使用IDA的过程中,由于误操作或软件更新,有时会遇到函数窗口(Functions window)找不到的情况。这时,除了前文提到的重置布局设置之外,用户还可以通过以下方法来解决问题:

- 检查是否有最新版本的IDA,有时候软件更新可以解决这类问题;

- 探索IDA的插件和扩展,如Hex-Rays提供的一些插件可能会增加或修改现有的窗口布局;

- 如果以上方法都无法解决问题,考虑查阅IDA的官方文档或询问IDA的用户社区,这些资源通常能提供有效的解决方案。

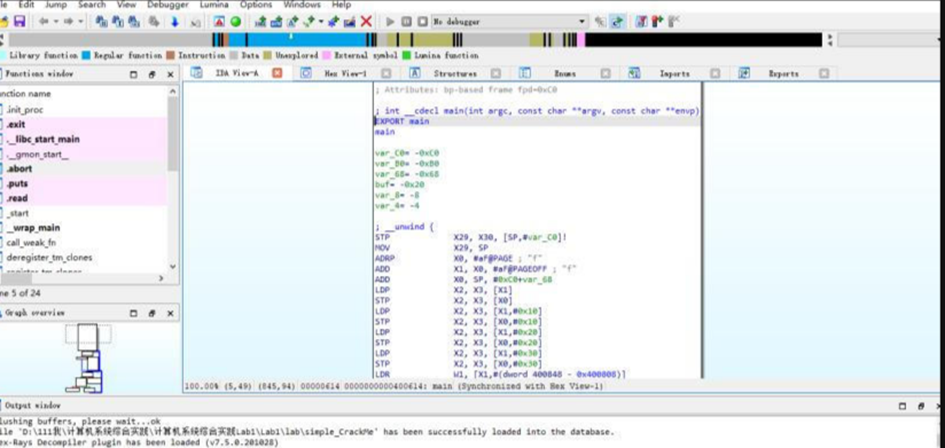

IDA在逆向工程中的作用远不止于一个简单的反汇编器或调试器,它通过提供强大的静态和动态分析功能,让逆向工程师能够深入到程序的每一个角落。IDA的插件系统进一步扩展了其功能,使得它能够应对各种复杂的分析场景。从恶意软件分析到漏洞研究,再到软件版权保护,IDA都扮演着不可替代的角色。

更重要的是,IDA Pro的广泛使用促进了逆向工程技术的发展和普及,为安全研究人员提供了强有力的工具,帮助他们在与日俱增的网络威胁和软件漏洞之间进行斗争。同时,IDA Pro的教育和研究使用也促进了学术界对软件安全和逆向工程领域的研究,为培养新一代的安全专家和逆向工程师打下了坚实的基础。

在实际应用中,IDA Pro的强大功能为逆向工程师解决了诸多难题。例如,通过其高级的动态分析功能,逆向工程师可以在不修改程序代码的情况下,实时监控程序的执行流程,这对于理解复杂软件的内部逻辑尤为重要。此外,IDA Pro的脚本功能允许用户编写自定义脚本,自动化重复性的分析任务,极大提高了工作效率。

随着技术的不断进步,IDA Pro也在不断更新升级,以适应新的挑战和需求。Hex-Rays公司定期发布新版本,不仅修复了已知问题,还引入了新的功能和改进,以保持IDA Pro在逆向工程工具中的领先地位。例如,最近的版本增强了对现代处理器架构的支持,改进了用户界面,使得IDA Pro的使用体验更加友好。

总之,IDA Pro作为逆向工程和软件分析领域的重要工具,其深远的影响力覆盖了信息安全、软件开发和学术研究等多个领域。无论是对于经验丰富的安全研究人员,还是对于那些刚刚踏入这一领域的新手来说,IDA Pro都是一个不可或缺的工具,它的强大功能和灵活性将继续助力于软件安全和逆向工程的发展。

展开阅读全文

︾

读者也喜欢这些内容:

IDA Pro桌面布局怎么保存 IDA Pro桌面布局窗口不见了怎么找回

在日常逆向分析的客观场景里,你往往会把反汇编视图、函数窗口、字符串窗口等摆成顺手的布局,但换了数据库、切到调试或误操作关窗后,界面就会乱,甚至关键窗口直接消失。下面按最常用的菜单路径,把布局保存和窗口找回两件事写成可照做的步骤。...

阅读全文 >

IDA Pro交叉引用窗口在哪里打开 IDA Pro交叉引用跳转不正确怎么办

交叉引用也叫Xrefs,是你在反汇编里追调用链、追数据流时最常用的入口之一。实际使用里,常见问题集中在两类:一类是找不到交叉引用窗口,不知道该用哪个视图和快捷键;另一类是点了交叉引用却跳到不对的位置,往往与基址、重定位、代码数据划分或反编译表达式有关。把入口和排查顺序固定下来,定位会快很多。...

阅读全文 >

IDA pro修改so教程 IDA pro修改exe

在逆向分析与二进制安全研究中,IDA pro作为主流静态分析工具,其强大的反汇编与重构能力,广泛应用于ELF格式的so库与PE格式的exe文件修改。通过IDA pro修改so文件,可用于Android应用补丁、破解函数逻辑、绕过验证;而对exe文件的修改则常用于Windows下的补丁、功能改写与程序定制。掌握IDA pro修改so与exe的流程,不仅能提升分析效率,更是逆向工程技能的基础能力。以下内容将系统讲解IDA pro修改so教程,IDA pro修改exe两大操作场景的具体步骤,帮助用户完整掌握二进制修改流程。...

阅读全文 >

IDA动态调试的使用方法 IDA动态调试后自动更新变量名

在分析复杂程序时,仅靠静态反汇编往往无法看到完整的运行逻辑,尤其是加壳、动态调用、异或加密等场景。此时,借助IDA Pro的动态调试功能,可以实时捕捉程序执行流程,监控变量值和调用栈变化,大大提高分析准确性。更进一步,IDA Pro还支持调试过程中自动更新变量名和函数名,提高代码可读性。本文围绕“IDA动态调试的使用方法IDA动态调试后自动更新变量名”进行详解,帮助你从基础操作入手,深入掌握IDA的高级用法。...

阅读全文 >