行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2025-06-26 15: 38: 00

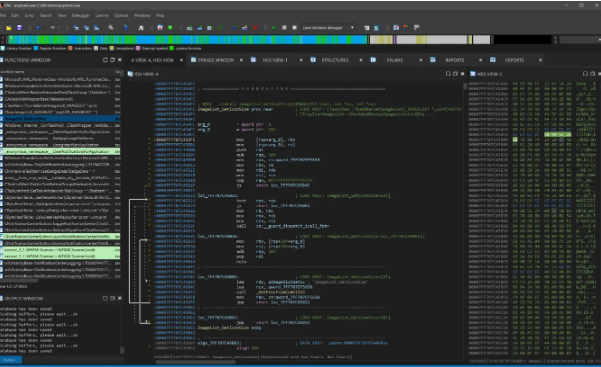

在复杂的嵌入式开发或固件逆向分析场景中,越来越多的系统采用多种处理器架构混合部署,例如主处理器采用ARM,而辅助模块可能采用MIPS、RISC-V甚至x86。针对这类多架构程序进行静态分析时,传统的反汇编工具显得力不从心。而IDA Pro作为一款功能强大的交互式反汇编工具,在支持多架构分析方面具备显著优势。本文围绕“IDA Pro如何分析多架构代码,IDA Pro怎么做跨架构的反汇编”为核心主题,详细说明操作流程与常见问题。

一、IDA Pro如何分析多架构代码

在逆向分析中,针对一个包含多种架构段的固件或二进制文件,正确识别并处理每个架构是分析能否顺利推进的关键。IDA Pro在这方面提供了灵活的段管理与处理器架构切换支持。以下是具体操作流程:

1.打开文件与识别架构

启动IDA Pro,点击菜单“File→Open”导入目标二进制文件(如.bin、.elf或.hex格式)。若文件包含文件头信息,IDA Pro通常能自动识别其主架构类型(如ARM、MIPS、x86等)。但在裸机固件等非标准格式中,需手动指定:

弹出选择处理器窗口,点击“Set processor type”,根据实际架构选择“ARM”、“MIPS”、“PowerPC”等。

设置加载地址以确保指令正确反汇编。

2.为不同架构手动创建段

若目标二进制中包含多个架构段(如ARM与MIPS混合),可手动为不同部分创建独立段,并分别设置架构:

通过“Edit→Segments→Create Segment”打开新段设置界面;

填写段的起始地址、大小;

在“Processor Type”字段中指定该段所属的架构类型;

确保段属性设置为“Code”,以便IDA正确识别指令。

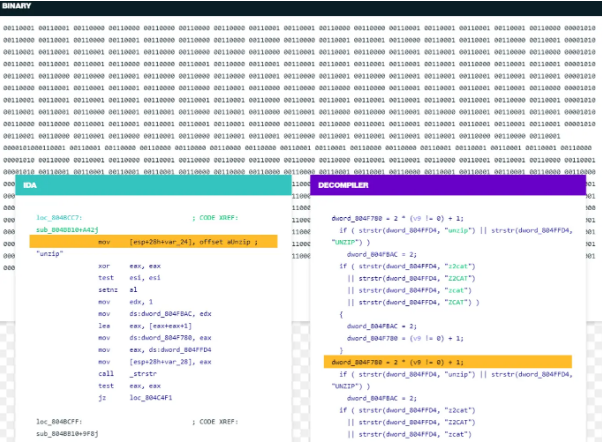

3.应用反汇编引擎与语义分析

为每段加载适配的处理器模块后,IDA Pro会调用对应的反汇编引擎。可以在段视图中右键切换架构,或通过快捷键Alt+P打开处理器类型设置,进行动态调整。完成后保存.idb数据库,后续分析中可快速切换。

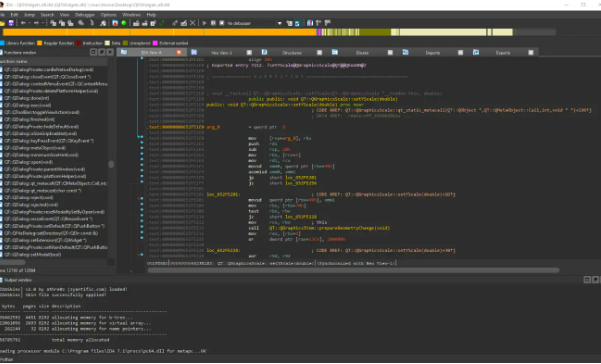

二、IDA Pro怎么做跨架构的反汇编

多架构反汇编不仅仅是设置多个处理器段,更关键的是如何让IDA Pro准确识别交叉调用、不同架构指令集之间的跳转与数据共享关系。

1.使用结构化交叉引用

在IDA中查看不同段之间的调用关系,可使用“Xrefs”功能。点击函数名或地址,按“x”查看交叉引用;也可使用“View→Open subviews→Cross-references”来调出全局交叉列表,从而观察是否存在从ARM段跳转至MIPS段等操作。

2.处理Thumb与ARM指令集切换

对于如ARM架构,可能存在Thumb/ARM双指令集混合情形。IDA Pro会自动尝试识别,但在失败情况下,可手动设置指令集:

鼠标右键点击函数区域,选择“Set ARM/Thumb mode”切换;

或使用快捷键Alt+G转至目标地址,再手动选择反汇编方式。

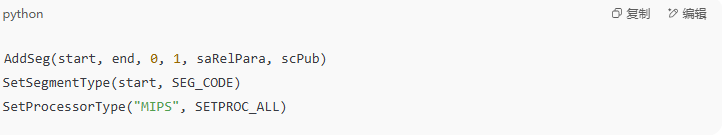

3.多架构切换的脚本自动处理

在处理大规模monolithic firmware时,人工切换段和架构极为繁琐。IDA支持Python脚本(IDA Python)自动执行架构切换、批量创建段:

脚本可根据地址范围识别不同架构代码段并快速配置,有效提升反汇编效率。

三、IDA Pro如何处理跨架构函数调用的符号重建

针对涉及多个架构间协作的嵌入式系统,函数调用关系复杂,符号缺失是常态。在IDA Pro中,可以通过以下方式处理:

1.重构导入符号

多架构固件通常包含一些API或接口跳转表,通过字符串引用、跳转地址等线索可推导出部分函数语义。可通过“Make Name”功能手动命名函数,便于分析。

2.交叉编译工具反查

结合binutils、objdump等工具对固件源码的对应版本进行反汇编比对,找到匹配指令,再映射到IDA中的对应位置命名。特别适用于开源RTOS固件,如FreeRTOS+Cortex-M内核。

3.调用图与可视化辅助

IDA Pro内置的函数调用图(Ctrl+F12)与交叉引用图(X键)能清晰展示函数间关系,在架构混合时极具参考价值。可右键点击函数或地址,选择“GraphView”进行结构图分析。

总结

通过对“IDA Pro如何分析多架构代码IDA Pro怎么做跨架构的反汇编”的全面讲解,可以看到在面对嵌入式多架构环境时,IDA Pro所提供的架构识别、段划分、反汇编引擎调用与交叉引用分析等一整套工具链,能够极大地提升逆向效率和准确性。

展开阅读全文

︾

读者也喜欢这些内容:

IDA Pro反编译插件怎么安装 IDA Pro反编译插件显示不出伪代码是怎么回事

很多人说的“反编译插件”,在IDA Pro里通常指Hex-Rays Decompiler这一套反编译组件,以及依赖它的增强插件。安装要点是把对应版本与架构的组件放到正确目录,并让IDA在启动时加载到菜单里;伪代码出不来,多半是组件没装对、没授权、没加载,或当前函数与当前处理器类型不满足反编译条件。...

阅读全文 >

IDA Pro ARM反汇编怎么识别Thumb IDA Pro ARM反汇编调用约定怎么判断

做ARM固件或移动端二进制分析时,Thumb识别和调用约定判断往往是一对连环坑。Thumb没识别对,指令边界会错,函数边界就跟着错;调用约定没判断准,参数和返回值就会被你读歪,连伪代码也容易越看越别扭。下面按能直接落地的操作顺序,把两件事拆开讲清楚。...

阅读全文 >

IDA Pro字符串编码显示乱码怎么办 IDA Pro字符串编码识别错误怎么修正

做逆向时你看到的字符串不是直接从二进制里读出来就完事,IDA Pro会用一套编码与字符串类型规则把字节解码成可显示文本。只要默认编码选错,或把UTF-16当成8位字符串去解,就会出现乱码、问号、断字,甚至字符串列表里一堆看似可读但实际无意义的内容。要把IDA Pro字符串编码显示乱码怎么办,IDA Pro字符串编码识别错误怎么修正这件事处理干净,思路是先修正单条字符串的类型与编码,再把默认规则改到更贴近样本,最后控制自动识别的范围与口径。...

阅读全文 >

IDA反汇编结果准确吗 IDA反汇编精度如何调整优化

IDA的反汇编结果可以作为可靠的分析基础,但它并不是把二进制自动翻译成唯一正确答案的工具。反汇编准确度主要取决于架构与装载信息是否正确、代码与数据边界是否被识别对、以及样本是否存在混淆、自修改或动态解密等行为,想让结果更接近真实执行路径,需要结合设置调整与人工校准一起做。...

阅读全文 >