行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2024-02-04 09: 00: 00

在移动设备软件开发和安全分析领域,IDA(Interactive Disassembler)作为一款功能强大的逆向工程工具,广受专业人士的青睐。然而,使用IDA分析Android或iOS平台的应用时,常会遇到“打开目标so文件全是sub_”的情况,这对于初学者和经验不足的分析师来说是一个挑战。

本文旨在详细讲述如何在IDA中有效处理这一问题,解析调试到对应代码的方法,并探讨IDA在移动设备平台,尤其是在Android破解和iOS越狱领域的应用,为从事相关工作的专业人员提供实用的指导和建议。

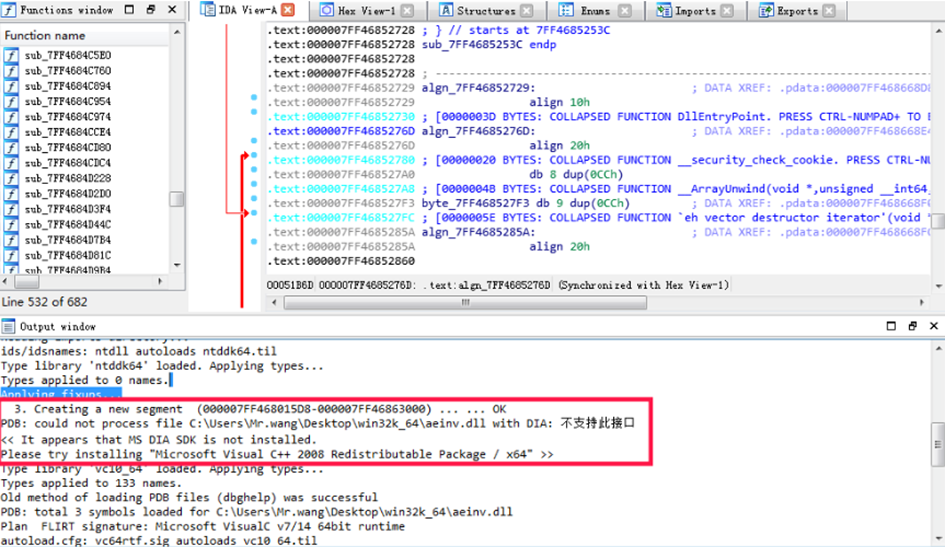

当在IDA中打开特定的Android或iOS应用的so文件时,经常会出现许多以“sub_”开头的未命名函数,这通常是由于符号信息缺失或者代码被混淆导致的。面对这种情况,可以采取以下步骤:

1. 检查符号表:首先,确保so文件中包含完整的符号表信息。如果符号表丢失,IDA可能无法正确识别函数名称。

2. 分析混淆:针对被混淆的代码,可以尝试使用专门的脚本或工具进行反混淆,恢复原始的函数名和代码结构。

3. 逆向分析:对于sub_开头的函数,需要通过逐步跟踪和分析其功能和调用关系,逐渐明确其在应用中的作用。

处理这一问题的关键在于耐心和细致的逆向分析工作,通过不断的实践和经验积累,可以逐步提高分析效率和准确性。

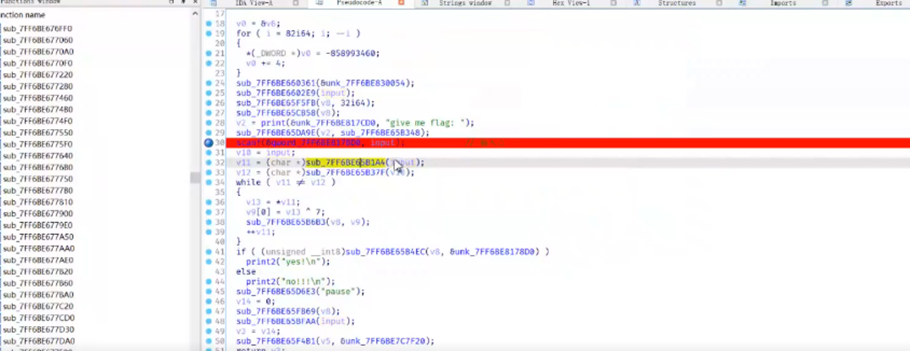

要在IDA中有效地调试到对应的代码,可以遵循以下步骤:

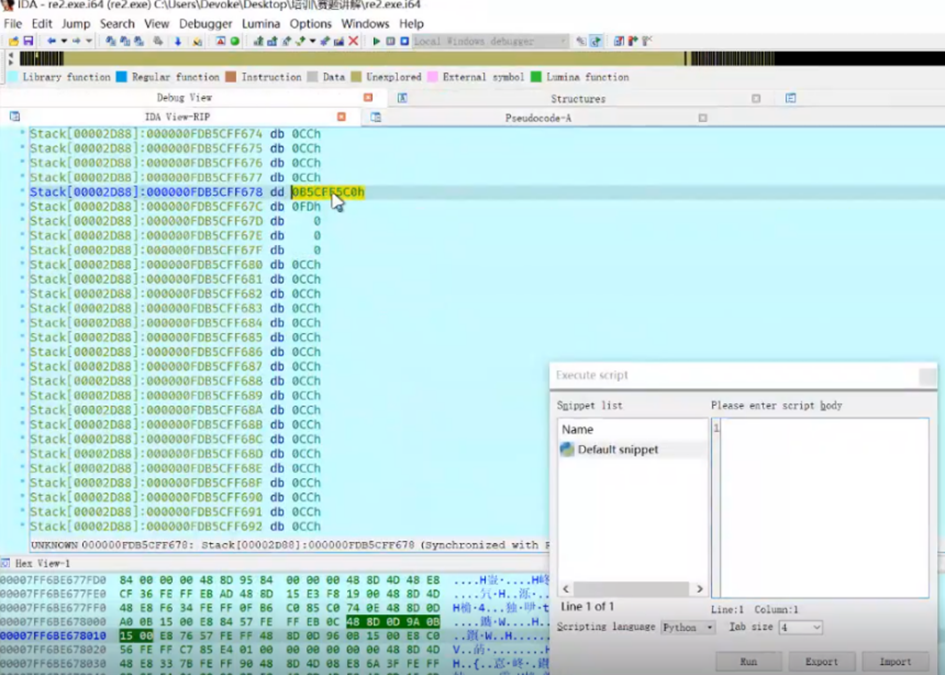

1. 设置断点:在可能的入口函数或关键函数处设置断点,这有助于追踪程序的执行流程。

2. 动态调试:利用IDA的动态调试功能,运行程序并观察其在断点处的行为,分析函数的调用关系和执行逻辑。

3. 静态与动态相结合:将动态调试的结果与静态代码分析相结合,以获得更全面的理解。

通过这些方法,即使面对复杂的代码和混淆技术,也能够逐步定位到关键的代码段,实现有效的逆向工程分析。

IDA在移动设备平台的应用广泛,特别是在Android破解和iOS越狱领域:

1. Android破解:IDA被广泛用于分析Android应用的安全性,包括寻找漏洞、分析恶意软件等。

2. iOS越狱:在iOS越狱领域,IDA用于分析iOS系统的安全机制,帮助开发者找到系统漏洞和实现越狱。

3. 软件逆向工程:无论是Android还是iOS平台,IDA都是软件逆向工程和版权保护分析的重要工具。

随着移动设备技术的不断发展,IDA的应用将更加广泛,对于保护软件安全和促进技术创新发挥着重要作用。

总而言之,IDA作为一款强大的逆向工程工具,在移动设备平台上的应用价值不容小觑。无论是处理复杂的so文件,还是深入分析应用程序的内部逻辑,IDA都提供了有效的解决方案。在Android破解和iOS越狱等领域,IDA的应用更是不可或缺,它不仅助力于安全研究,也推动了技术的发展和创新。随着移动技术的快速发展,IDA在这一领域的应用前景将更加广阔,为从事相关工作的专业人员提供更多的支持和便利。

展开阅读全文

︾

读者也喜欢这些内容:

IDA FLIRT签名怎么导入 IDA FLIRT签名匹配不出来怎么办

很多人第一次用IDA的FLIRT,会觉得这件事应该很简单,库签名一导进去,常见运行库函数就该自动识别出来。真到项目里却经常不是这样,有时是签名根本没吃进去,有时是签名文件明明加载了,识别结果还是很少,还有一种情况更烦,IDA其实已经匹配到一部分字节,但因为交叉引用条件没满足,最后还是没有把函数真正定名。Hex-Rays官方文档对这套机制写得很清楚,FLIRT本来就是做标准库函数识别用的,但它并不保证百分之百命中,而且自动检测签名也并不总能成功。...

阅读全文 >

IDA配置jdk怎么选版本 IDA配置jdk后插件启动失败怎么处理

IDA本体通常不依赖JDK,但不少插件会通过Java进程提供界面或做二次分析,所以才会出现需要配置JDK的场景。选错版本或环境变量没生效,最常见的表现就是插件菜单还在但一点击就无响应或直接报错退出。下面按选版本与排障两条线把步骤写清,方便你一次把口径固定下来。...

阅读全文 >

IDA反汇编dll怎么定位导出函数 IDA反汇编dll找不到DllMain怎么处理

dll在IDA里分析的第一步,通常不是直接追业务逻辑,而是先把导出函数与入口链路定位清楚。导出函数决定你能从哪些对外接口切入,DllMain决定模块加载时最早执行的初始化路径,两者找准后,后续重命名与调用链追踪会顺很多。...

阅读全文 >

IDA Pro反编译so文件怎么导入 IDA Pro反编译so文件符号全是sub_怎么处理

so文件进入IDA Pro后能不能快速出伪代码、能不能看到像样的函数名,关键取决于两点:导入时架构与加载方式是否选对,符号与调试信息是否存在并被正确加载。下面按实际排查顺序,把导入步骤和sub_满屏时的处理路径一次讲清楚。...

阅读全文 >