行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-04-11 09: 37: 50

自计算机大范围应用开启后,软件开发商和作者一直在不断的与黑客们博弈,想尽一切办法提高软件的安全,防止软件被黑客攻击或者恶意篡改。在破解软件安全护城河的过程中,反编译技术就是一种黑客常用手段。

反编译可以将已经编译好的程序反过来翻译成源代码,使得攻击者可以看到程序的源代码和实现细节,从而更容易地找到程序的漏洞。那么,对于C语言而言,有哪些反编译软件呢?同时,C语言为什么很难被反编译呢?本文将会进行一些简单介绍。

一、C语言反编译软件有哪些

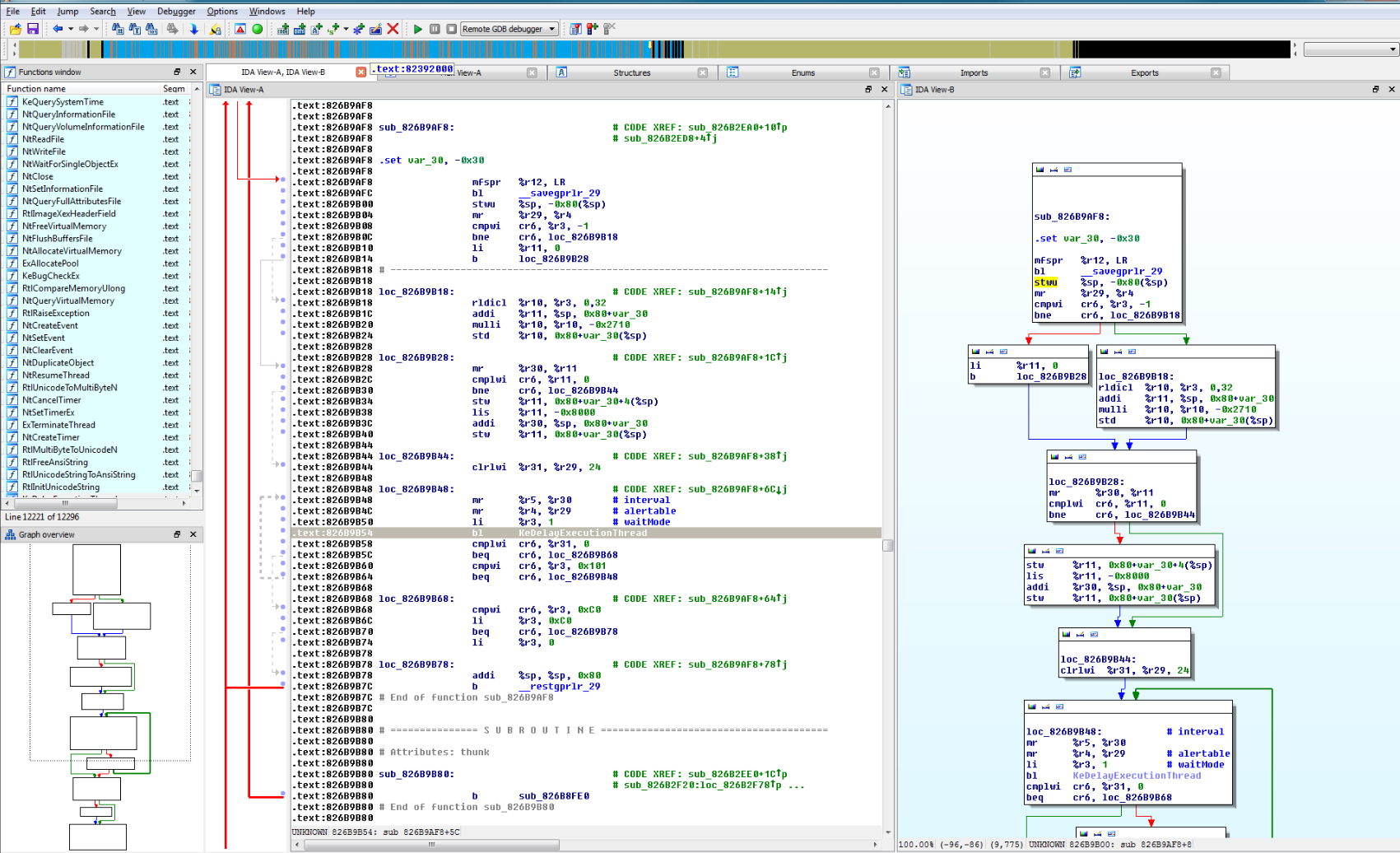

1. IDA Pro

Hex-Rays IDA是一款功能强大的反汇编工具,支持多种平台和架构。它可以通过反编译二进制文件生成C代码,并支持交互式反汇编和分析,适用于逆向工程和漏洞研究。该软件的功能十分强大,对于C语言也有非常不错的优化支持。

2. Ghidra

Ghidra是一款开源的逆向工程平台,可以对多种平台和架构的二进制文件进行反编译和分析。它具有类似于Hex-Rays IDA的功能,但是它是免费的,并且可以自定义插件,适合个性化需求。

3. RetDec

RetDec是一款开源的反编译器,支持多种平台和架构的二进制文件反编译为C代码。它还支持交互式分析和反汇编,并且可以生成中间代码,适合研究人员和漏洞挖掘者使用。

4. Snowman

Snowman是一款免费的反编译器,支持多种平台和架构的二进制文件反编译为C++代码。它具有友好的用户界面和易于使用的命令行接口,并且可以对二进制文件进行交互式反汇编和分析。

二、为什么C语言很难被反编译

首先,C语言是一种底层计算机编程语言,与高级语言相比,它更加接近机器语言,因此C语言本身就具有一些安全优势,使得反编译难度增加。

因为C语言可以直接访问计算机的底层资源,如寄存器和内存地址,使得程序的逻辑更加复杂。在反编译的过程中,攻击者需要对底层资源有深入的了解,才能准确地还原程序的原始代码。此外,C语言还支持指针,可以对内存中的数据进行直接操作,增加了程序的安全性,同时也增加了反编译的难度。

其次,C语言编译后生成的目标文件(object file)和可执行文件(executable file)中包含了大量的机器码,而机器码是计算机直接执行的指令,与源代码不同。反编译需要将机器码翻译成源代码,但这个过程中可能会遇到一些困难,如代码优化和指令重排。因为编译器在将源代码编译成目标文件时,可能会对代码进行优化和指令重排,以提高程序的性能和效率,这会导致反编译时还原的代码与原始代码不完全一致,影响程序的正确性和安全性。

最后,C语言编译后生成的目标文件和可执行文件中可能会包含一些反调试和反反编译的技术。这些技术可以在程序运行时检测调试器或反编译工具,并在发现这些工具时,直接终止程序的执行或修改程序的行为,从而增加反编译的难度。

总之,C语言具有底层资源的直接访问能力、指针的操作特性以及代码优化和指令重排等安全特性,同时还可能使用反调试和反反编译技术,这些因素共同作用使得C语言很难被反编译。

总结:

本文介绍了C语言反编译软件有哪些,包括Hex-Rays IDA、Ghidra、RetDec和Snowman等,同时还介绍了C语言为什么很难被反编译,包括底层资源的直接访问能力、指针的操作特性、代码优化和指令重排以及反调试和反反编译技术等因素。

在软件开发过程中,为了保障程序的安全性和保密性,开发者应该采取一系列的措施,如代码混淆、反调试和反反编译技术等,以减少程序被攻击的风险。

展开阅读全文

︾

读者也喜欢这些内容:

IDA反汇编bin怎么指定加载地址 IDA反汇编bin代码段对不齐怎么校正

bin文件不带装载地址与段信息,IDA只能按你填写的基址把字节映射到虚拟地址空间。加载地址一旦错,跳转目标、向量表、函数入口会整体偏移,看起来就像代码段对不齐。处理时先把加载地址钉死,再用少量可验证锚点校正,最后固化段与入口点,能最快恢复可读反汇编并保证后续复现一致。...

阅读全文 >

IDA Pro 配置文件放在哪个目录 IDA Pro 配置文件改错了怎么回滚到原配置

很多人改IDA Pro的配置时,最容易踩的坑是分不清两类位置:一类在安装目录里,升级或重装会覆盖;另一类在用户目录里,才是日常个性化设置的主要落点。把文件位置找准,再用“先备份再替换”的方式回滚,基本不会把环境搞乱。...

阅读全文 >

IDA逆向QT控件的获取方法 IDA逆向编译boot.img

在逆向工程的实际操作中,面对QT界面程序和Android系统中的boot.img文件,分析手段与工具的专业化程度决定了解析效率。IDA Pro作为行业常用的反汇编平台,能通过静态和动态手段快速捕捉程序结构,定位控件创建逻辑或内核加载过程。本篇文章将围绕“IDA逆向QT控件的获取方法,IDA逆向编译boot.img”为核心展开细节讲解,从QT界面逻辑提取、boot.img反汇编流程到扩展技巧,以便真正解决使用IDA Pro进行高效逆向的实际问题。...

阅读全文 >

IDA Pro的扩展功能如何使用 IDA Pro脚本有哪些高级用法

作为全球最受欢迎的反汇编与逆向分析工具之一,IDA Pro(Interactive Disassembler Professional) 不仅提供强大的静态分析能力,更具备灵活的扩展机制与脚本系统。借助这些功能,逆向工程师可以深入分析大型程序,自动化重复流程,乃至构建定制化的逆向框架。本文将围绕“IDA Pro的扩展功能如何使用”以及“IDA Pro脚本有哪些高级用法”两个主题进行全面剖析,帮助你掌握其进阶操作技巧,显著提升逆向分析效率与深度。...

阅读全文 >