行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-09-21 11: 10: 00

在当前数字时代,保护信息安全成了企业和个人都要面临的重要挑战。渗透测试是一项评估信息系统安全的关键技术,它涵盖了对目标系统的全方位攻击模拟,以评估其安全性能。其中,IDA作为一款广泛应用的逆向工程工具,在渗透测试过程中发挥着核心作用。本文将介绍渗透测试的基本流程,IDA如何进行渗透测试和渗透测试的目的的内容,为你深入解读渗透测试的精髓和实施过程。

一、渗透测试的基本流程

渗透测试是一种评估计算机系统、网络或应用程序中安全性的方法。其基本流程主要包括:

1、信息收集:收集关于目标系统的各种信息,包括域名、IP地址、网络架构等。

2、扫描:使用扫描工具对目标系统进行漏洞扫描,寻找潜在的弱点。

3、入侵:通过漏洞利用、密码破解等手段进入目标系统。

4、保持访问:确保在系统中保持足够长的时间,以便深入挖掘敏感信息。

5、 分析和报告:对渗透测试过程中的漏洞、攻击路径等进行分析,生成详细报告。

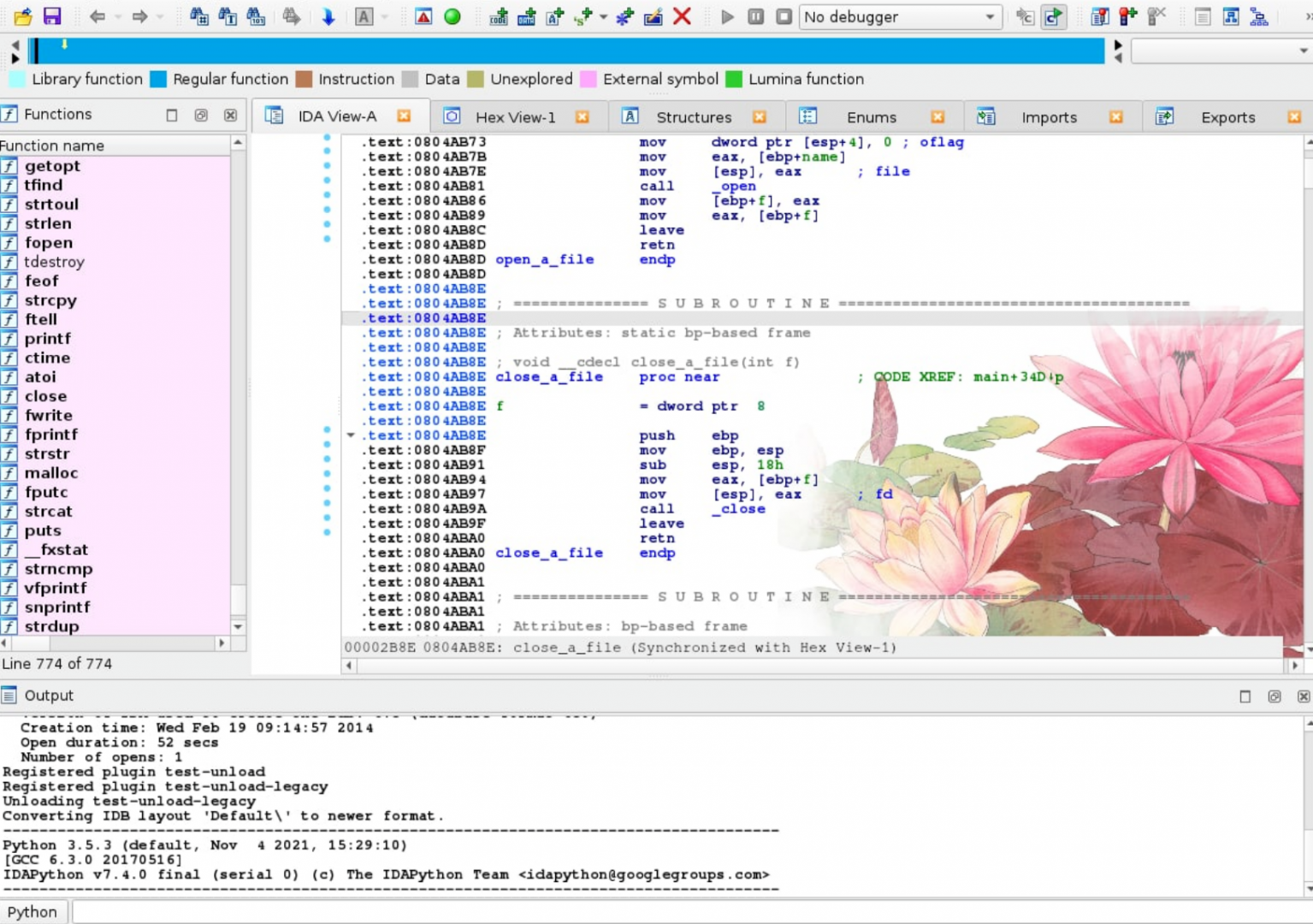

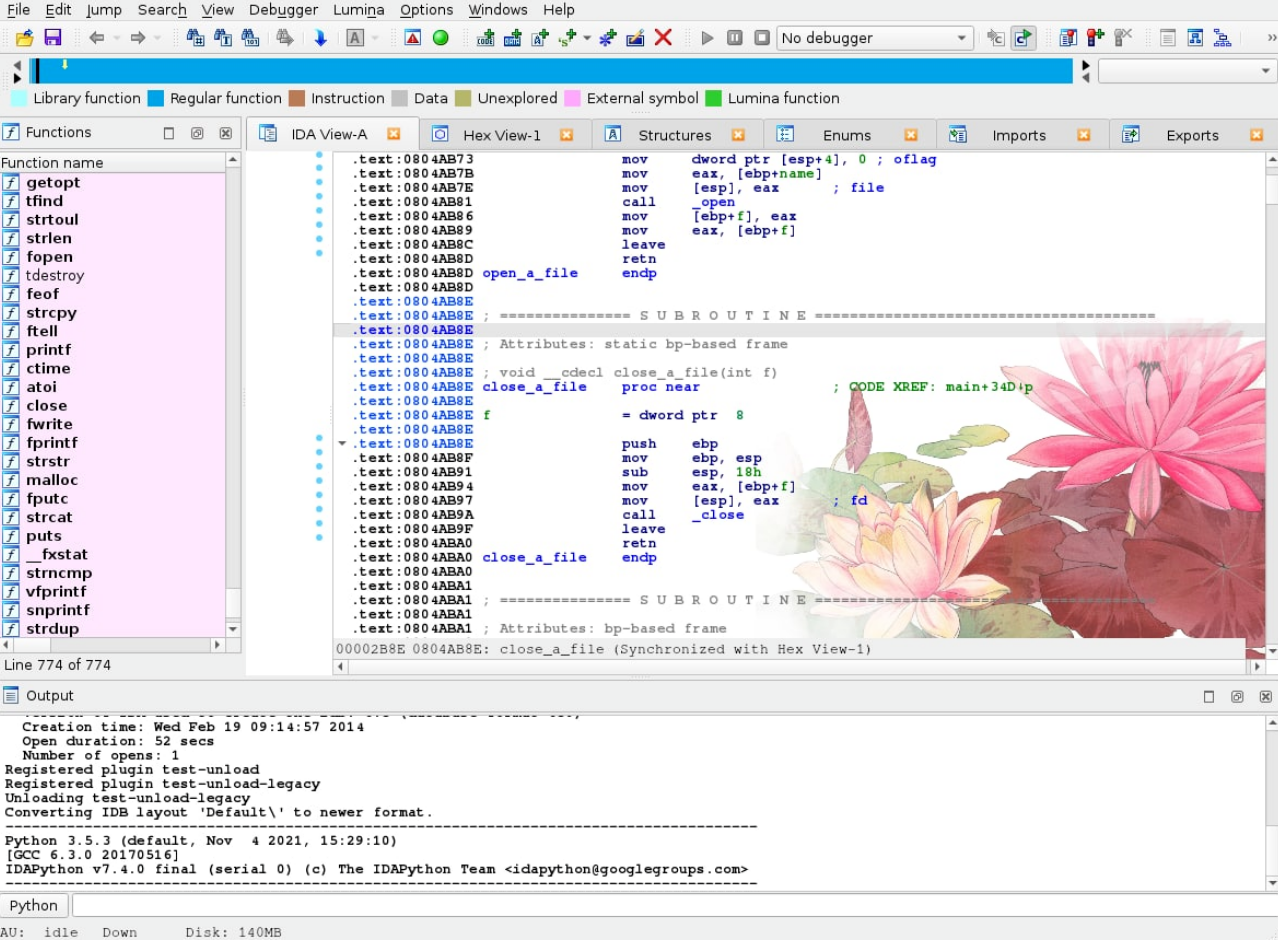

IDA是一款功能强大的逆向工程工具,它在渗透测试中发挥着重要作用。它可以用于以下方面:

1、恶意代码分析:使用IDA分析恶意软件,识别其功能、漏洞和潜在威胁。

2、 漏洞分析:利用IDA反汇编二进制文件,发现潜在的漏洞,从而进行漏洞利用。

3、 逆向工程:对目标应用程序进行逆向工程,理解其内部逻辑和算法,揭示可能的攻击路径。

三、渗透测试的目的

渗透测试的主要目的是识别系统中的安全漏洞,以便组织能够采取适当的措施来加强安全防护。通过渗透测试,可以:

1、发现潜在威胁:识别可能被黑客利用的弱点,帮助系统管理员及时修复。

2、提高安全性:渗透测试结果可以为组织提供加固网络和应用程序的建议,以减少风险。

3、合规性要求:许多行业法规要求进行渗透测试,以确保数据的保密性和完整性。

通过渗透测试,组织可以更好地保护其关键信息和资产,确保系统安全性。

总的来说,渗透测试作为一项专业的安全检测方法,在保护信息系统安全方面具有不可替代的作用。了解渗透测试的基本流程,掌握IDA如何进行渗透测试,认识渗透测试的核心目的,这三个方面构成了本文的主要内容,期望对从事网络安全工作的专业人员和广大网络安全爱好者提供有益的指导和帮助。渗透测试不仅是一项技术活动,更是一项保卫信息安全的重要工作。让我们携手共同推动网络环境的安全和稳定。

展开阅读全文

︾

读者也喜欢这些内容:

IDA Pro使用起来难吗 IDA Pro使用界面主要区域有哪些

第一次用IDA Pro觉得难,往往不是因为功能做不到,而是界面里同时呈现了反汇编、导航列表、交叉引用与自动分析状态,你需要学会用一套固定节奏把信息收拢到可验证的线索上。把目标拆成两层会更顺:先做到能定位入口与关键函数,再逐步把命名与类型补齐,让阅读从地址层面回到语义层面。...

阅读全文 >

IDA Pro如何分析大型二进制文件 IDA Pro有哪些大文件处理技巧

在逆向工程和安全分析中,使用IDA Pro对大型二进制文件进行分析是一项比较棘手的任务。文件体积一旦过大,IDA Pro可能会出现响应迟钝、分析进度缓慢、甚至崩溃的问题。那么,IDA Pro如何分析大型二进制文件呢?IDA Pro有哪些大文件处理技巧?今天我们就来聊聊这个话题。...

阅读全文 >

IDA Pro插件加载失败怎么办 IDA Pro插件加载失败有哪些常见原因

在使用IDA Pro进行逆向分析时,很多朋友都会使用各种各样的插件,毕竟插件能让IDA Pro的分析能力大幅提升。但用插件的过程中,难免会碰到插件加载失败的问题,比如突然提示“加载失败”或者启动时插件无法正常显示。这种情况往往会让人觉得挺头疼的,不知道问题到底出在哪儿。所以,今天就详细聊一下:IDA Pro插件加载失败怎么办 IDA Pro插件加载失败有哪些常见原因,帮你快速定位问题,顺利解决插件加载失败的烦恼。...

阅读全文 >

IDA Pro如何调试脚本 IDA Pro脚本调试可以使用哪些工具

做逆向工程或者安全分析的小伙伴都知道IDA Pro这个软件,它还有个功能很实用,就是脚本调试。IDA Pro的脚本功能不仅能做更深入的分析,还能省下很多重复劳动时间,让逆向过程变得特别高效。接下来,我们就聊聊IDA Pro如何调试脚本 IDA Pro脚本调试可以使用哪些工具这个话题。...

阅读全文 >