行业解决方案查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-04-11 16: 01: 59

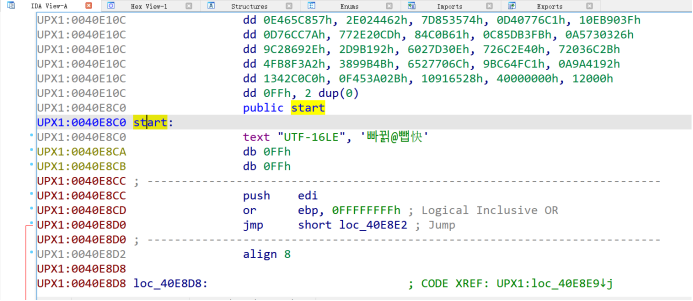

对于大多数IDA用户来说,分析使用英语或拉丁字母的软件是很常见的。字符串编码类型通常有自己的默认值,Windows、macOS、Linux操作系统编码都是UTF-8。这些默认编码在许多情况下都是能用的,但很难说您在用另一种语言处理程序时,会不会导致乱码。因此,学会设置字符串编码类型和自定义编码是很有用的,本文我来教大家如何在IDA中设置字符串编码类型和自定义编码。

在我们分析的程序中,如果是宽字符串,在设置字符串编码类型时使用“UNICODE C”样式通常就足够了。Windows程序,有可能使用16位字符串,而Linux程序和Mac程序则一般使用32位字符串。

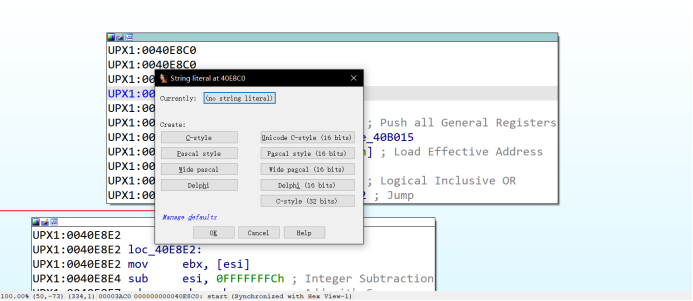

小编这里以Windows程序下完成16位字符串设置来举例,首先在IDA主界面中找到“Options”菜单,然后点击“String literals...”选项,或者使用快捷键“ALT+A”打开字符串类型设置。

进入“String literal”窗口之后,在“create”栏下点击“Unicode C-style(16 bit)”会弹出一个待确定窗口,点击“YES”。即可完成设置。

在某些情况下,我们分析二进制文件时文件所使用的编码通常与IDA选择的编码不同,或者同一个文件中可能有多个不兼容的编码。在这种情况下,需要对单个或多个字符串进行编码,也可以对所有字符串进行全局编码。

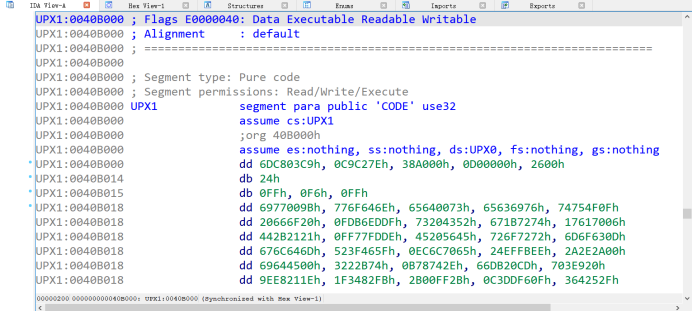

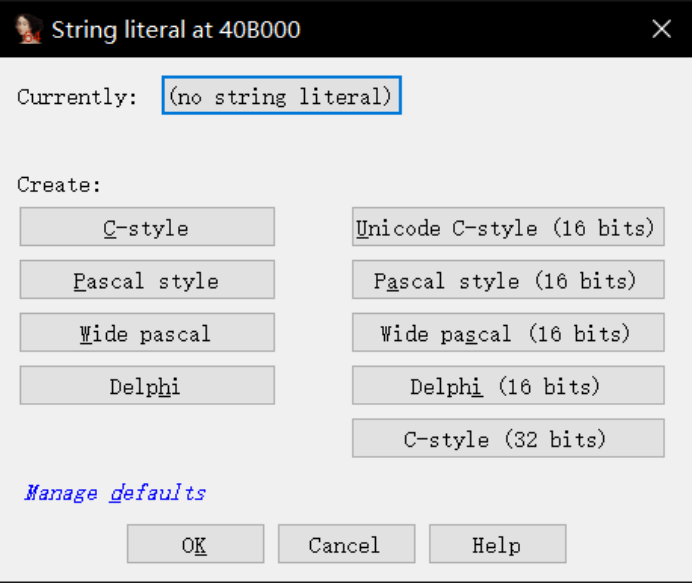

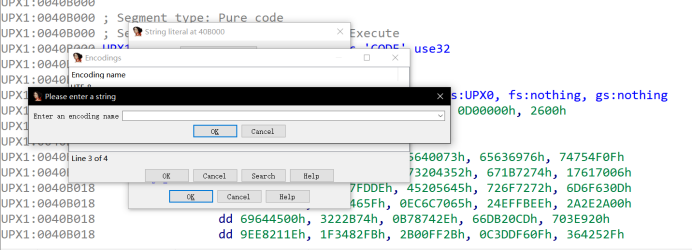

首先要将自定义编码添加到IDA默认的列表中,同样,我们先是要打开String literal 窗口,具体操作和上方一致:主界面中找到“Options”菜单,然后点击“String literals...”选项,或者使用快捷键“ALT+A”。之后在“Currently”栏选中“no string literal”。

然后在打开的窗口中在空白区域右键,再点击“Insert...”选项,输入指定的编码名称即可。

举个例子,这些编码名称我们可以使用“cp1251”或者是Windows代码页中的“CP932”、“windows-1251”,亦或者还有一些众所周知的:UTF-8,Shift-JIS, Big5等。

当我们自定义字符串类型之后,就可以对单个或多个字符串设置想要的编码了。例如:先点击字符串,然后按下“ALT+C”快捷键,选择你想要更改的字符串类型就可以了。

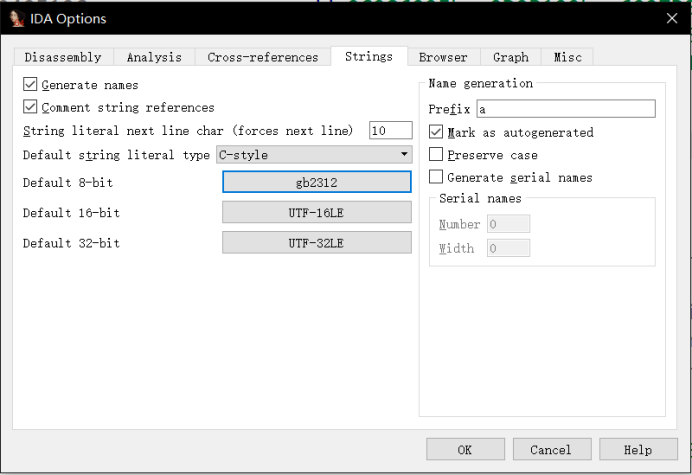

我们还可以将所有的新字符串编码类型都设置一个默认值,具体操作为:首先找到“Options”菜单,点击“General”选项。打开“IDA Options”窗口,在窗口中点击“String”项目,你可以在左边为不同位数的字符串设置编码类型的默认值。对于字符串所设置的类型,就得看各自具体的情况了。例如图6。之后点击“OK”完成设置。

以上是关于IDA字符串编码类型和自定义编码设置的说明,在打开程序中出现乱码现象,一定要观察IDA字符串的编码类型和程序的匹配情况。如果你想了解更多关于IDA的信息,欢迎访问IDA官方网站。

作者:茂杨

展开阅读全文

︾

读者也喜欢这些内容:

IDA Pro字符串编码显示乱码怎么办 IDA Pro字符串编码识别错误怎么修正

做逆向时你看到的字符串不是直接从二进制里读出来就完事,IDA Pro会用一套编码与字符串类型规则把字节解码成可显示文本。只要默认编码选错,或把UTF-16当成8位字符串去解,就会出现乱码、问号、断字,甚至字符串列表里一堆看似可读但实际无意义的内容。要把IDA Pro字符串编码显示乱码怎么办,IDA Pro字符串编码识别错误怎么修正这件事处理干净,思路是先修正单条字符串的类型与编码,再把默认规则改到更贴近样本,最后控制自动识别的范围与口径。...

阅读全文 >

IDA Pro小白从哪里开始学习 IDA Pro新手先练习哪些操作

IDA Pro小白从哪里开始学习,IDA Pro新手先练习哪些操作,最怕一上来就盯着反汇编窗口发呆。更稳的方式是先把学习拆成三层:先会把文件打开并看懂程序骨架,再掌握定位关键逻辑的日常手法,最后把分析结论沉淀成可复盘的数据库习惯。下面给你一条从零到能独立跑通小样本的路线,按步骤练就能看到进步。...

阅读全文 >

IDA脚本编写复杂吗 IDA脚本如何调试优化效率

很多人觉得IDA脚本难,通常不是因为Python本身难,而是因为IDA里数据对象多,自动分析又会在后台持续变化,脚本一跑就出现取不到函数、交叉引用不全、界面卡住等情况。把脚本当成“围绕IDB数据库做批处理”的工具来写,先把运行入口、调试方法、性能习惯定成标准动作,脚本会很快从“能跑就行”变成“稳定可复用”。...

阅读全文 >

IDA Pro插件加载失败怎么办 IDA Pro插件加载失败有哪些常见原因

在使用IDA Pro进行逆向分析时,很多朋友都会使用各种各样的插件,毕竟插件能让IDA Pro的分析能力大幅提升。但用插件的过程中,难免会碰到插件加载失败的问题,比如突然提示“加载失败”或者启动时插件无法正常显示。这种情况往往会让人觉得挺头疼的,不知道问题到底出在哪儿。所以,今天就详细聊一下:IDA Pro插件加载失败怎么办 IDA Pro插件加载失败有哪些常见原因,帮你快速定位问题,顺利解决插件加载失败的烦恼。...

阅读全文 >