行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-10-19 09: 00: 00

在当今数字化世界中,信息安全是至关重要的。随着互联网的普及和技术的不断发展,威胁网络安全的风险也在不断增加。漏洞分析成为了信息安全领域中的一项关键任务,用以识别和修复潜在的漏洞,以保护系统和用户的数据安全。本文将深入探讨漏洞分析是什么意思,IDA怎么进行漏洞分析的内容。

一、漏洞分析是什么意思

漏洞分析,简直就是信息安全领域的“侦探游戏”。这个活儿可不是闹着玩的,得认真研究,因为它涉及到软件和系统的安全。

就像侦探一样,咱们得深入研究,搞清楚软件或系统中的潜在问题,就是那些坑,要及时填上。这可是拯救系统安全的大事!

漏洞分析的工具可真不少,有些像是X光机,能看透软件的内部。还有些像魔法棒,能帮助咱们找到软件的弱点,还能让黑客无处藏身。

IDA简直就是漏洞分析的大杀器,可以帮助专家们深入挖掘二进制文件,就像是分解玩具一样,看看里面是什么东西。最后,提供一个漏洞分析报告,就像是破案后的报告一样。

所以,漏洞分析可不是小菜一碟,是信息安全领域中的守护神,保护着用户的隐私和数据,让黑客望而却步。

二、IDA怎么进行漏洞分析

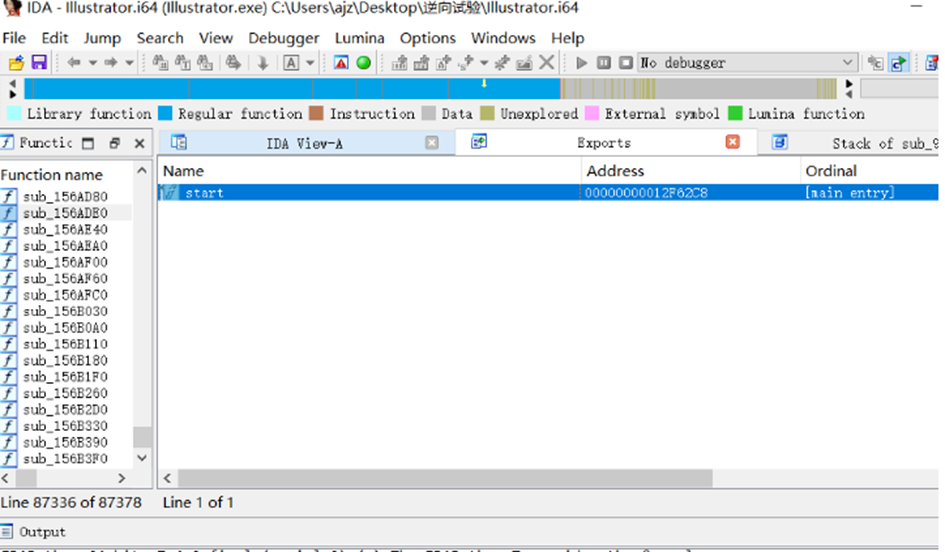

要进行漏洞分析,首先你需要拿到那个神秘的二进制文件,就像是拿到一份封密的盗密档案。这文件可以是软件、操作系统核心,或者其他程序部分。

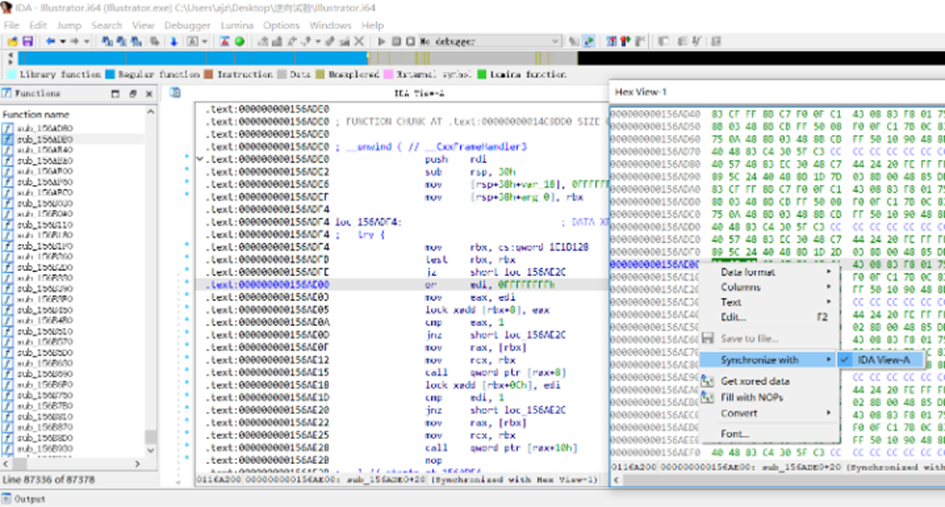

接下来,安全专家们就得把这个文件扔给IDA这个神奇的工具。IDA有点像瑞士军刀,可以把二进制文件剖析成易读的代码,方便我们深入分析。

然后呢,安全专家们就开始玩“侦探”游戏。他们仔细研究反汇编代码,就像是看一本神秘小说,努力找出程序的秘密结构和逻辑。他们会追踪代码的每一个流程,寻找可能的漏洞。

找到了潜在漏洞后,他们就得揭开它的神秘面纱,了解漏洞的真面目。是缓冲区溢出还是代码注入?这些都是漏洞的不同花样。

有时候,为了证明漏洞有多可怕,安全专家们还会尝试“利用”漏洞。这就像是证明犯罪嫌疑人有罪一样,可不容易。

最后,他们要写一个“案情报告”,详细描述他们的发现,包括漏洞的性质、影响,还有如何修复。这份报告会交给开发人员或系统管理员,好让他们采取措施来堵住这些漏洞。不然的话,系统就会像漏水的船一样,随时威胁着安全。

三、IDA漏洞分析的优点

IDA这个工具在漏洞分析领域可谓是当之无愧的明星,有着一大堆让人眼前一亮的特点:

深入探索能力:IDA就像个探险家,它可以深入那些令人捉摸不透的反汇编代码丛林,帮助安全专家们了解程序的运作原理。这可帮助他们更容易地发现和理解潜在漏洞。

跨平台骚操作:不论你是用Windows、Linux还是macOS,IDA都能应对自如。它是个全能多面手,不挑食。

插件大拼盘:IDA有一个庞大的插件家族,就像是魔法药水,让用户可以根据需要随心扩展功能。这意味着它灵活性超强,可以按照个人口味来打造。

热闹非凡的社区:IDA拥有庞大的用户社区,就像是个热闹的聚会。这里的人们可以分享插件、脚本,还有那些令人头疼的问题和经验,帮助其他安全专家更好地使用这个工具。大家一起学,一起进步,安全世界变得更安全。

本文介绍了漏洞分析是什么意思,IDA怎么进行漏洞分析的内容。漏洞分析是信息安全领域的一个至关重要的任务,而IDA作为一款强大的漏洞分析工具,具备深度分析、多平台支持、插件支持和社区支持等众多优点,帮助安全专家更好地发现和理解潜在的漏洞,从而提高系统的安全性。

展开阅读全文

︾

读者也喜欢这些内容:

IDA 9.1怎么下载汉化版 IDA 9.1汉化版安装后为什么还是英文

很多人问IDA 9.1怎么下载汉化版,IDA 9.1汉化版安装后为什么还是英文,本质是把两件事混在了一起。第一件事是界面语言是否存在可用的中文本地化资源,第二件事是分析结果里中文字符串与中文注释能不能正常显示。把口径拆开后,你会发现界面仍是英文多半不是你没装对,而是产品本身没有提供可切换的中文界面包。...

阅读全文 >

ida反汇编成c语言的三个步骤 怎样将反汇编代码转换成c语言代码

在逆向工程、安全分析以及老旧系统维护的实践中,如何借助IDA将汇编语言转化为C语言,是许多技术人员迫切关注的主题。IDA作为目前最成熟的反汇编工具之一,配合Hex-Rays Decompiler插件,可以将目标二进制程序自动生成接近C语言语义的伪代码,从而帮助开发者更快速理解程序逻辑、重构核心功能。本文围绕“ida反汇编成c语言的三个步骤,怎样将反汇编代码转换成c语言代码”这一主题,从实际操作出发,详细讲解整个转化过程。...

阅读全文 >

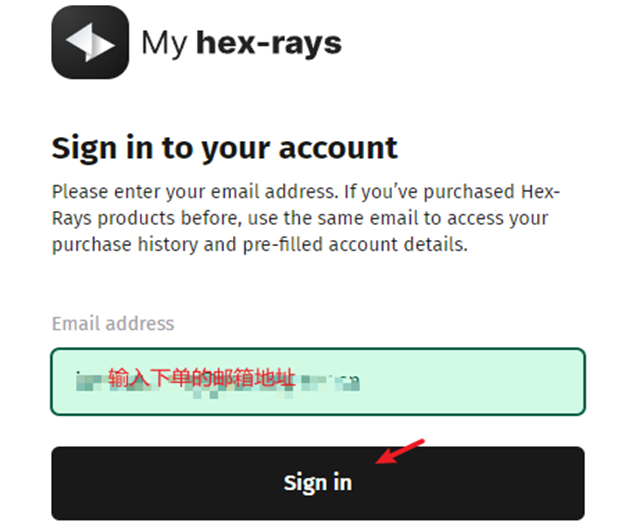

IDA Pro Portal 许可和程序下载安装指南

Hex-rays IDA 现采用全新的Portal帐户中心交付方式,用户购买后登录Hex-rays Portal 获取许可和程序,不再邮件发送许可文件和程序。...

阅读全文 >

IDA Pro反汇编出现一大堆函数如何优化 IDA Pro的反汇编性能

在使用IDA Pro对可执行文件进行静态分析时,经常会遇到“函数爆炸”——IDA Pro自动识别出大量函数,而其中很多其实并不是真正的代码入口。这些伪函数不仅影响阅读效率,还严重拖慢IDA Pro的分析性能。要搞清楚“IDA Pro反汇编出现一大堆函数如何优化IDA Pro的反汇编性能”,就必须深入理解IDA的工作机制,并对常见问题有针对性地进行处理。...

阅读全文 >