行业解决方案查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-10-09 09: 00: 00

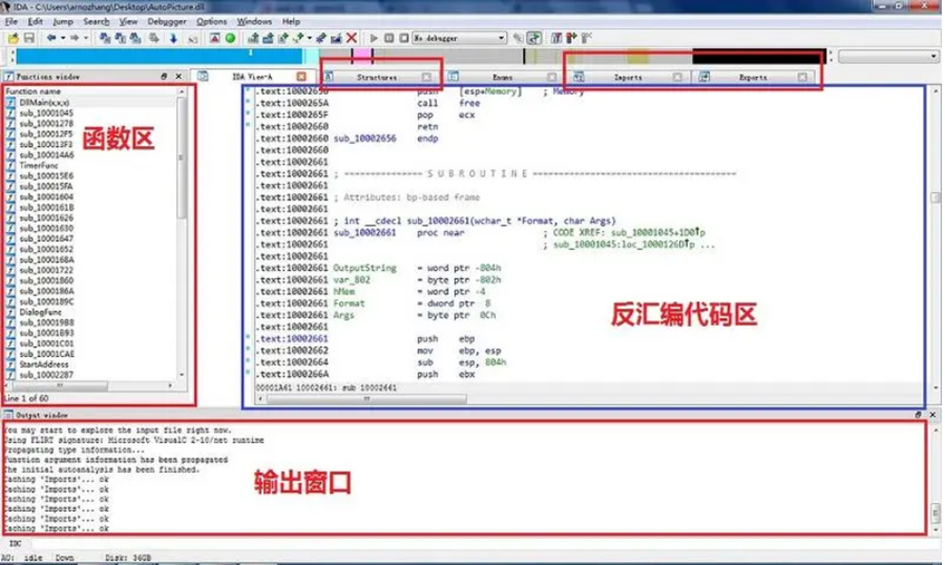

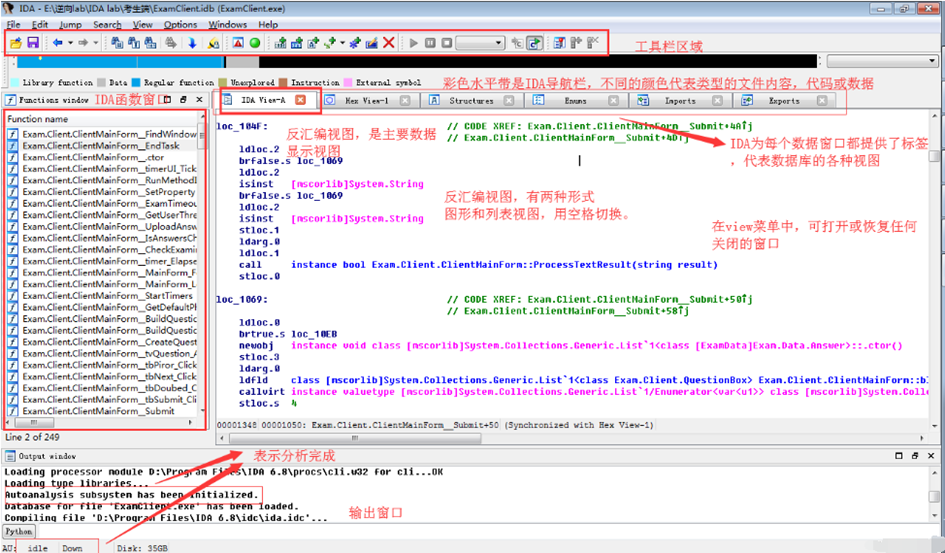

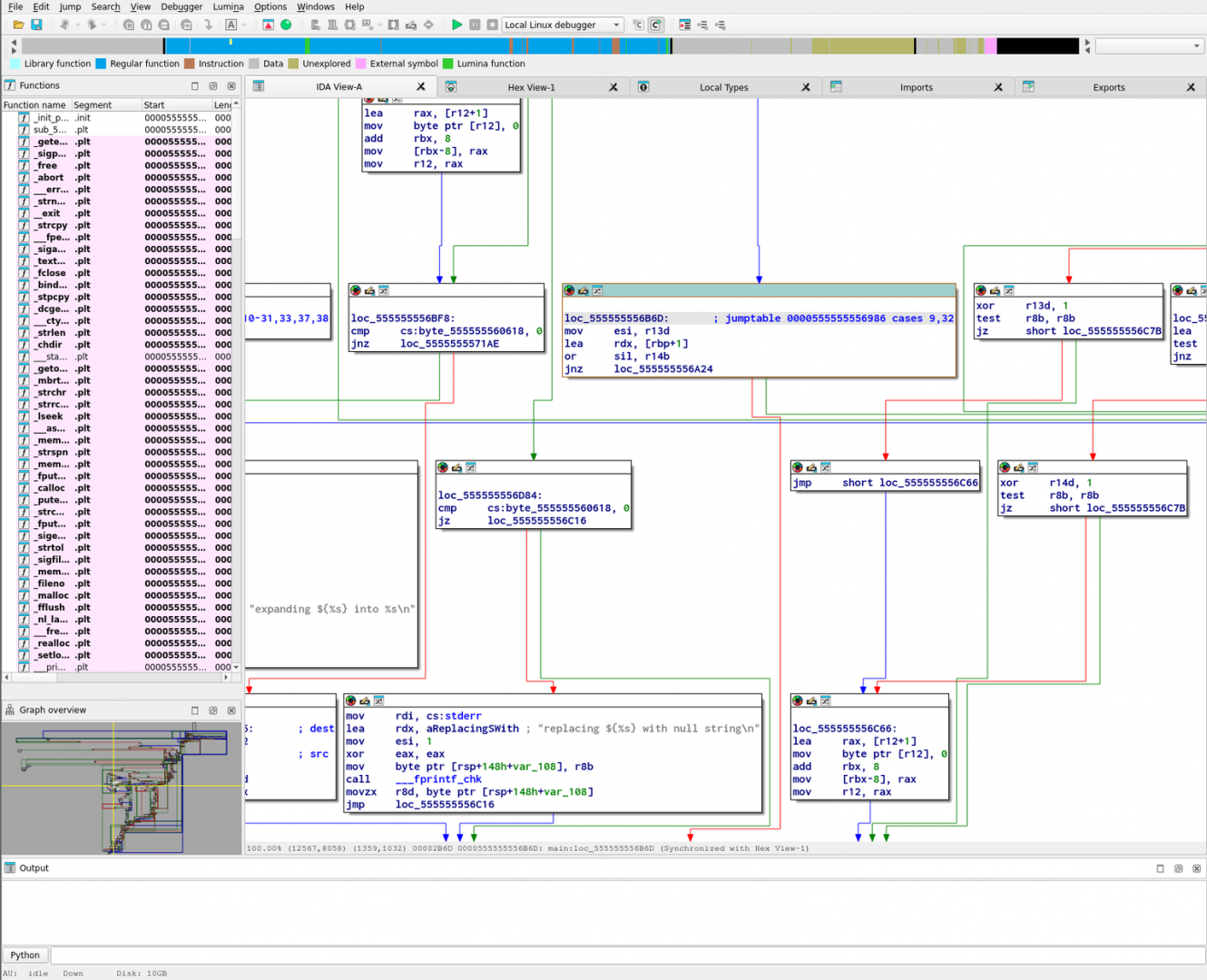

IDA是当今逆向工程领域中最为广泛使用的工具之一,拥有强大的功能和灵活的界面。然而,对于很多初学者来说,找到IDA反汇编窗口并了解其各种模式可能仍然是个挑战。本文将详细解释IDA反汇编窗口在哪,反汇编窗口有几种模式,以及反汇编窗口可以观察什么。这些内容将帮助您更深入地了解IDA的强大功能和如何有效地使用它。

在IDA中,反汇编窗口是进行逆向分析的核心界面之一。它通常位于IDA主界面的中心或底部位置,用户可以通过选择菜单或者使用快捷键打开。

通过点击特定的函数、代码区域或者变量,用户可以在反汇编窗口中查看对应的汇编指令和反汇编结果。反汇编窗口的直观性和交互性使得用户能够深入了解程序的执行过程和底层机制。

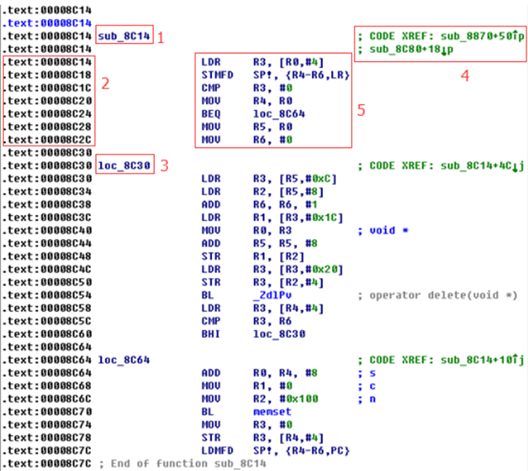

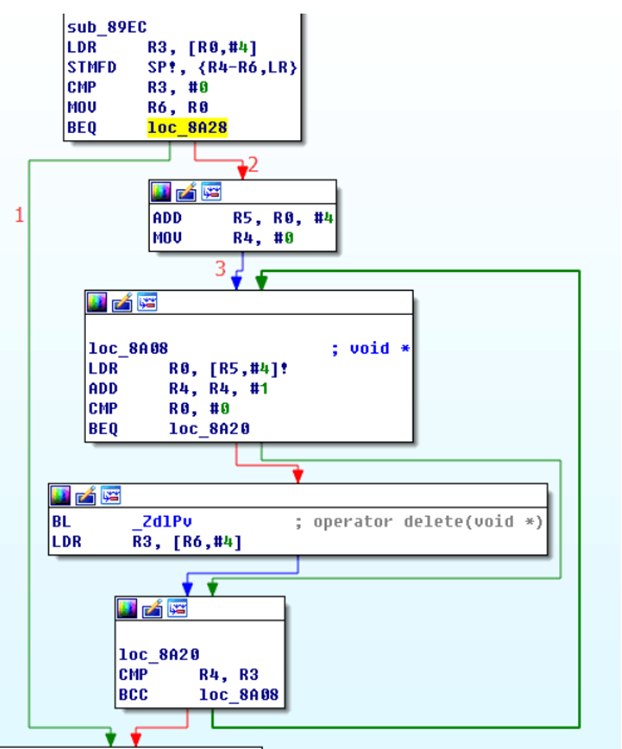

反汇编窗口有多种模式,每种模式都适用于不同的分析任务。主要有以下三种模式:

3、混合模式:混合模式结合了文本和图形模式的特点,同时展示反汇编代码和控制流程图,为分析提供全方位的视角。

通过理解和切换这些模式,您可以灵活地根据需求选择最适合的视图,更精确地进行逆向分析。

IDA反汇编窗口不仅提供了代码的反汇编视图,还包括了许多其他功能和信息,如:

1、操作码:您可以看到指令的机器码表示。

2、评论:您可以添加和查看有关代码的注释和说明。

3、跨引用:窗口中显示了函数和数据的跨引用关系。

4、符号信息:显示了符号名称和地址等重要信息。

反汇编窗口提供了丰富的视图和工具,帮助您深入分析和理解二进制文件的结构和行为。

对于想要掌握IDA反汇编窗口的人来说,理解IDA反汇编窗口在哪,反汇编窗口有几种模式,以及反汇编窗口可以观察什么是至关重要的。这将有助于提高逆向分析的效率和精度,更好地利用IDA的强大功能。IDA反汇编窗口在IDA的主界面中,提供了多种视图模式,包括文本模式、图形模式和混合模式,用于不同的分析需求。此外,反汇编窗口还提供了诸多功能,如查看操作码、添加评论、分析跨引用等,使逆向工程师能更深入、更有效地分析代码。

展开阅读全文

︾

读者也喜欢这些内容:

IDA Pro so文件反编译怎么定位入口 IDA Pro so文件反编译函数名全是sub怎么办

so属于共享库,很多时候并不存在像可执行文件那样的main入口,所谓入口更像是三类起点:导出接口被谁调用、加载阶段有哪些初始化函数、以及关键字符串或关键API把你引到哪条调用链。另一边函数名全是sub,通常意味着符号被剥离或识别率不够,你需要把符号来源、签名识别、手工命名这三条线同时跑起来,才能把阅读成本降下来。...

阅读全文 >

IDA逆向QT控件应用程序 qt获取窗口内所有控件

在逆向分析跨平台图形界面程序的实践中,QT框架的广泛应用对逆向人员提出了更高要求。QT采用信号与槽、动态UI加载等机制,传统Windows API分析手段难以适配。利用IDA pro进行QT应用程序的逆向分析,结合符号信息、vtable结构及动态控件创建逻辑,可以有效提取界面控件层级、信号连接机制等核心信息。同时,若拥有源码或调试权限,还可以通过QT原生函数如`findChildren`等方式实现对窗口中所有控件的枚举与分析。本文将围绕IDA逆向QT控件应用程序和qt获取窗口内所有控件两大主题进行详细讲解。...

阅读全文 >

IDA Pro反汇编出现一大堆函数如何优化 IDA Pro的反汇编性能

在使用IDA Pro对可执行文件进行静态分析时,经常会遇到“函数爆炸”——IDA Pro自动识别出大量函数,而其中很多其实并不是真正的代码入口。这些伪函数不仅影响阅读效率,还严重拖慢IDA Pro的分析性能。要搞清楚“IDA Pro反汇编出现一大堆函数如何优化IDA Pro的反汇编性能”,就必须深入理解IDA的工作机制,并对常见问题有针对性地进行处理。...

阅读全文 >

IDA Pro怎么分析虚拟机代码 IDA Pro虚拟机逆向工程

虚拟机(VM)加密与保护技术在现代软件保护中被广泛应用,它通过将原始指令转换为自定义的“虚拟指令”并在运行时由虚拟解释器执行,从而有效防止逆向分析。这种方法不仅提高了解析门槛,还极大增加了逆向工程的复杂度。面对这种高级保护手段,IDAPro怎么分析虚拟机代码,IDAPro虚拟机逆向工程成为很多逆向人员关注的重点话题。本文将围绕该问题展开,从识别虚拟机存在、分析VM架构、拆解虚拟指令到利用IDA工具进行自动化分析,提供一套系统化的解决路径。...

阅读全文 >