行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-04-10 11: 47: 32

IDA是由Hex-Rays公司开发的反汇编和静态分析工具,被广泛应用于软件逆向工程、漏洞挖掘、恶意软件分析等领域。它能够对多种不同架构和平台的二进制文件进行反汇编和分析。IDA有多个版本可以选择购买使用,对于用户来说,选择一个好用的IDA版本可以帮助提高工作效率和准确性。那么,本文将从两个方面来探讨IDA二进制哪个版本好用,以及如何使用IDA反编译二进制文件。

一、 IDA二进制哪个版本好用

IDA有面向不同用户以及使用场景的多个版本,它们都可以完成二进制反编译工作,但在更多功能及适用场景方面有比较大的区别,主要包括:

1、IDA Pro

IDA Pro作为一个反汇编器,能够创建执行映射以展示处理器实际执行的二进制指令,并以符号表示法(汇编语言)呈现。IDA Pro实现了先进的技术,使其能够从机器可执行代码生成汇编语言源代码,使这些复杂的代码更加易读。

面向人群:世界级软件分析师、逆向工程师、恶意软件分析师和网络安全专业人员

2、IDA Home

IDA Home相比IDA Pro,没有包含本地的反编译器,它能够分析32位和64位应用程序,包含强大的IDAPython脚本,本地或gdbserver调试器。在适配处理器方面,最常见的PC、ARM、M68K、MIPS、PPC都可以支持,同时它可以访问Lumina服务器。但是IDA Home不可用于任何商业用途,仅供个人及家庭使用,如果需要商用,推荐试试IDA Pro,功能更全面。

面向人群:技术爱好者,学习反汇编进阶人士等

3、IDA Teams

IDA Teams是2022年全新推出的版本,它主要提供了团队协作的功能,同时在基础功能方面,IDA Teams还细分了4个小版本,包括Teams Standalone、Teams Base、Teams Core、Teams Ultra,随着版本更高级,包含的功能以及支持的平台都更加全面,方便不同团队选择适合自己的。

面向人群:专业级机构、校园组织、各类技术协会团体等

4、IDA Free

IDA Free 是完全免费的版本,目的是提供绝佳的机会来观察IDA的工作过程。这个轻巧但功能强大的工具可以快速分析二进制代码样本,并允许任何人保存和深入研究分析结果。不过它支持的系统和硬件都非常的少,并不能做为日常反汇编的工具来使用。

面向人群:入门体验,尝试IDA的功能

对于二进制分析,我们建议选择IDA Pro,它支持几乎所有常见处理器,具有更强大的反汇编能力,可以应对复杂的二进制文件分析任务,额外提供了反编译器,能将汇编代码转换为类似高级语言(如C、C++)的形式,使代码更易于阅读和理解。因此,如果预算允许,Pro版是多数专业使用IDA软件的最佳选择。如果您是专业公司,还有协作需求,那么IDA Teams会极大的提升工作流程效率。

二、 IDA反编译二进制文件

接下来,我们以IDA Pro为例,介绍如何使用IDA反编译二进制文件。以下是使用IDA进行二进制文件分析的基本步骤:

1、 打开二进制文件:

启动IDA Pro,点击菜单栏中的“File”选项,然后选择“Open”。在弹出的对话框中,浏览并选择要分析的二进制文件。

2、 分析二进制文件:

IDA会自动识别二进制文件的类型、处理器和操作系统。在确认这些信息无误后,点击“OK”按钮。接下来,IDA将开始分析二进制文件,生成反汇编代码。

3、 代码导航和分析:

在IDA的反汇编窗口中,用户可以查看生成的汇编代码。通过交互式导航和数据视图,用户可以更好地理解二进制文件的结构和逻辑。此外,IDA还提供了丰富的注释功能,方便用户对分析结果进行记录和整理。

4、 反编译:

通过Hex-Rays Decompiler插件将汇编代码反编译为类似高级语言的形式。点击菜单栏的“Edit”选项,选择“Plugins”,然后选择“Hex-Rays Decompiler”。在反编译窗口中,可以查看和分析反编译后的代码。

5、 调试:

通过与调试器集成,IDA Pro可以对二进制文件进行动态分析。点击菜单栏的“Debugger”选项,选择相应的调试器,然后开始调试过程。在调试过程中,用户可以观察程序运行时的内存状态、寄存器值等,有助于深入理解二进制文件的运行机制。

6、 导出分析结果:

分析完成后,用户可以将分析结果导出为文本或其他格式的文件。点击菜单栏的“File”选项,选择“Produce Output”,然后选择导出格式。

以上就是使用IDA进行分析的常见步骤,在实际应用中我们还需要对代码进行进一步的挖掘和调试,才能完成最终的反编译工作,本文不做详细展开。

总结本文内容,我们建议广大反编译专业人士选择IDA Pro版进行二进制分析,在预算允许的情况下是最佳的。使用IDA Pro反编译二进制文件的过程包括打开文件、分析、代码导航、反编译(全功能版)、调试和导出分析结果。

IDA Pro作为一款功能强大的反汇编器和调试器,广泛应用于软件逆向工程和漏洞分析领域,在二进制分析方面具有显著优势。掌握IDA Pro的使用方法和技巧,将有助于任何人在相关工作中取得更好的效果。但是需要注意反汇编结果的准确性和手动反汇编的操作技巧。在实际使用中,需要结合具体的情况和实际操作经验,以提高分析的效率和准确性。

展开阅读全文

︾

读者也喜欢这些内容:

IDA Pro字符串编码显示乱码怎么办 IDA Pro字符串编码识别错误怎么修正

做逆向时你看到的字符串不是直接从二进制里读出来就完事,IDA Pro会用一套编码与字符串类型规则把字节解码成可显示文本。只要默认编码选错,或把UTF-16当成8位字符串去解,就会出现乱码、问号、断字,甚至字符串列表里一堆看似可读但实际无意义的内容。要把IDA Pro字符串编码显示乱码怎么办,IDA Pro字符串编码识别错误怎么修正这件事处理干净,思路是先修正单条字符串的类型与编码,再把默认规则改到更贴近样本,最后控制自动识别的范围与口径。...

阅读全文 >

IDA支持新型架构及时吗 IDA新处理器如何添加支持

做固件与样本分析时,很多人把“IDA能不能打开”当成支持与否的判断标准,但真正决定体验的是处理器模块是否成熟,能否稳定解码、建立交叉引用、完成基本栈跟踪。判断支持是否及时,可以用官方支持清单加本机处理器选择入口做一次快速核对,再决定是升级、补装模块,还是走自建处理器模块路线。...

阅读全文 >

IDA逆向QT控件应用程序 qt获取窗口内所有控件

在逆向分析跨平台图形界面程序的实践中,QT框架的广泛应用对逆向人员提出了更高要求。QT采用信号与槽、动态UI加载等机制,传统Windows API分析手段难以适配。利用IDA pro进行QT应用程序的逆向分析,结合符号信息、vtable结构及动态控件创建逻辑,可以有效提取界面控件层级、信号连接机制等核心信息。同时,若拥有源码或调试权限,还可以通过QT原生函数如`findChildren`等方式实现对窗口中所有控件的枚举与分析。本文将围绕IDA逆向QT控件应用程序和qt获取窗口内所有控件两大主题进行详细讲解。...

阅读全文 >

IDA Pro Portal 许可和程序下载安装指南

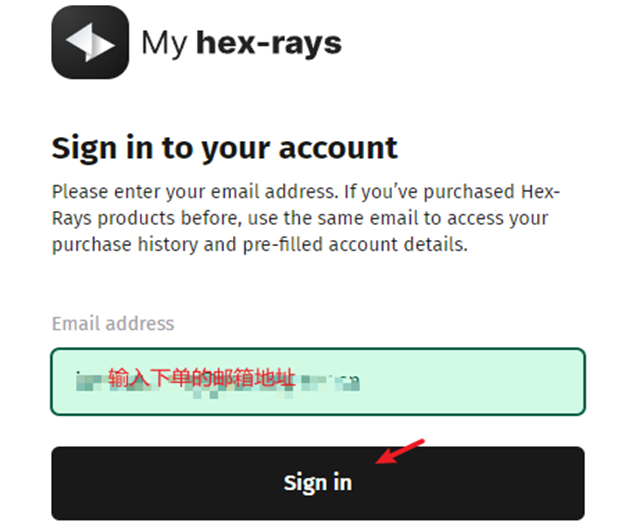

Hex-rays IDA 现采用全新的Portal帐户中心交付方式,用户购买后登录Hex-rays Portal 获取许可和程序,不再邮件发送许可文件和程序。...

阅读全文 >