行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2021-05-06 11: 25: 19

IDA是一款使用简单、功能全面的反编译软件,在IDA中有非常多的设置选项,供我们自定义设置自己的软件,以适配不同情况下的不同需求。

IDA的许多默认行为是由它文件夹中配备的配置文件决定的,因此我们可以通过正确修改配置文件,来修改IDA的某部分重要配置。

PS:本文演示的配置文件对应的IDA版本为IDA 7,不同版本的配置文件参数可能不同。

一、了解IDA配置文件

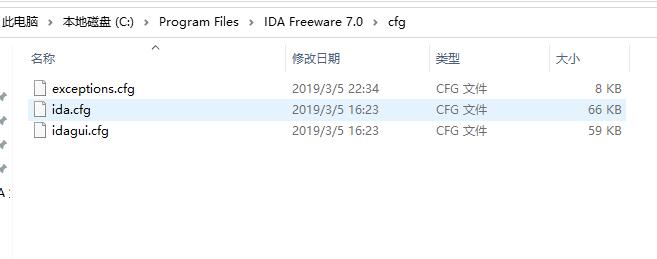

正常情况下,Windows系统的IDA软件的配置文件位于IDA安装路径下的cfg文件夹中,在该文件夹有三个配置文件,其中“exceptions.cfg”是异常情况配置文件;“ida.cfg”是IDA各式版本的主要配置文件;“idagui.cfg”是针对IDA界面客户端的主要配置文件。

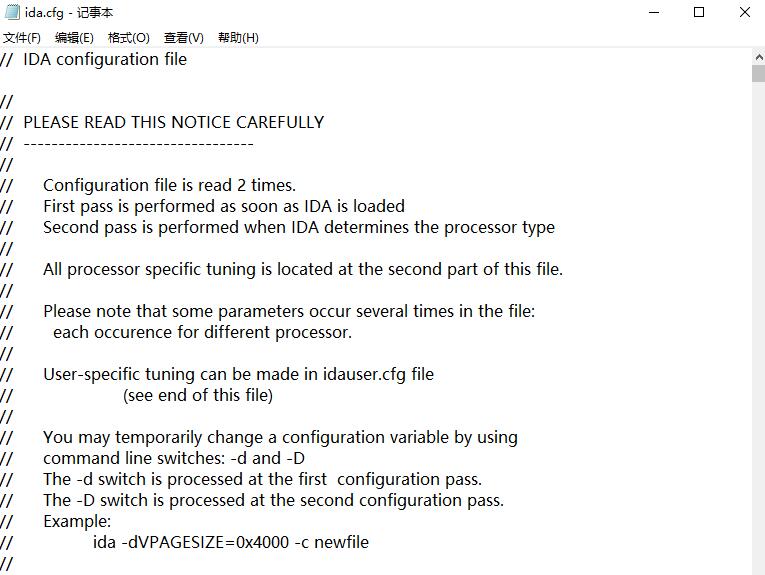

由于“ida.cfg”适用于各式的IDA版本,无论是命令行版本还是界面版本,因此我们只需要修改“ida.cfg”配置文件就可以了。

二、修改配置文件

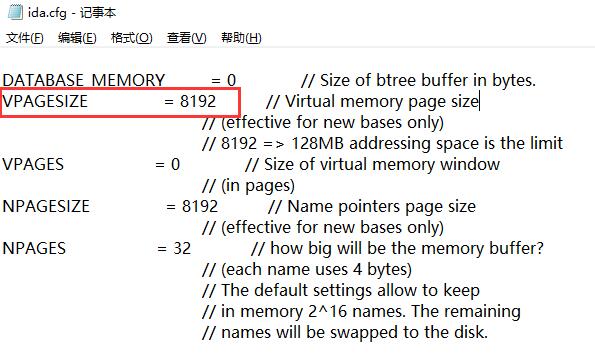

下面介绍几个可能需要被改动到的配置参数。第一个是VPAGESIZE参数,这个参数是控制IDA的使用内存大小限制,在IDA 7版本中默认是8192MB,我们在某些情况下可以增大这个参数,防止内存不足。

如我们在处理非常大的输入文件时,IDA就可能会报告内存不足无法创建数据库,此时就需要我们去修改此参数了。值得注意的是,该参数修改时必须设置为2的倍数。

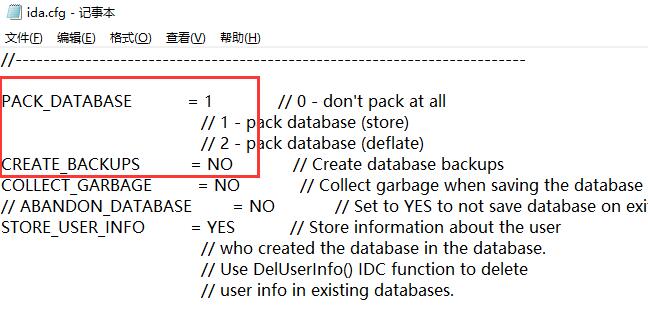

第二个要介绍的参数是CREATE_BACKUPS。该参数可以控制我们是否自动备份数据库,上面的PACK_DATABASE表示备份数据库的方式。

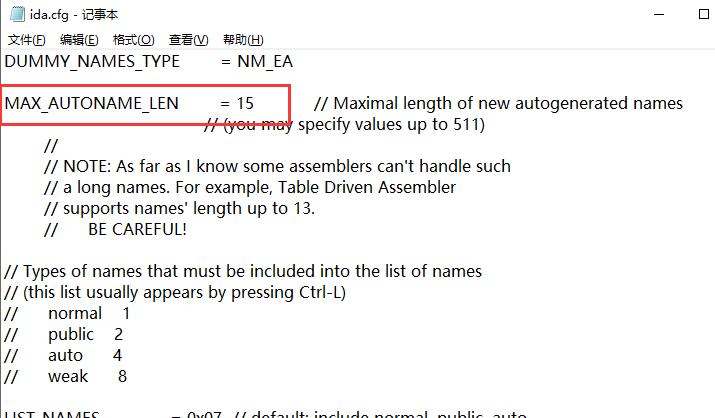

第三个参数是MAX_AUTONAME_LEN,这个参数为栈变量指定最大名称长度默认为15个字符。如果我们输入的名称长度超过15个字符,IDA会进行警告提示。这个默认值较小,这是因为有些汇编器无法解析超过15个字符的名称,如果我们不打算在汇编器中运行IDA生成的反汇编代码,就可以适当增加此限制长度。

点击保存配置文件之后,重启IDA这些配置就会开始生效。在IDA配置文件中有非常多的配置参数,且后面都带有对应的功能注释,大家可以打开后一一查看。本文列举了其中可能会经常被改到的三个主要参数,进行演示讲解,希望能给大家带来帮助。

作者署名:包纸

展开阅读全文

︾

读者也喜欢这些内容:

IDA反编译易语言怎么处理资源段 IDA反编译易语言字符串乱码怎么修复

很多易语言样本进IDA后,最先卡住的往往不是代码段,而是资源段看不全、中文字符串一片乱码,结果连入口线索都不好找。更稳的做法是先把资源和字符串这两类“静态线索”处理干净,再去补函数和调用链,这样后面的分析效率会高很多。IDA本身支持按需加载更多PE段、按文件偏移跳转、以及对单个字符串或全局字符串单独指定编码,这几项正好对应这类问题。...

阅读全文 >

IDA反汇编dll怎么定位导出函数 IDA反汇编dll找不到DllMain怎么处理

反汇编dll时,最快的落点通常不是从任意函数开始翻,而是先把导出函数与入口链路定位出来,再沿着调用关系补命名与类型。导出定位解决的是外部调用入口,DllMain定位解决的是装载初始化入口,两者跑通后,后续逆向路径会明显更短更稳。...

阅读全文 >

IDA Pro交叉引用窗口在哪里打开 IDA Pro交叉引用跳转不正确怎么办

交叉引用也叫Xrefs,是你在反汇编里追调用链、追数据流时最常用的入口之一。实际使用里,常见问题集中在两类:一类是找不到交叉引用窗口,不知道该用哪个视图和快捷键;另一类是点了交叉引用却跳到不对的位置,往往与基址、重定位、代码数据划分或反编译表达式有关。把入口和排查顺序固定下来,定位会快很多。...

阅读全文 >

IDA Pro 配置文件放在哪个目录 IDA Pro 配置文件改错了怎么回滚到原配置

很多人改IDA Pro的配置时,最容易踩的坑是分不清两类位置:一类在安装目录里,升级或重装会覆盖;另一类在用户目录里,才是日常个性化设置的主要落点。把文件位置找准,再用“先备份再替换”的方式回滚,基本不会把环境搞乱。...

阅读全文 >