行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-08-21 10: 00: 00

代码动态分析是一种在代码执行过程中对程序进行监控和分析的技术。通过动态分析,可以获取程序在运行时的行为、内存状态和执行路径,有助于发现潜在的漏洞、异常和安全风险。在软件开发和安全领域,有许多优秀的代码动态分析工具,其中最知名的之一是IDA Pro。

一、代码动态分析工具有哪些

1.IDA Pro

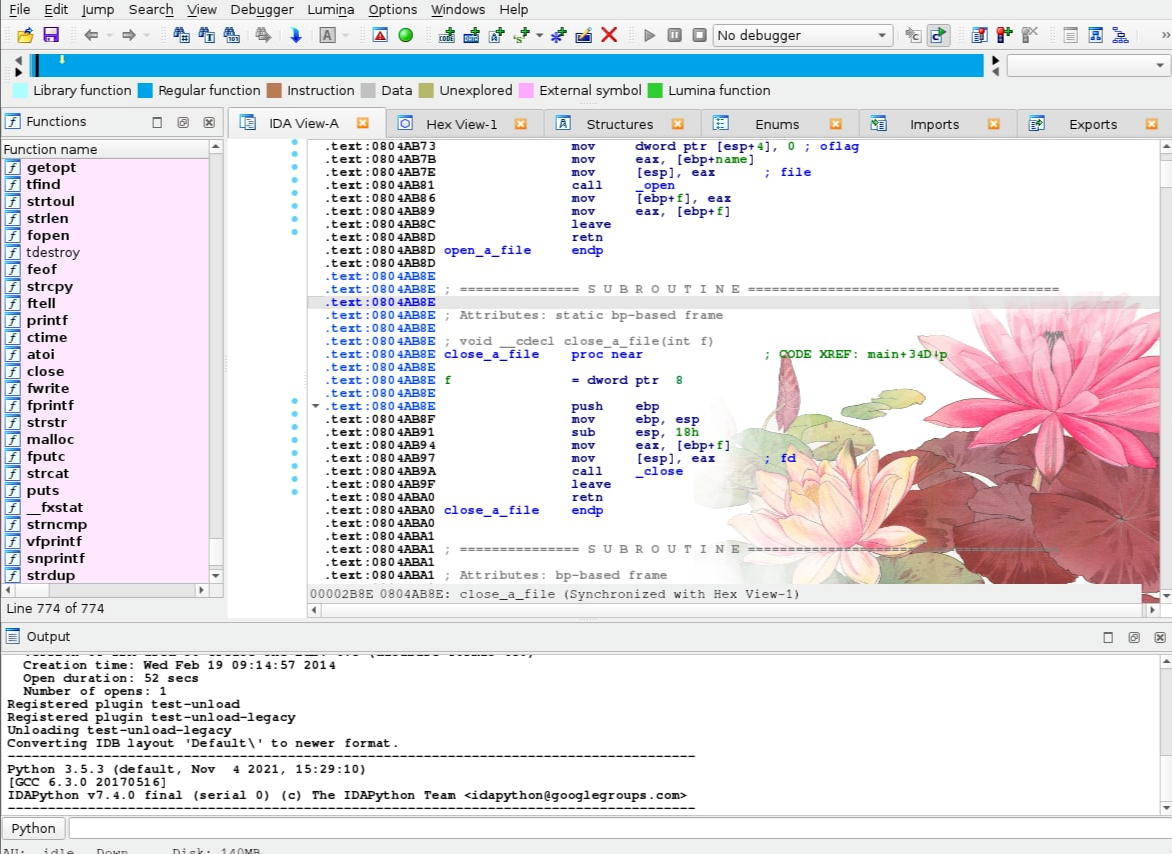

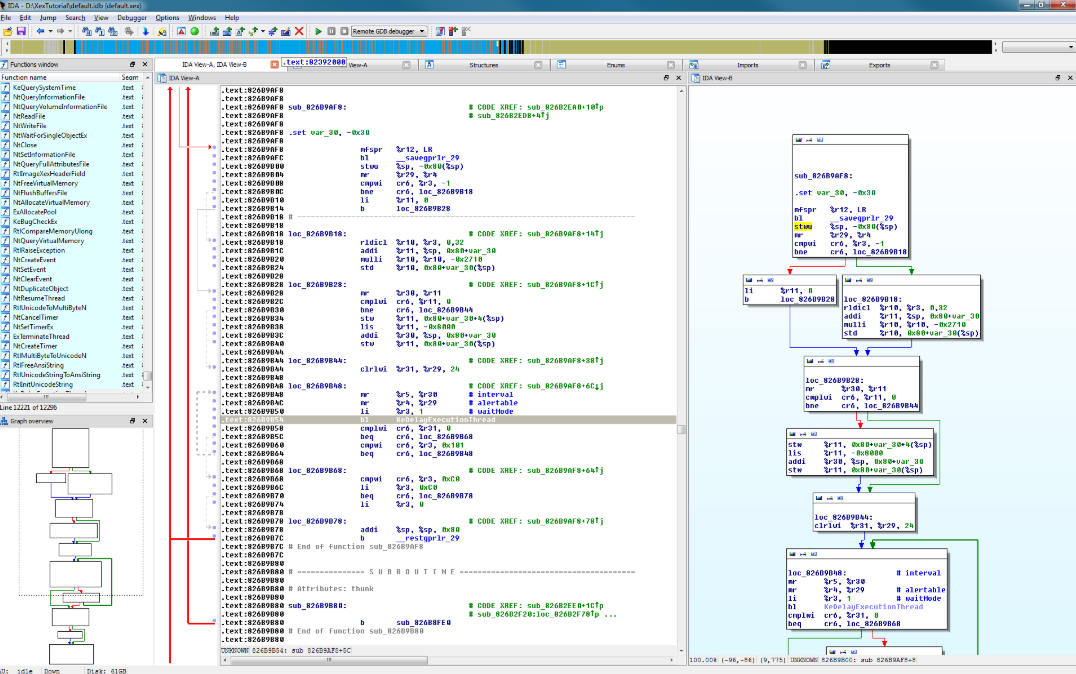

IDA Pro不仅是一款功能强大的逆向工程工具,还提供了丰富的动态分析功能。在IDA Pro中,可以使用调试器来动态运行代码,监控程序执行过程,查看内存状态和寄存器值,以及跟踪函数调用和代码执行路径。IDA Pro的动态分析功能为逆向工程师和安全研究人员提供了全面的分析能力。

2.WinDbg

WinDbg是Windows平台上一款功能强大的调试器,它可以用于对本地或远程进程进行动态调试和分析。WinDbg支持多种调试功能,包括断点设置、内存监控、寄存器查看等,可以用于动态分析代码的执行过程。

3.GDB

GDB是一款开源的调试器,主要用于在Linux和UNIX系统上对程序进行调试和动态分析。GDB支持多种处理器架构,并提供丰富的调试功能,可以帮助开发人员和安全专家在代码执行过程中进行监控和分析。

4.OllyDbg

OllyDbg是一款Windows平台上广泛使用的动态调试器和逆向工程工具。它提供了强大的动态分析功能,包括断点设置、内存监控、寄存器查看等,可以帮助逆向工程师深入分析代码的执行过程。

5.Immunity Debugger

Immunity Debugger是一款用于漏洞开发和逆向工程的调试器。它提供了强大的动态分析功能,支持Python脚本扩展,可以帮助安全专家对代码进行动态监控和分析。

二、IDA如何动态分析代码

在IDA Pro中进行动态分析需要使用其内置的调试器功能。以下是IDA Pro进行动态分析的基本步骤:

1.导入代码

与静态分析一样,首先需要在IDA Pro中导入要分析的代码文件。IDA Pro会根据文件的格式和处理器架构自动进行识别和加载。

2.设置调试器

在IDA Pro的菜单中选择"Debugger"选项,然后选择相应的调试器,如Win32 Debugger或GDB Debugger,根据目标平台和需求进行设置。

3.启动调试

选择"Debugger"菜单下的"Start Process"选项,然后选择要调试的目标程序文件。IDA Pro会启动调试器并开始动态运行代码。

4.动态分析

在调试过程中,可以使用IDA Pro提供的调试功能来监控程序的执行过程。可以设置断点,跟踪函数调用,查看内存状态和寄存器值,以及在代码执行时查看变量和数据的变化。

5.分析结果

根据动态分析的结果,可以发现代码在运行时的行为和执行路径。这有助于发现潜在的漏洞、异常和安全风险,并帮助逆向工程师更好地理解代码的功能和行为。

代码动态分析工具能够帮助我们更深入地理解程序的行为,这对于发现并修复程序中的错误和漏洞至关重要。本文介绍了一些常用的代码动态分析工具,以及如何使用IDA进行动态代码分析。虽然这些工具都有其各自的优点和缺点,但它们的共同目标都是帮助我们创建更安全、更高质量的软件。通过不断学习和实践,逆向工程师可以不断提升自己的分析能力,在动态分析领域取得更多的成就。

展开阅读全文

︾

读者也喜欢这些内容:

IDA Pro反编译so文件怎么导入 IDA Pro反编译so文件符号全是sub_怎么处理

so文件进入IDA Pro后能不能快速出伪代码、能不能看到像样的函数名,关键取决于两点:导入时架构与加载方式是否选对,符号与调试信息是否存在并被正确加载。下面按实际排查顺序,把导入步骤和sub_满屏时的处理路径一次讲清楚。...

阅读全文 >

IDA Pro反汇编51怎么加载文件 IDA Pro反汇编51指令集识别错误怎么修正

做51固件反汇编时,加载阶段的选择会直接决定后面看到的是可读的指令流,还是一片看似随机的字节。因为51也叫MCS-51,程序存储器与数据存储器是分离的地址空间,IDA里如果只把文件当成单一内存段塞进去,后续的SFR映射、向量表识别、以及代码数据区分都会被带偏。...

阅读全文 >

IDA Pro如何批量分析文件 IDA Pro自动化脚本怎么写

说起逆向工程分析工具,不少人第一个想到的就是IDA Pro。只要掌握了IDA Pro自动化的一些小技巧,比如批量处理文件、用脚本自动分析,逆向工作的效率就会蹭蹭往上涨。这篇文章我就给大家聊聊IDA Pro如何批量分析文件 IDA Pro自动化脚本怎么写。...

阅读全文 >

IDA Pro怎么做动态分析 如何实时监控IDA Pro的程序执行

嘿!如果你是搞逆向工程或者程序分析的,那你应该知道IDA Pro这款工具有多牛逼。不管是静态分析还是动态分析,IDA Pro都能给你提供最强大的支持,尤其是动态分析,它能够实时监控程序的执行,帮助你发现程序在运行时的一些潜在问题或者漏洞。对于很多刚接触IDA Pro的朋友,可能会有点困惑,像IDA Pro怎么做动态分析 如何实时监控IDA Pro的程序执行,别急,今天就带你们一起来看看,这些操作其实没那么复杂,跟着我走就行。...

阅读全文 >