行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2021-03-16 19: 08: 06

IDA能帮助我们分析恶意软件、分析系统漏洞、验证编译器的性能,其支持在Mac系统、Windows系统、Linux系统中使用,是一款非常优秀的反编译软件。

在上节《IDA如何在Windows下进行安装和使用》中,我们简单了解了IDA的安装方法,在本节中,我们将具体深入了解IDA如何使用、IDA的主界面长什么样子、使用时有哪些要注意的地方。话不多说,接下来我们开始揭开它的神秘面纱。

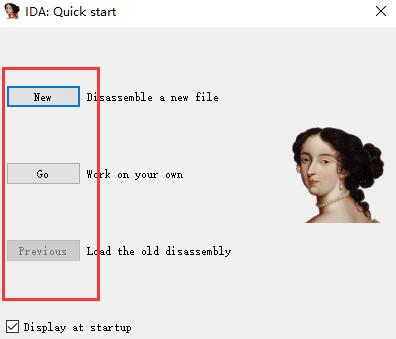

一、启动IDA

打开IDA的启动文件后,我们会看到界面有三个选项,其中New表示将启动一个新的File Open对话框来让我们选择要分析的文件,我们可以选择特定的文件分析选项,然后加载分析并显示该文件;Go表示直接启动IDA,打开一个空白的IDA工作区;Previous表示打开最近使用列表的其中一个文件。

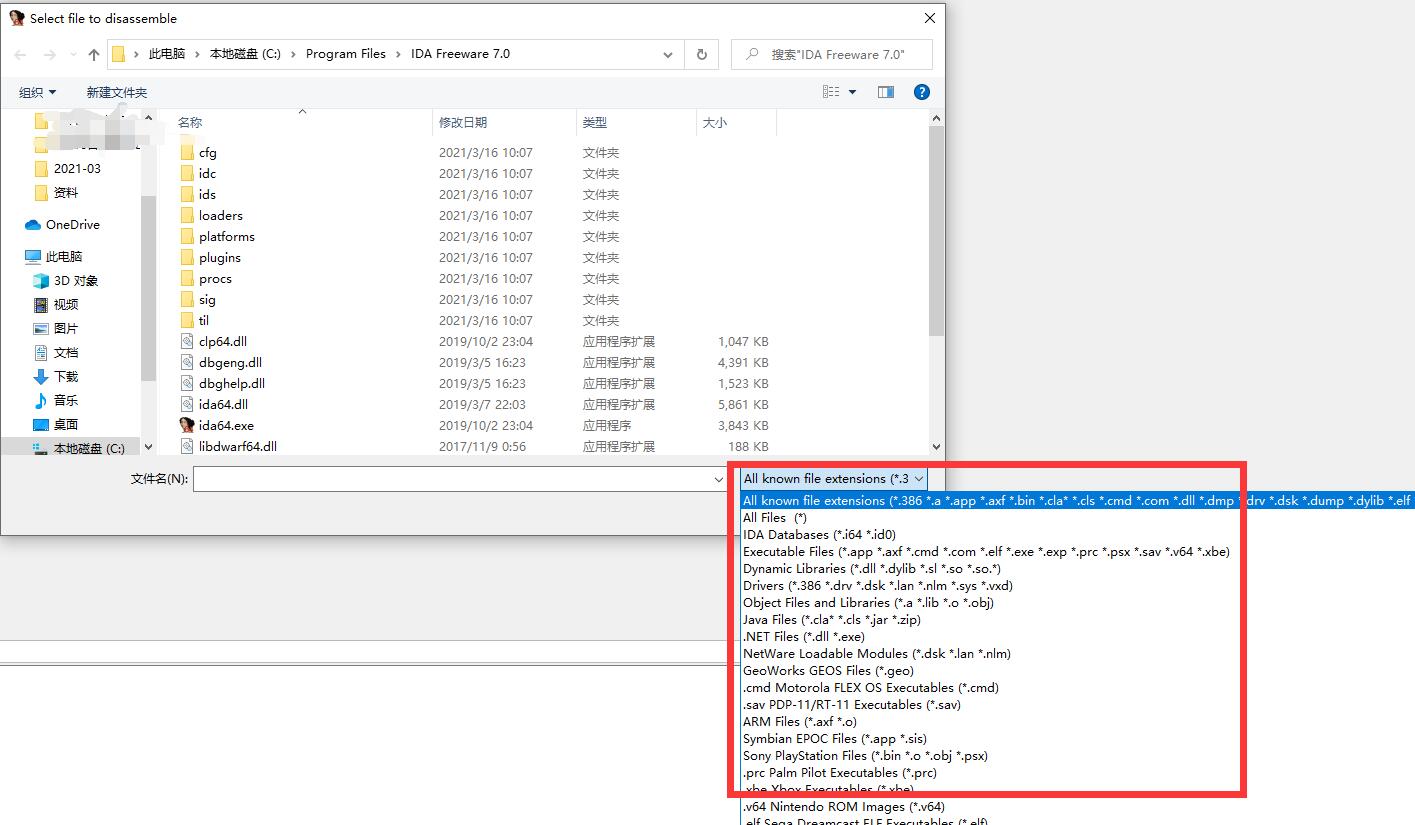

二、IDA文件加载

这里我们一般选择“New”,打开File Open文件选择对话框。在此对话框中我们可以选择要反编译分析的文件,可选择的文件类型非常的多,如Bin类型文件、Exe类型文件。

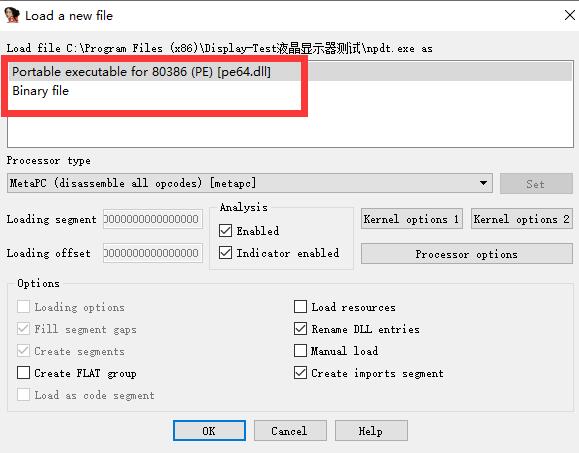

选择好要分析的一个文件,我们可以看到下图3所示界面。在这个界面中,IDA会生成一个可能的文件类型列表,这个列表将显示适合处理选定文件的IDA加载器,如图3红框的PE加载器。另外IDA默认还会有“Binary File”的二进制打开方式,它可用于IDA无法识别文件类型时作为打开选项使用。

一般情况下我们不选择Binary File,而应该选择IDA给我们默认采用的那个选项。

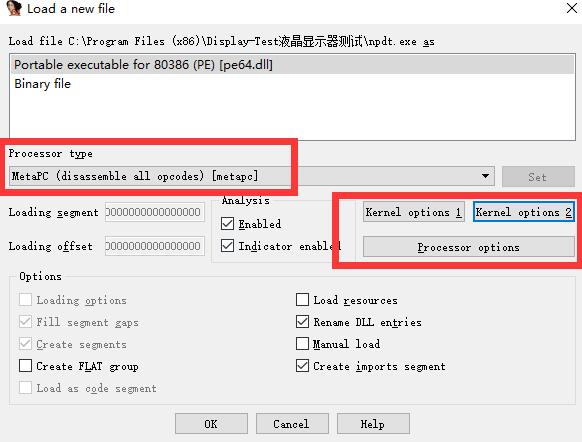

除了文件加载器选项外,上图3还有其他的一些选项,如Processor Type(处理器类型):可用于指定在反编译过程中使用的处理器模块;Kernel Options(核心选项):用于配置特定的反编译分析选项,IDA可利用这些选项改进反编译过程。

作为基础使用者,我们建议采用IDA给定的默认设置即可。

三、IDA界面简介

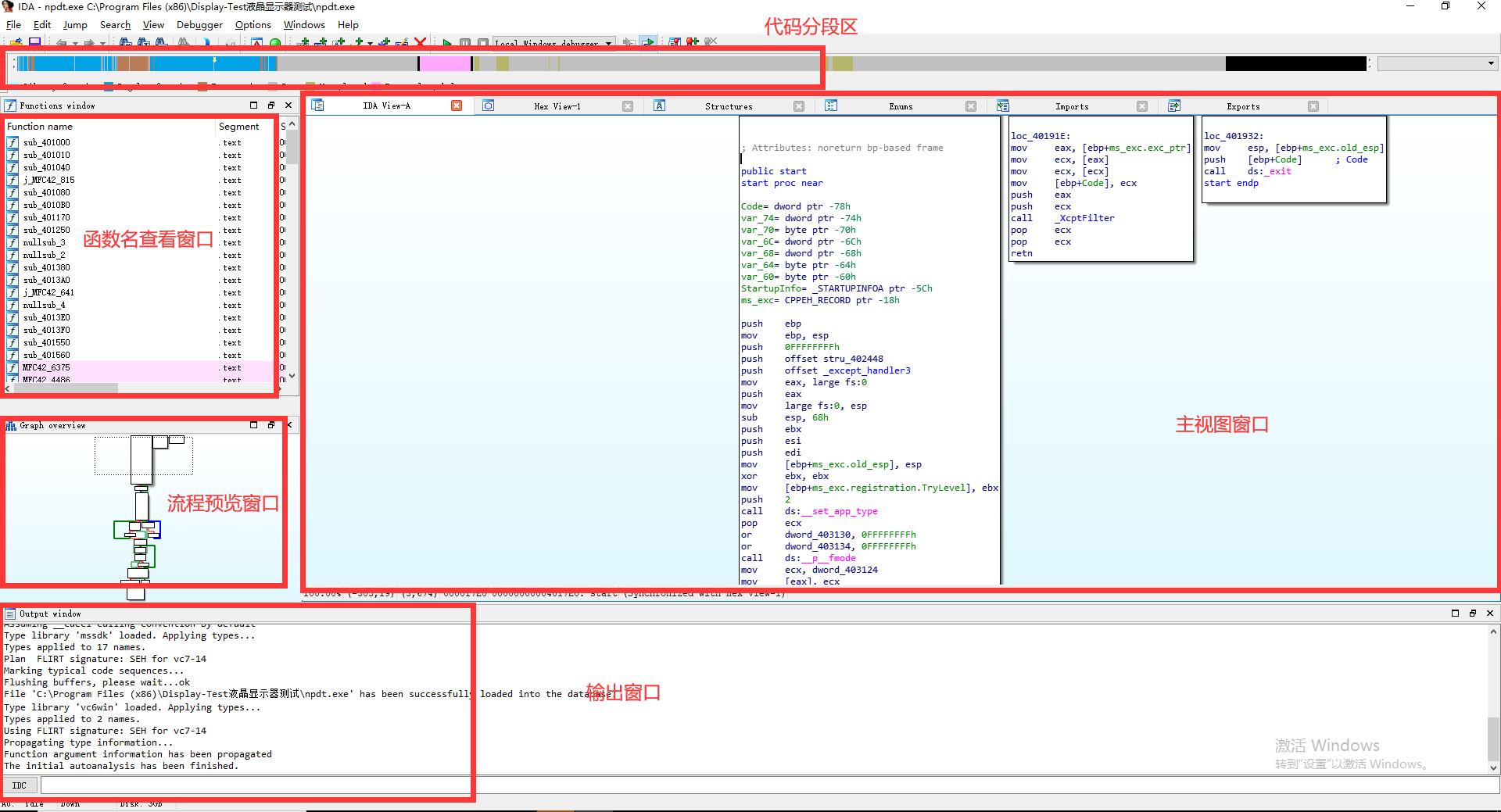

点击“OK”后我们就可以正式进入IDA界面中,IDA的具体界面见下图5所示。它主要分为六大窗口界面,分别是上方的工具栏窗口、彩色的导航带窗口、反编译主视图窗口、输出窗口、函数名窗口以及流程预览窗口。

以上就是本节关于如何启动IDA、如何使用IDA打开文件以及IDA打开文件后界面各项子窗口分布与简要介绍等内容。在之后的教程中,我们将更进一步了解IDA的各项界面及其功能,欢迎大家继续关注IDA中文网站。

作者署名:包纸

展开阅读全文

︾

读者也喜欢这些内容:

IDA逆向工程怎么学更系统 IDA逆向工程学习资料怎么筛选

很多人学IDA,卡住的不是工具太难,而是顺序一开始就排乱了。Hex-Rays现在把新手入口拆得很清楚,先有Getting Started和Basic Usage,再到完整User Guide、反编译器文档、脚本文档和培训课程。这其实已经给出了一个很稳的学习思路,也就是先把基础工作流跑顺,再往伪代码、调试和自动化继续加深,而不是一开始就追插件、脚本和复杂专题。...

阅读全文 >

IDA Pro调试器连不上目标怎么办 IDA Pro调试器类型应该怎么选

很多人用IDA Pro动态调试时,表面上看问题是“连不上”,真正根子往往有两层。一层是调试链路根本没配通,比如远程调试服务器没启动、主机地址没填、路径写成了本机路径、端口或防火墙没放行;另一层是调试器类型一开始就选错了,比如明明是gdbserver目标,却还在用本地Windows或Linux调试器。Hex-Rays官方文档把这件事分得很清楚,IDA需要先在【Debugger】【Select debugger】里选对调试器,再到【Debugger options】或【Process options】里补齐连接细节。...

阅读全文 >

IDA反汇编bin怎么指定加载地址 IDA反汇编bin代码段对不齐怎么校正

bin文件不带装载地址与段信息,IDA只能按你填写的基址把字节映射到虚拟地址空间。加载地址一旦错,跳转目标、向量表、函数入口会整体偏移,看起来就像代码段对不齐。处理时先把加载地址钉死,再用少量可验证锚点校正,最后固化段与入口点,能最快恢复可读反汇编并保证后续复现一致。...

阅读全文 >

IDA反编exe怎么处理入口点 IDA反编exe导入符号后仍无函数名怎么改善

exe进IDA后第一眼最容易卡住两件事:入口点跳过去像一团乱麻,不知道从哪里开始顺;导入了符号却仍然满屏sub_,看起来像没导入成功。处理这类问题不要凭感觉乱点,按固定顺序把入口点与加载口径对齐,再把符号匹配、库函数识别、函数边界恢复三条线分别处理,通常就能明显提升可读性。...

阅读全文 >