行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-08-25 09: 00: 00

ARM架构是一种广泛用于移动设备和嵌入式系统的处理器架构,如智能手机、平板电脑和物联网设备等。在进行逆向工程或安全研究时,经常需要查看ARM架构下所运行程序的反汇编代码,以了解其功能和逻辑。而IDA Pro这款非常强大的反汇编工具,就支持多种处理器架构,其中包括ARM。本文将介绍如何查看ARM反汇编代码,并通过IDA Pro工具来分析ARM反汇编程序。

一、ARM反汇编怎么看

反汇编是将计算机程序的二进制代码转换成汇编代码的过程。汇编代码是一种比二进制代码更易读的低级语言,可以直接与硬件交互。

ARM反汇编涉及到的是ARM架构下的汇编语言。ARM汇编语言和x86等其他架构的汇编语言有一些关键的区别。例如,ARM使用条件执行来控制流程,而不是依赖跳转和循环。在ARM反汇编中,我们可以看到一条条具体的汇编指令,这些指令对应着不同的操作和功能。

要查看ARM程序的反汇编代码,需要使用专门的反汇编工具。其中,IDA Pro是一款功能强大且广泛使用的逆向工程工具,它支持多种处理器架构,包括ARM。通过IDA Pro,我们可以将ARM程序的二进制代码转换成易读的汇编代码,便于进一步分析和理解。

二、IDA如何分析ARM反汇编程序

以下是使用IDA Pro分析ARM反汇编程序的基本步骤:

1.导入ARM程序

首先,打开IDA Pro工具,并导入要分析的ARM程序文件。IDA Pro会自动识别文件的格式和处理器架构,并将程序的二进制代码转换成汇编代码。

2.查看反汇编代码

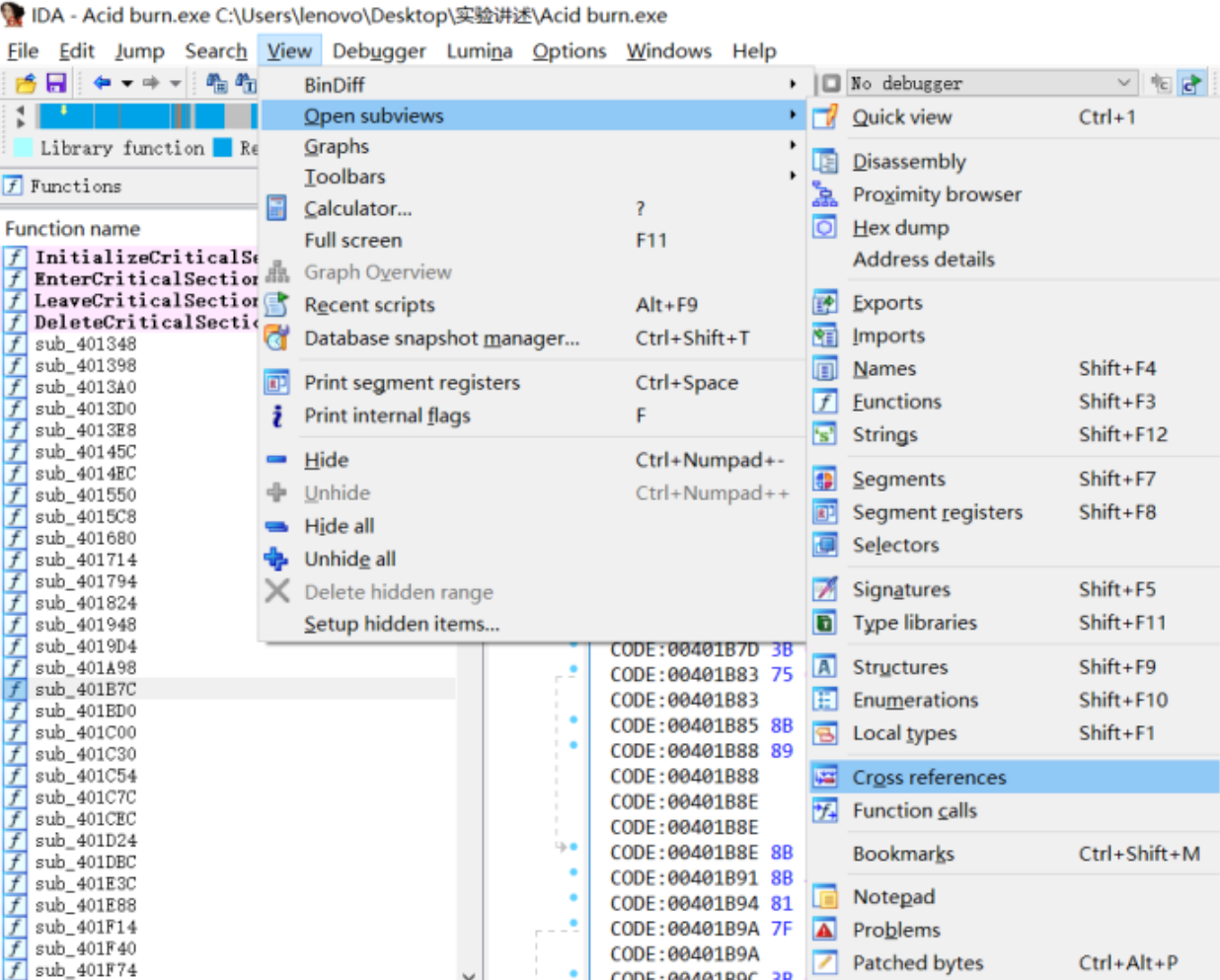

在IDA Pro中,可以通过不同的视图查看反汇编代码,包括文本视图、图形视图和交叉引用视图等。通过这些视图,我们可以看到程序的汇编指令、函数调用关系、变量和字符串等信息,有助于分析程序的结构和逻辑。

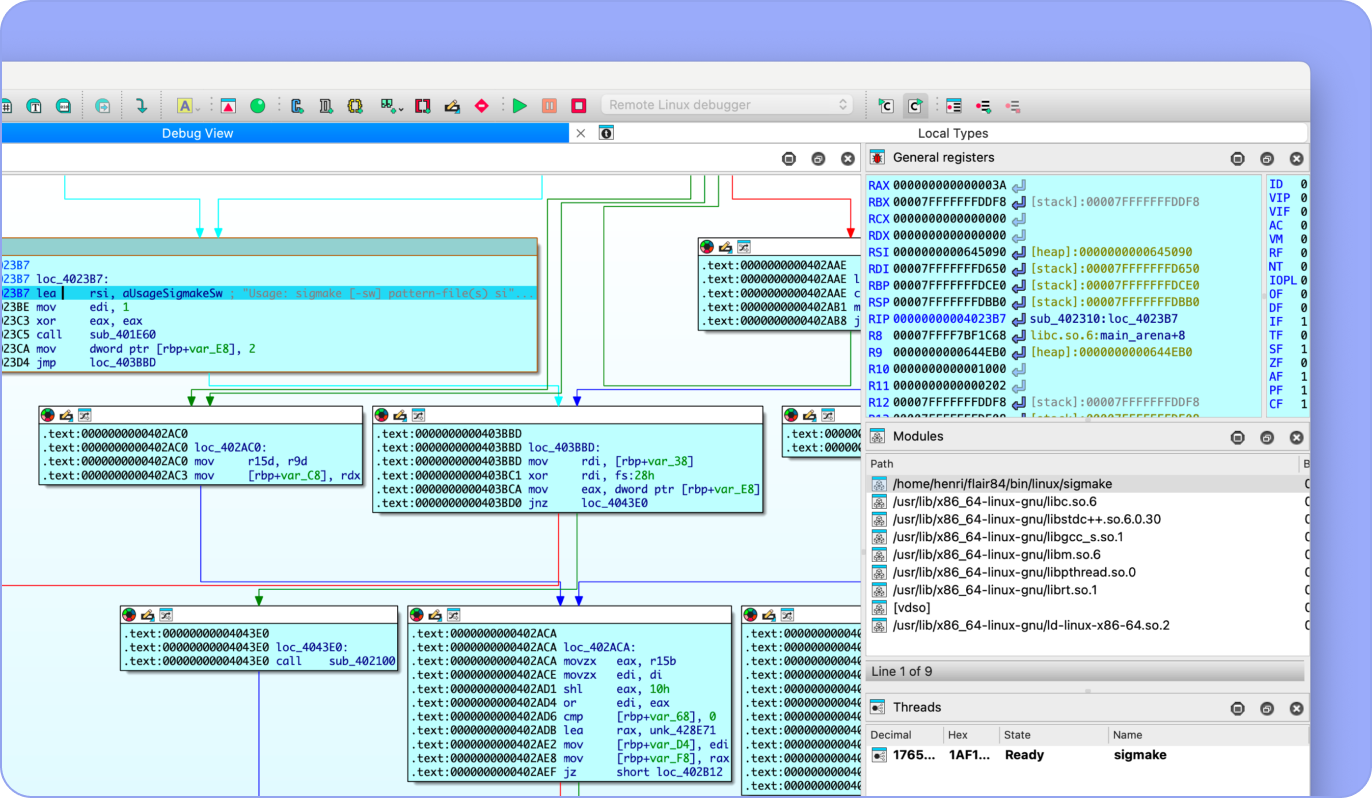

3.调试程序

IDA Pro还提供了调试功能,允许用户在程序执行时暂停执行,查看寄存器状态、内存内容和堆栈信息。调试功能对于理解程序的执行流程和动态行为非常有帮助。

4.查看和编辑反汇编代码在IDA Pro的主窗口中,你可以查看和编辑反汇编代码。你也可以使用IDA Pro的强大功能,如图形化显示函数结构、查找字符串和符号等。

IDA Pro还有许多高级功能,如函数调用图、交叉引用、注释等。这些功能可以帮助你更深入地理解和分析ARM反汇编程序。

通过使用IDA Pro工具,我们可以方便地查看ARM程序的反汇编代码,并进行分析,帮助逆向工程师和安全研究人员深入了解ARM程序的功能和行为,从而发现潜在的漏洞或安全风险。然而,在进行逆向工程和安全研究时,需要遵循法律和道德准则,以确保不会用于非法用途。只有在合法和合规的前提下,才能充分发挥IDA Pro等工具的作用,为软件安全和漏洞挖掘做出贡献。

展开阅读全文

︾

读者也喜欢这些内容:

IDA反汇编结果准确吗 IDA反汇编精度如何调整优化

IDA的反汇编结果可以作为可靠的分析基础,但它并不是把二进制自动翻译成唯一正确答案的工具。反汇编准确度主要取决于架构与装载信息是否正确、代码与数据边界是否被识别对、以及样本是否存在混淆、自修改或动态解密等行为,想让结果更接近真实执行路径,需要结合设置调整与人工校准一起做。...

阅读全文 >

ida反汇编成c语言的三个步骤 怎样将反汇编代码转换成c语言代码

在逆向工程、安全分析以及老旧系统维护的实践中,如何借助IDA将汇编语言转化为C语言,是许多技术人员迫切关注的主题。IDA作为目前最成熟的反汇编工具之一,配合Hex-Rays Decompiler插件,可以将目标二进制程序自动生成接近C语言语义的伪代码,从而帮助开发者更快速理解程序逻辑、重构核心功能。本文围绕“ida反汇编成c语言的三个步骤,怎样将反汇编代码转换成c语言代码”这一主题,从实际操作出发,详细讲解整个转化过程。...

阅读全文 >

IDA Pro如何分析加壳程序 IDA Pro怎么给程序脱壳

在逆向工程领域,加壳程序的分析与脱壳处理一直是重要且富有挑战性的任务。尤其是在面对经过各种混淆、防调试和压缩处理的可执行文件时,常规的分析手段往往难以奏效。这时候,IDAPro作为行业内广泛认可的静态分析工具,就展现出了强大的实战价值。无论是定位壳代码、识别壳类型,还是配合脚本与动态分析工具对程序进行脱壳,IDAPro都扮演着核心角色。本文围绕“IDAPro如何分析加壳程序,IDAPro怎么给程序脱壳”展开,从理论认知到操作方法,帮助你掌握应对加壳程序的关键技巧。...

阅读全文 >

IDA Pro怎么做嵌入式开发 IDA Pro如何分析固件

IDA Pro 是一款不可或缺的反汇编和逆向工程工具。它能够帮助开发者深入理解嵌入式固件中的函数逻辑、通信协议和潜在漏洞。那么,IDA Pro怎么做嵌入式开发? 如何分析嵌入式固件?本文将围绕“IDA Pro怎么做嵌入式开发”和“IDA Pro如何分析固件”两个主题,讲解操作步骤。...

阅读全文 >