行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-04-17 14: 21: 45

在现代游戏开发中,so文件是游戏的核心组成部分之一。它包含了游戏的代码和数据,是游戏运行的关键。然而,由于游戏开发者的保护措施,so文件通常是加密或者压缩的,难以直接进行修改。而IDA Pro是一款强大的反汇编工具,可以帮助开发人员分析各种程序的结构和代码,以及进行调试和优化。在这种情况下,使用IDA反汇编工具可以帮助我们深入了解游戏代码,并且进行必要的修改。本文将详细介绍IDA修改游戏so文件的方法和技巧。

一、导入文件

首先,我们需要将游戏so文件导入IDA中。在IDA的主界面中,选择File -> Open,然后选择游戏so文件。在弹出的对话框中,选择“ELF文件”格式,并且选择“ARM”作为架构。然后,点击“OK”按钮,等待文件导入完成。

二、打开反编译视图

导入文件后,我们需要打开反编译视图。在IDA的主界面中,选择View -> Open subviews -> Disassembly,然后选择“Graph View”或者“Text View”。Graph View可以以图形化的方式显示反汇编代码,而Text View则以文本方式显示反汇编代码。选择适合自己的视图后,就可以开始查看反汇编代码了。

三、使用工具

在反汇编视图中,我们可以使用各种工具来分析和修改代码。例如,可以使用“Jump to”工具来跳转到指定的代码位置,使用“Search”工具来查找特定的代码,使用“Edit”工具来修改代码等等。同时,IDA还提供了各种插件和脚本,可以帮助我们更好地分析和修改代码。

四、注意事项

在使用IDA修改游戏so文件时,需要注意以下几点:

1. 遵守法律和道德规范

修改游戏so文件可能会违反游戏开发者的版权和法律规定,因此请谨慎使用。在进行任何修改之前,请确保您已经了解了相关的法律和道德规范,并且已经获得了必要的授权和许可。

2. 熟悉游戏的结构和功能

在进行修改之前,需要对游戏的结构和功能有一定的了解。这样可以帮助您更好地理解游戏的代码和数据,并且可以避免不必要的错误和问题。

3. 备份原始文件

在进行任何修改之前,请务必备份原始文件。这样可以在出现问题时恢复原始文件,并且可以避免不必要的损失和风险。

4. 使用合适的工具和技术

在进行修改时,需要使用合适的工具和技术。例如,可以使用IDA来反汇编和修改游戏so文件,或者使用其他工具来进行调试和测试。同时,需要熟悉各种工具和技术的优缺点,并且选择最适合自己的工具和技术。

五、总结

使用IDA修改游戏so文件需要谨慎对待。需要具备深入的汇编和编程知识,并且需要遵守相关的法律和道德规范。同时,需要注意备份原始文件,并且使用合适的工具和技术。通过使用IDA反汇编工具,我们可以深入了解游戏代码,并且进行必要的修改,从而实现更好的游戏体验。

展开阅读全文

︾

读者也喜欢这些内容:

IDA汇编注释怎么批量添加 IDA汇编注释怎么快速整理

IDA里的注释一多,最怕的不是写不下,而是写得越多越乱,最后自己回头看都抓不住重点。把这件事做顺,关键不是单纯多写几条备注,而是先把注释类型分开,再决定哪些用手动补,哪些用脚本批量写,哪些要做成可重复注释,让它在交叉引用处自动帮你带路。Hex-Rays官方把注释本身分成普通注释、可重复注释、前置注释、后置注释和函数注释几类,批量写注释又提供了set_cmt和set_func_cmt这两条脚本入口,所以真正高效的做法,是按用途分层落地。...

阅读全文 >

IDA pro修改so教程 IDA pro修改exe

在逆向分析与二进制安全研究中,IDA pro作为主流静态分析工具,其强大的反汇编与重构能力,广泛应用于ELF格式的so库与PE格式的exe文件修改。通过IDA pro修改so文件,可用于Android应用补丁、破解函数逻辑、绕过验证;而对exe文件的修改则常用于Windows下的补丁、功能改写与程序定制。掌握IDA pro修改so与exe的流程,不仅能提升分析效率,更是逆向工程技能的基础能力。以下内容将系统讲解IDA pro修改so教程,IDA pro修改exe两大操作场景的具体步骤,帮助用户完整掌握二进制修改流程。...

阅读全文 >

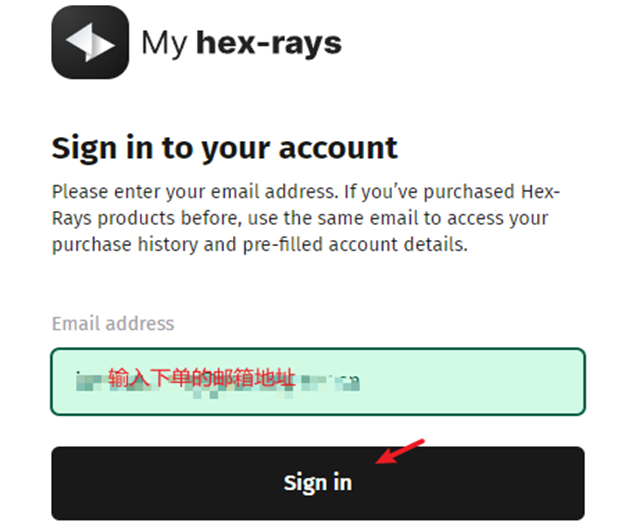

IDA Pro Portal 许可和程序下载安装指南

Hex-rays IDA 现采用全新的Portal帐户中心交付方式,用户购买后登录Hex-rays Portal 获取许可和程序,不再邮件发送许可文件和程序。...

阅读全文 >

IDA怎么修改汇编指令 IDA修改汇编代码快捷键

在使用IDA Pro进行二进制逆向分析时,经常需要对反汇编得到的代码进行调整和编辑,例如修正误识别的指令、插入特定的跳转逻辑、或清除垃圾代码结构。由于IDA Pro本身具有强大的交互式反汇编能力,因此“IDA怎么修改汇编指令,IDA修改汇编代码快捷键”成为用户搜索频率较高的实操问题。本文将围绕这个话题,从修改步骤到操作技巧全面展开,帮助用户高效掌控IDA Pro的编辑能力。...

阅读全文 >