行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2022-10-10 11: 44: 45

前言

摄像头是我们常见的IoT设备,它的安全关系着用户的隐私,而厂商为了防止逆向分析,在程序的实现上会使用各种方法来阻止逆向工程。本文通过某款知名的摄像头的逆向分析,简单介绍了我是如何通过串口一步步的对摄像头中的关键程序进行逆向的方法。

串口分析

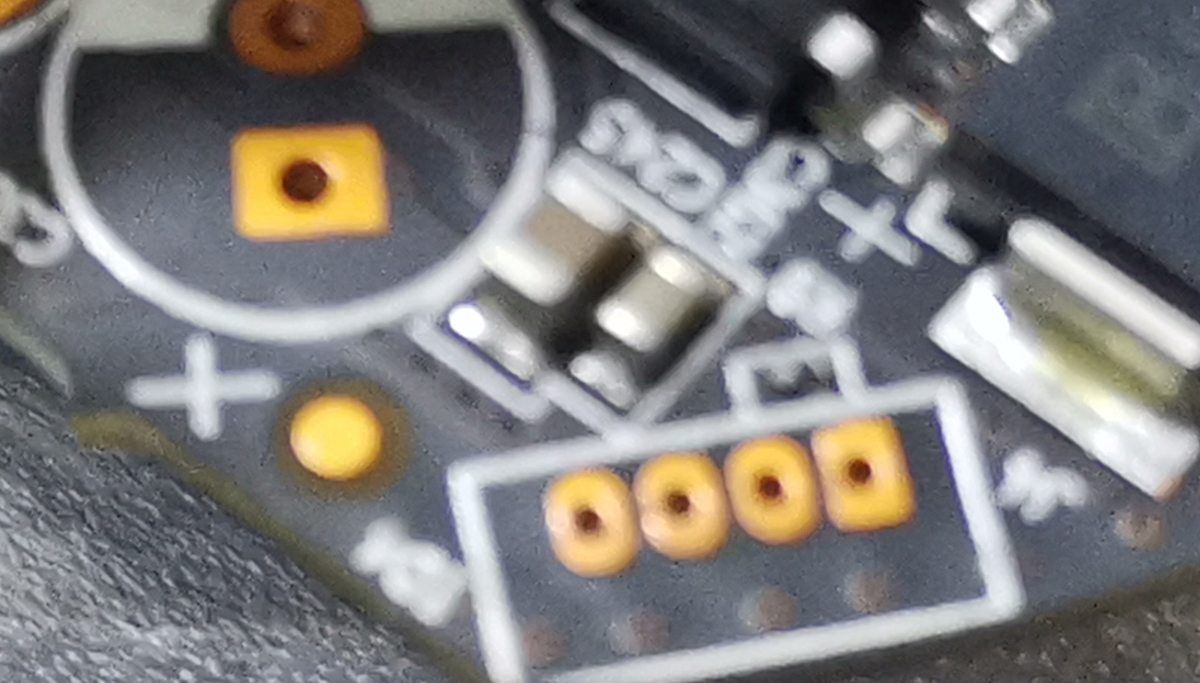

直接拆开目标,处理器和FLASH在底座下面,通过分析可知道,该型号的摄像头使用了海思Hi3516A(ARM架构),FLASH为128MB,该FLASH引脚相对拆焊比较费时间,于是试试能不能直接从串口中获取到固件。

发现PCB版上暴露了UART串口,其中通过万用表测量可知,最左边的焊盘为GND,最右边焊盘对地为3.3v,应该是Vcc,中间两个为Rx和Tx。

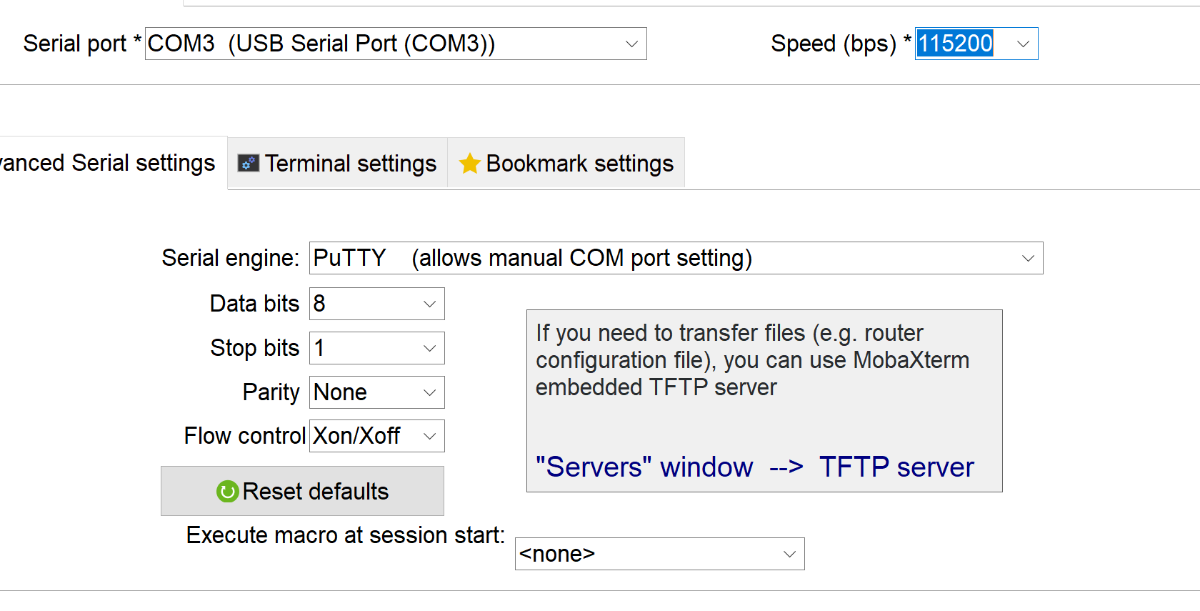

将UART接到TTL转USB,这时注意Rx和Tx如果接反串口无信息,这时调换以下就可以看到输出的打印信息。

打开对应的串口,设置波特率115200:

固件提取

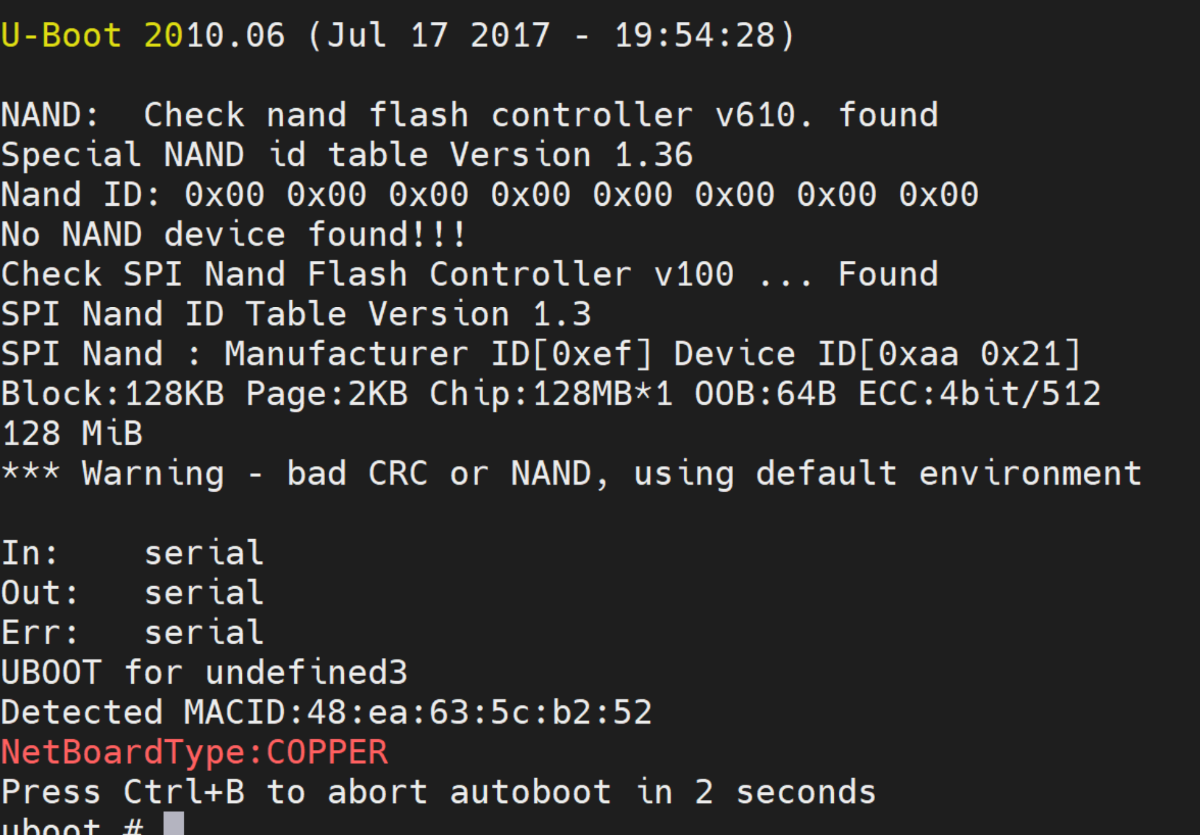

按住Ctrl+B进入U-boot,这时我们可以在U-boot中提取出固件了。

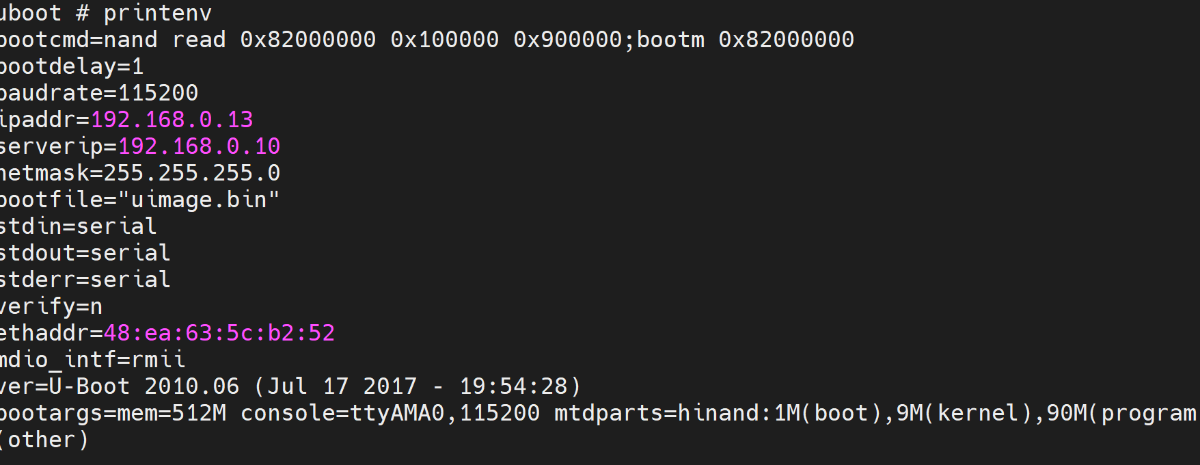

先看flash内存布局,开始的1M存放的是boot,后面是kernel,接着是program,我们关注点主要在kernel和program上,先把这些数据读取出来。

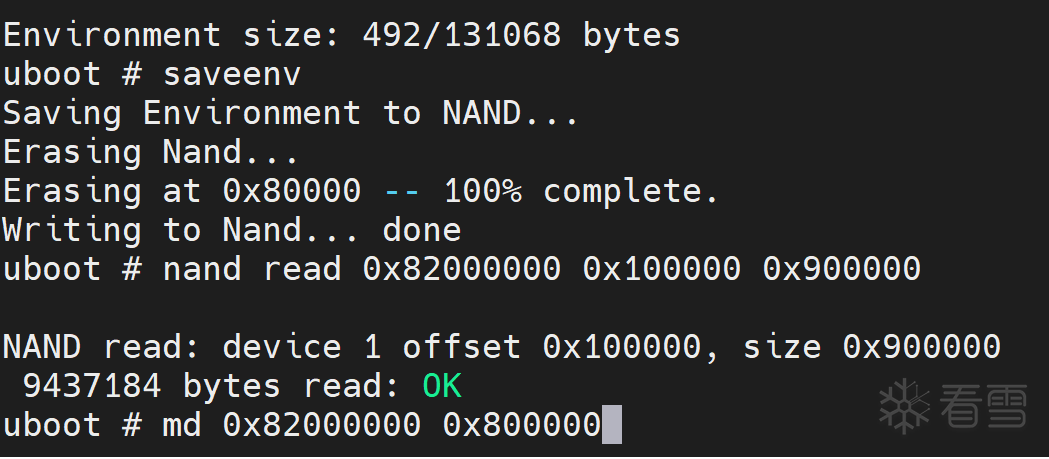

先把数据读到内存,然后md出来,再转成bin即可,这里演示是dump kernel的数据。其他FLASH数据也可通过该方法dump出来。

解密程序

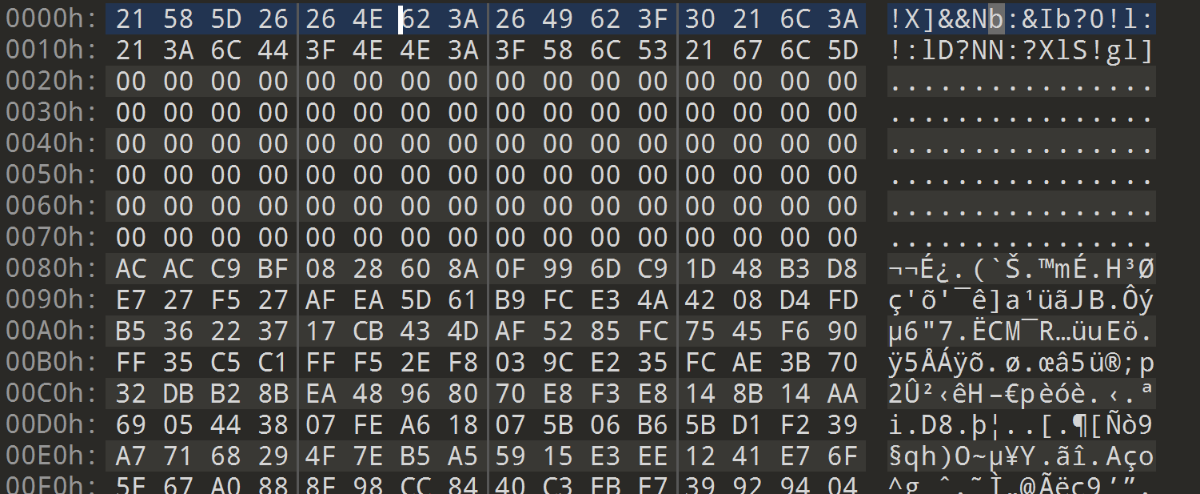

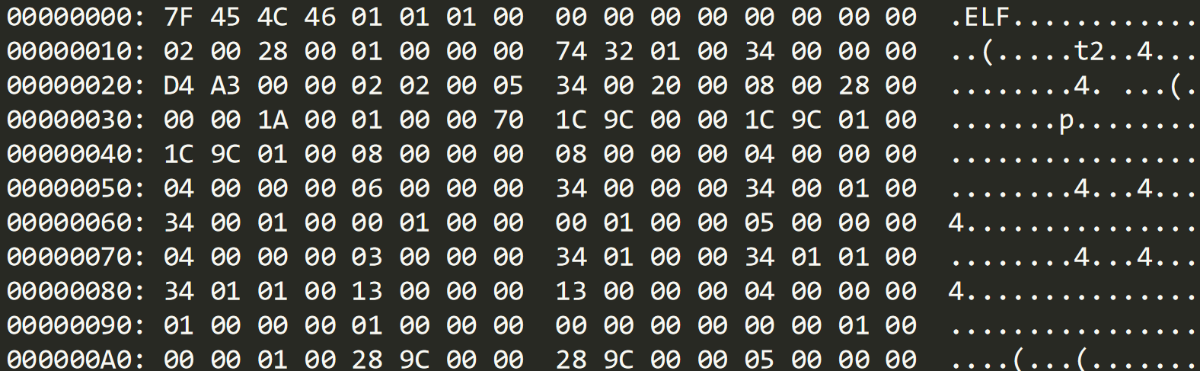

使用binwalk可以直接解开提取到的固件数据,然而在分析过程中,发现一些程序是加密的,如下图所示,该文件原来应该是ELF程序,应该有ELF magic number,但是010 editor分析后发现这个程序是加密了。

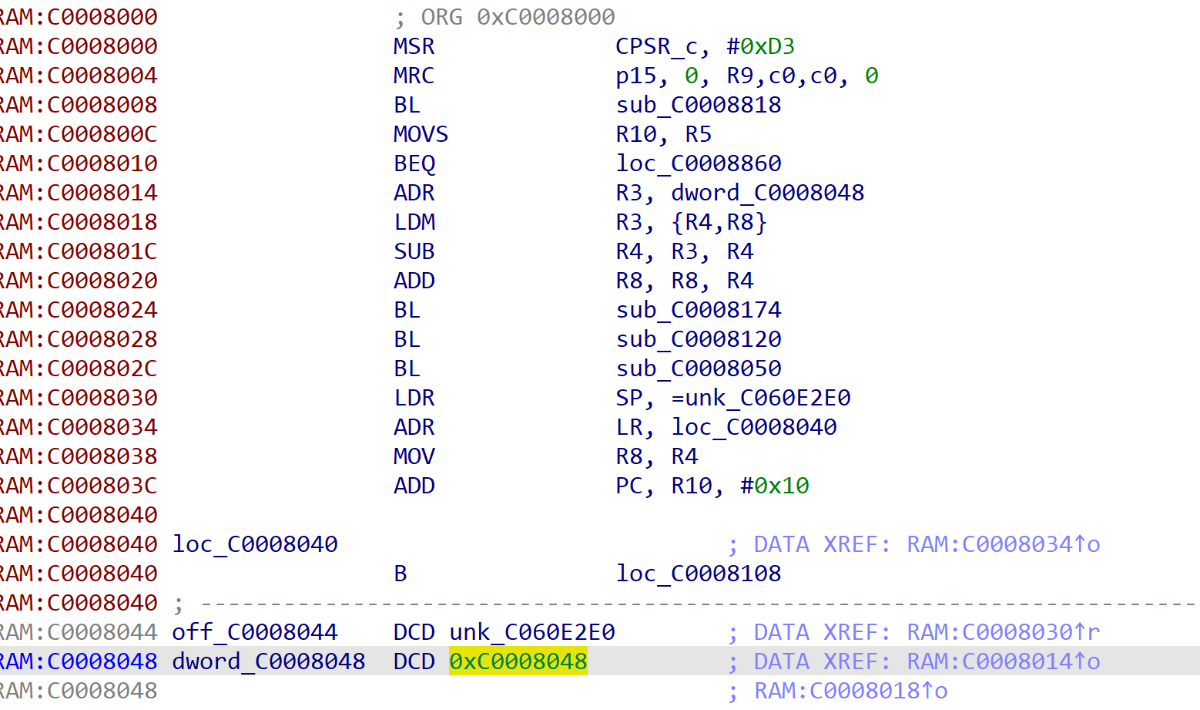

有加密的地方就会有解密的地方,一般linux下对程序解密都是放在内核完成的,下一步我们需要分析该固件的内核,如下所示,高亮的地方我们可以获取到该内核的真正加载地址:0xC0008000。

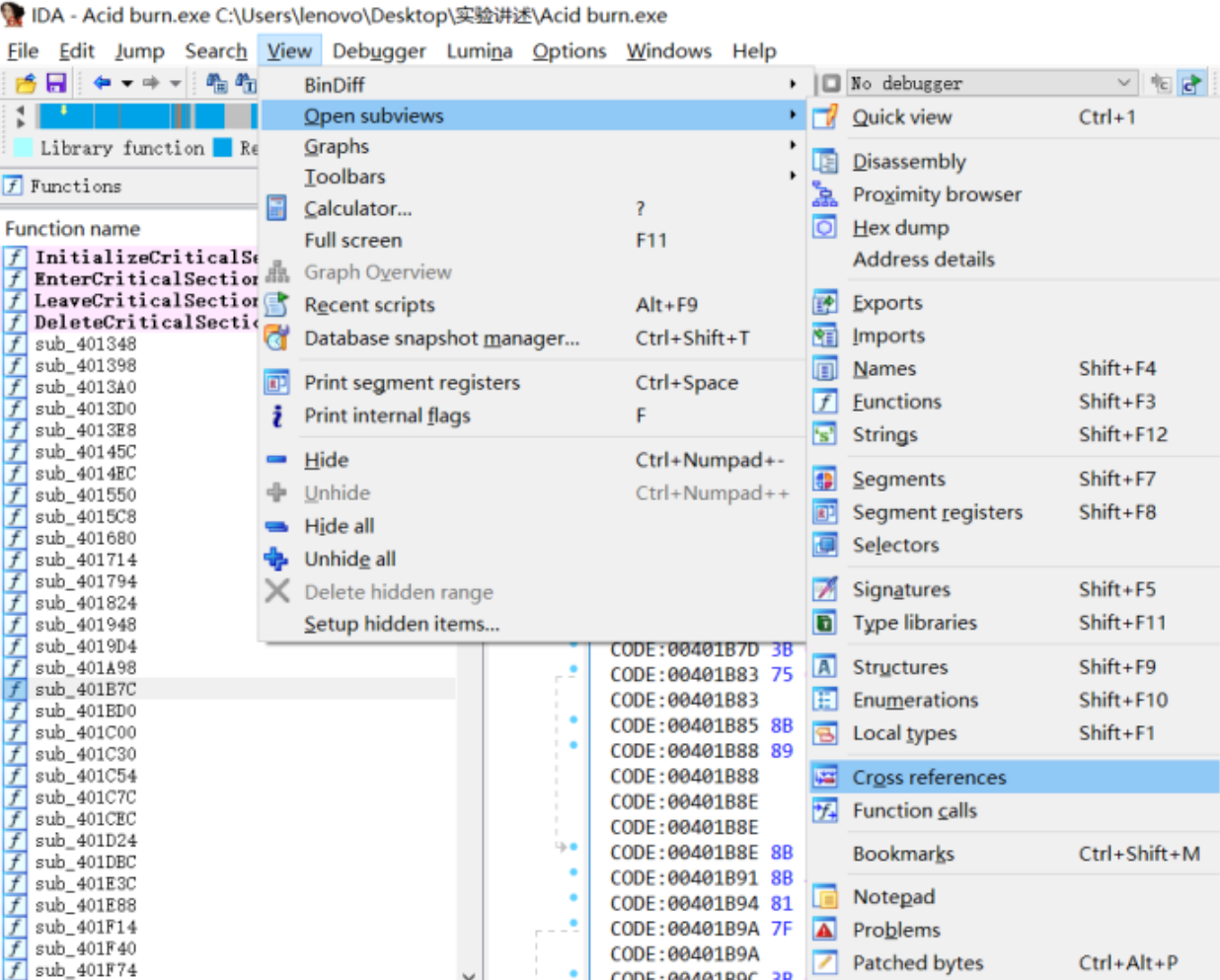

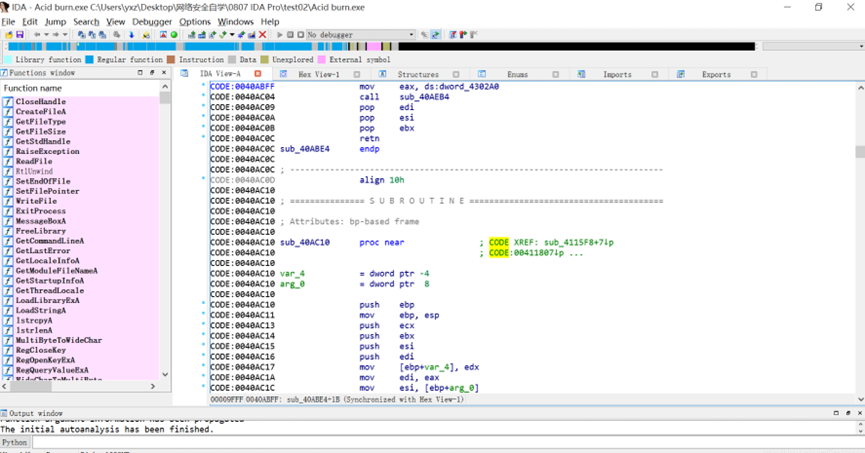

当设置正确的加载地址后,IDA已经可以识别出一大部分函数信息:

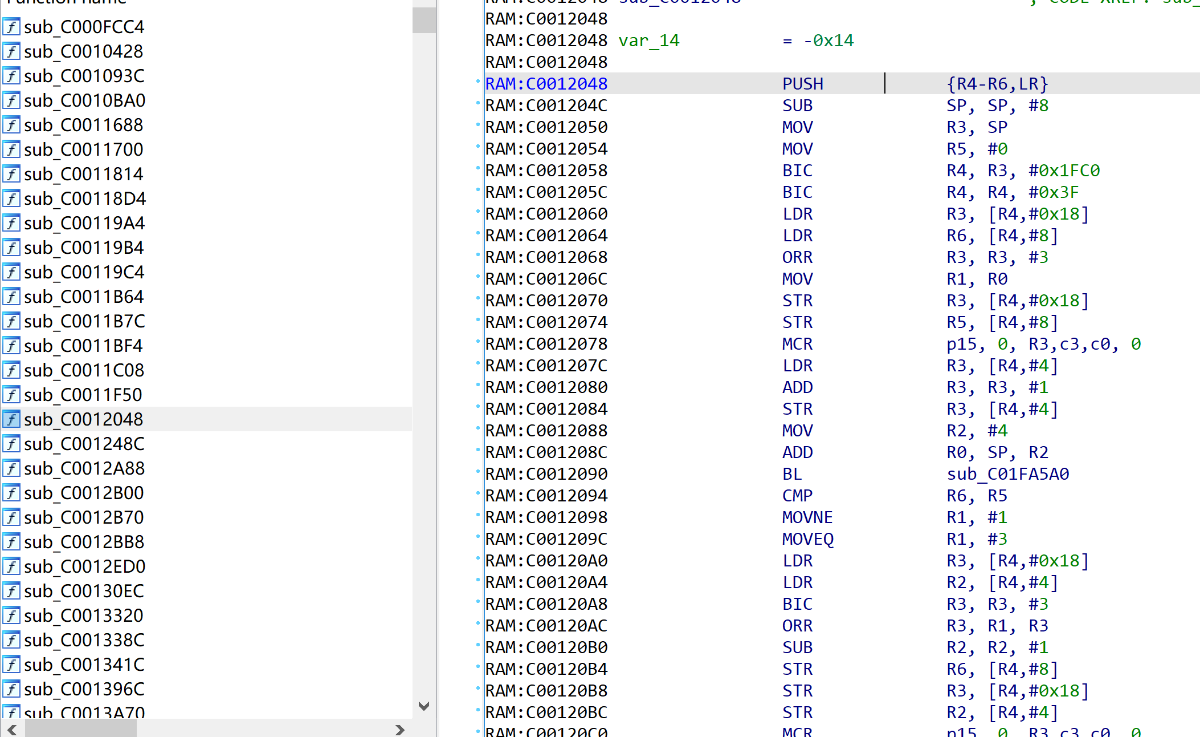

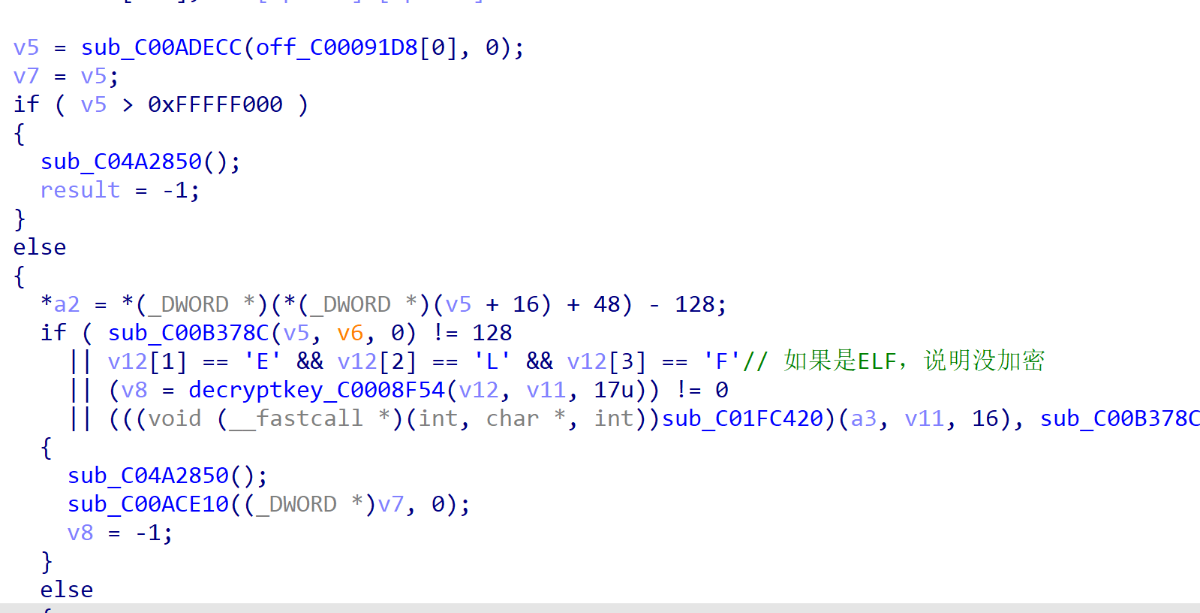

我们通过字符串引用信息快速定位了解密该程序的地方,该函数先判断了是否是ELF文件,是的话就不执行解密逻辑。如果确定程序加密后,先读取前32字节解密出AES密钥。

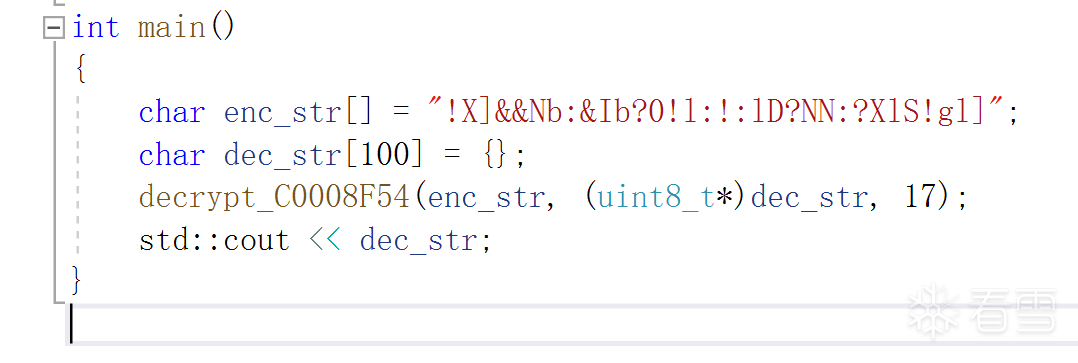

我们不需要太关心解密密钥算法,由于该算法很简单,直接复制到vs中进行调用,并且编译运行得到AES密钥:QdCpBsjP_**_TY

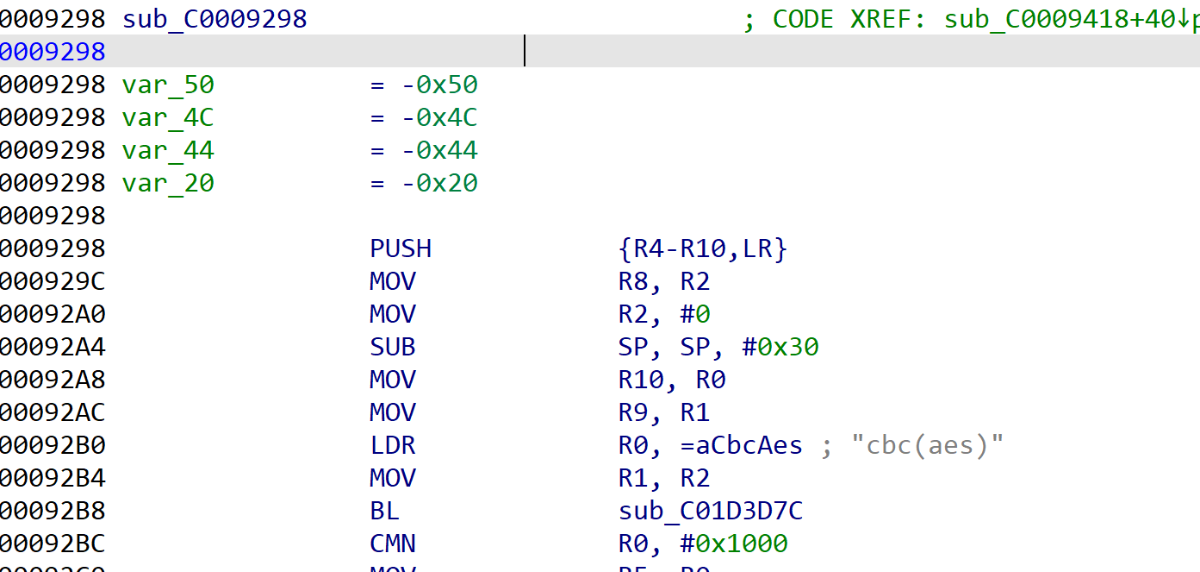

后面是直接调用了AES-CBC进行解密,key和iv为我们解密得到的字符串:

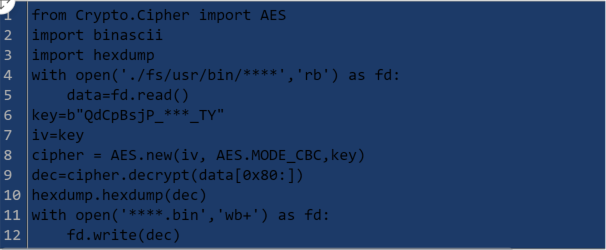

解密脚本如下所示:

解密结果如下:

总结

本文简单介绍了串口提取固件的方法以及快速解密厂商自定义的程序加密的方法。通过以上工作,基本上为后续的分析扫除了障碍,当然,后面的漏洞挖掘工作还是一个不小的挑战。今后大家遇到加密得ELF程序或者bash,不妨分析下Linux内核,没准解密算法就在其中。

转自【看雪论坛】,原作者【wmsuper】

展开阅读全文

︾

读者也喜欢这些内容:

IDA反汇编窗口怎么打开 IDA反汇编窗口显示错位怎么调整

在IDA里,反汇编窗口也就是Disassembly window是最核心的工作区。你遇到看不到反汇编窗口,或窗口内容和布局显示错位,多半不是文件坏了,而是窗口被关闭、桌面布局被改乱,或字体与缩放导致列对不齐。下面按两条主线分别处理,并在第三段给出一套仍旧错位时的收敛排查路径。...

阅读全文 >

IDA Pro怎么做嵌入式开发 IDA Pro如何分析固件

IDA Pro 是一款不可或缺的反汇编和逆向工程工具。它能够帮助开发者深入理解嵌入式固件中的函数逻辑、通信协议和潜在漏洞。那么,IDA Pro怎么做嵌入式开发? 如何分析嵌入式固件?本文将围绕“IDA Pro怎么做嵌入式开发”和“IDA Pro如何分析固件”两个主题,讲解操作步骤。...

阅读全文 >

怎么用IDA软件反汇编功能学习汇编指令 IDA反汇编功能如何进行多平台二进制分析

说到反汇编分析,很多人第一时间就会想到IDA。这款工具可以说是做逆向工程的“神器”,不管是学习汇编指令还是分析二进制文件,都非常给力。如果你是个初学者,刚接触反汇编,可能会对IDA的一些功能感到陌生,比如怎么用IDA软件反汇编功能学习汇编指令 IDA反汇编功能如何进行多平台二进制分析。别急,今天就带你一步步搞清楚。...

阅读全文 >

如何利用IDA软件反汇编功能做逆向工程 用IDA分析恶意软件有什么优势

在软件安全和逆向工程领域,IDA(Interactive Disassembler)是一款功能强大的工具,被广泛用于反汇编和恶意软件分析。本文将详细探讨如何利用IDA软件反汇编功能做逆向工程,用IDA分析恶意软件有什么优势,并介绍IDAPro逆向工程必知原则。通过这些内容,帮助用户更好地理解和使用IDA,提高软件分析和安全研究的效率。...

阅读全文 >