行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-11-13 09: 00: 00

反编译(Decompilation)是一项复杂而有技术挑战的领域,它在软件开发和安全领域中具有重要意义。随着计算机技术的不断发展,软件逆向工程的需求也日益增长。那么,反编译exe文件究竟是什么意思?如何使用IDA这一工具来反编译exe文件?接下来,我们将深入探讨这些问题。

一、反编译exe是什么意思

反编译(Decompilation)是将已编译的机器代码转换回高级编程语言或源代码的过程。在这一过程中,程序员可以研究和理解现有的二进制可执行文件,而无需原始源代码。这对于逆向工程、漏洞分析、以及理解软件如何工作都非常有用。当我们谈论反编译exe文件时,我们实际上是指将可执行文件(通常是二进制代码)转换为高级编程语言,以便更容易地理解和分析它。

二、IDA如何反编译exe文件

Interactive Disassembler(IDA)-这玩意儿是反编译大神,专业搞逆向工程、病毒解析和软件安全审计的家伙。IDA能把机器代码变成高级语言,真是让二进制代码变得清清楚楚。

怎么玩呢?咱简单道来:

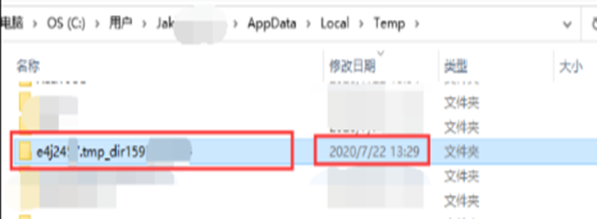

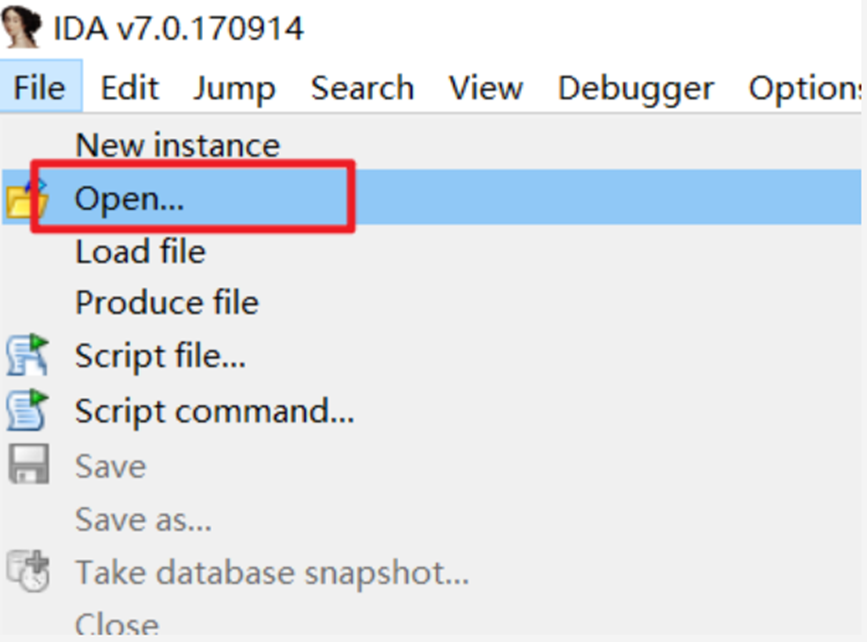

装载exe文件:打开IDA,选中你要分析的exe文件,然后导入。

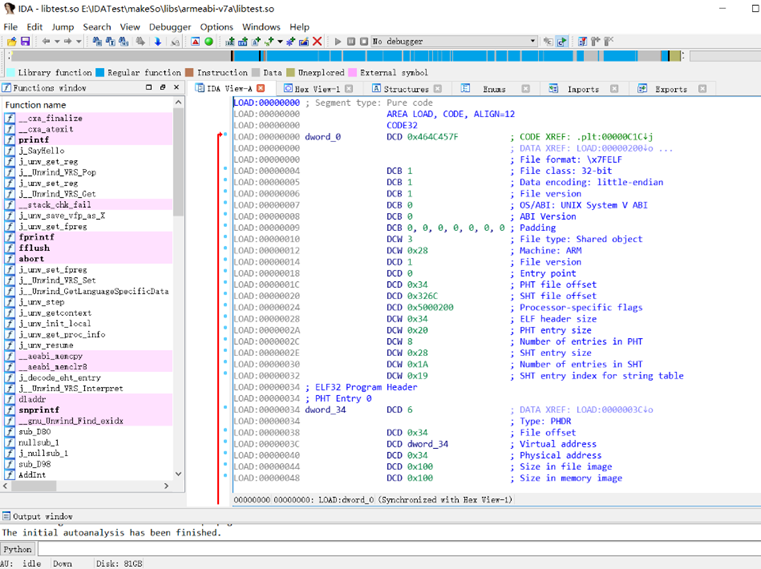

大师级分析:IDA会自动进行高深莫测的分析,它自己会找函数、变量和数据结构。聪明吧?

反编译魔法:IDA有个反编译器,用这个家伙,你可以把机器代码变成高级语言代码。

点评和标记:你可以给反编译后的代码加注释和标记,方便进一步研究。

IDA就这样,能把那些晦涩难懂的二进制代码翻译成大白话。不是闲着没事,是高手在玩的工具!

三、IDA反编译优势

IDA的反编译功能多才多艺,它可不止一面!

首先,对于那些搞安全研究的大侦探,IDA就是神器,能帮你搞定恶意软件,找出潜在威胁,然后布置防御计划。嗯,反洗劫专家!

其次,程序员们也喜欢它,可以用IDA审查自己的代码,挖掘潜在漏洞,或者优化性能。啥都能干,别说程序员不会享受了。

还有,IDA还有漂亮的可视化工具和友好的界面,所以逆向工程的行家们都喜欢用它。用它,嗅探代码的秘密简直就是小菜一碟!

总之,反编译exe文件这一技术可谓是计算机科学和信息安全领域的大杀器。IDA作为一把强大的解剖刀,帮助分析人员拆解可执行文件,让他们对软件的内部机制有更深刻的理解。无论是为了玩逆向工程、研究漏洞,还是提升软件开发的品质,反编译都是个超管用的工具。一刀解百疑,它就是那把瑞士军刀!

展开阅读全文

︾

读者也喜欢这些内容:

IDA反汇编软件怎么选 IDA反汇编软件常见使用误区怎么避开

选反汇编工具时,最怕先被宣传点带偏,装完才发现目标格式不支持,或分析链路不顺导致效率很低。更稳的做法是先按你的样本类型和交付目标选工具,再用一套固定试用流程验证是否真能提速,最后把常见误区提前规避掉。...

阅读全文 >

IDA Pro静态分析so文件怎么做 IDA Pro静态分析so文件符号缺失怎么办

很多人第一次用IDA Pro看so文件,会卡在两件事上:一是文件能打开但分析结果不对劲,函数边界和跳转看着怪;二是符号少得可怜,满屏都是sub开头的函数名,几乎没法顺着业务入口走。处理这类问题,不需要反复重装或乱改设置,先把加载基址、重定位与调试符号这三件事按顺序校准,静态分析会顺很多。...

阅读全文 >

ida反汇编成c语言的三个步骤 怎样将反汇编代码转换成c语言代码

在逆向工程、安全分析以及老旧系统维护的实践中,如何借助IDA将汇编语言转化为C语言,是许多技术人员迫切关注的主题。IDA作为目前最成熟的反汇编工具之一,配合Hex-Rays Decompiler插件,可以将目标二进制程序自动生成接近C语言语义的伪代码,从而帮助开发者更快速理解程序逻辑、重构核心功能。本文围绕“ida反汇编成c语言的三个步骤,怎样将反汇编代码转换成c语言代码”这一主题,从实际操作出发,详细讲解整个转化过程。...

阅读全文 >

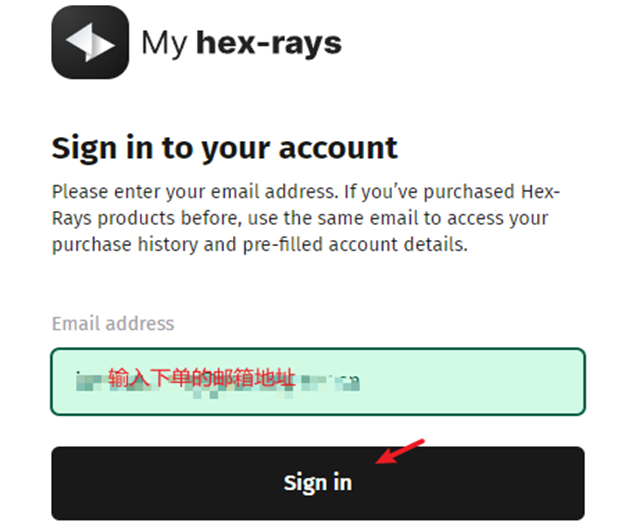

IDA Pro Portal 许可和程序下载安装指南

Hex-rays IDA 现采用全新的Portal帐户中心交付方式,用户购买后登录Hex-rays Portal 获取许可和程序,不再邮件发送许可文件和程序。...

阅读全文 >