行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2023-08-13 12: 00: 00

在计算机领域中,反汇编是一种将机器代码转换回更接近人类可理解的高级语言代码的过程。这在调试、逆向工程、病毒分析、漏洞挖掘等场景中具有重要的应用价值。而IDA作为最知名的反汇编工具,其功能强大、使用广泛。本文将围绕反汇编代码怎么看与IDA如何反汇编成C语言这两个主题进行深入探讨。

一、反汇编代码怎么看

反汇编的结果是汇编语言代码,而理解汇编语言代码需要一定的知识基础。下面是一些基本的理解反汇编代码的方法:

1、 理解汇编指令:汇编语言的基本单位是指令。常见的指令如MOV(移动)、ADD(加法)、SUB(减法)、JMP(跳转)等。理解这些基本指令是理解反汇编代码的首要步骤。

2、 理解寄存器:寄存器是CPU中的存储单元。理解寄存器的作用和用法可以帮助我们理解汇编指令的执行过程。

3、理解控制流:反汇编代码中的跳转指令改变了程序的控制流。理解控制流的变化可以帮助我们理解程序的执行逻辑。

4、理解调用约定:在反汇编代码中,我们经常可以看到函数调用的过程。理解调用约定可以帮助我们理解函数参数的传递和返回值的处理。

二、ida如何反汇编成c语言

IDA是一款功能强大的反汇编工具,它不仅能够将机器代码反汇编成汇编代码,还可以通过其Hex-Rays插件将反汇编代码反编译成C语言代码。以下是使用IDA进行反汇编和反编译的基本步骤:

1、导入文件:首先,我们需要在IDA中打开我们想要反汇编的二进制文件。

2、反汇编:在IDA中,反汇编过程通常是自动进行的。我们可以在反汇编窗口中看到反汇编结果。

3、反编译:如果你已经安装了Hex-Rays插件,你可以选择菜单中的"Hex-Rays Decompiler"选项,然后选择"Produce pseudo code"选项,IDA会自动将反汇编代码反编译成C语言代码。

4、理解反编译结果:IDA的反编译结果并不总是完美的,有时我们需要结合反汇编结果和反编译结果,以及自己的知识和经验,来理解和分析代码的功能和逻辑。

三、ARM反汇编怎么看

1.什么是ARM反汇编

反汇编是将计算机程序的二进制代码转换成汇编代码的过程。汇编代码是一种比二进制代码更易读的低级语言,可以直接与硬件交互。在ARM反汇编中,我们可以看到一条条具体的汇编指令,这些指令对应着不同的操作和功能。

2.使用反汇编工具

要查看ARM程序的反汇编代码,需要使用专门的反汇编工具。其中,IDA Pro是一款功能强大且广泛使用的逆向工程工具,它支持多种处理器架构,包括ARM。通过IDA Pro,我们可以将ARM程序的二进制代码转换成易读的汇编代码,便于进一步分析和理解。

本文主要介绍了反汇编代码怎么看与IDA如何反汇编成C语言的内容。理解反汇编代码需要一定的专业知识和经验。而IDA作为一款强大的反汇编工具,其功能不仅仅局限于反汇编,还包括反编译、调试、图形化展示等多种功能,可以大大帮助我们理解和分析二进制程序的内部结构和运行机制。希望本文可以帮助你更好地理解和使用IDA,进一步掌握逆向工程的相关知识和技术。

展开阅读全文

︾

读者也喜欢这些内容:

IDA Mac反编译怎么安装配置 IDA Mac反编译附加进程失败怎么排查

在Mac上用IDA,常见卡点通常不是打开文件,而是两步,一步是反编译能力没有真正装好或授权没识别到,另一步是本地附加进程时被macOS权限机制拦住。Hex-Rays官方安装文档、反编译说明和macOS调试教程其实把这两件事都讲得很清楚,按官方路径走,排障会快很多。...

阅读全文 >

Mac上IDA Pro反编译Mach-O怎么导入 Mac上IDA Pro反编译加载Framework失败怎么办

在Mac上做二进制分析时,Mach-O经常不是单个文件孤零零放着,而是和App包结构、Framework依赖、系统库加载方式绑在一起。你如果只把主程序拖进IDA Pro就开始看伪代码,往往会遇到函数识别不完整、外部符号全是占位名、甚至提示Framework找不到,结果看起来像反编译坏了。把导入流程和依赖加载一次做对,后面同类样本会省很多重复排查。...

阅读全文 >

ida反汇编成c语言的三个步骤 怎样将反汇编代码转换成c语言代码

在逆向工程、安全分析以及老旧系统维护的实践中,如何借助IDA将汇编语言转化为C语言,是许多技术人员迫切关注的主题。IDA作为目前最成熟的反汇编工具之一,配合Hex-Rays Decompiler插件,可以将目标二进制程序自动生成接近C语言语义的伪代码,从而帮助开发者更快速理解程序逻辑、重构核心功能。本文围绕“ida反汇编成c语言的三个步骤,怎样将反汇编代码转换成c语言代码”这一主题,从实际操作出发,详细讲解整个转化过程。...

阅读全文 >

IDA Pro Portal 许可和程序下载安装指南

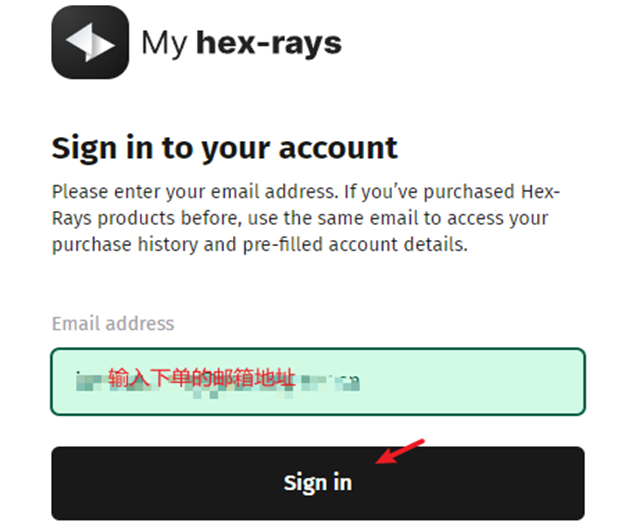

Hex-rays IDA 现采用全新的Portal帐户中心交付方式,用户购买后登录Hex-rays Portal 获取许可和程序,不再邮件发送许可文件和程序。...

阅读全文 >